预防后门泄露的一种方法:修改文件创建和修改时间

很多网站的管理员通过查看文件的修改时间定位被入侵后流下的网马与后门,因此修改文件的创建与修改时间可以有效的预防后门的泄露。

昨天研究了下,JSP只提供了修改“文件修改时间”的接口,却没有提供修改“文件创建时间”的接口,因此貌似只能修改“文件修改时间 ”,kj021320的JSP SHELL有这个功能,不过只能修改年月日,而且昨晚我遇到的RESIN 2.1.9 运行不了kj021320的那个SHELL,于是决定自己写个小的shell!

主要功能:

1.文件的时间属性查看,包括修改时间与创建时间;

2.文件修改时间的修改,精确到秒;

代码如下:

(Apache Tomcat/6.0.18下运行通过!)

php网站系统入侵的过程 php网站常见漏洞出现的原因

听承诺说CASI出2 0了,而且承诺也给了一个有漏洞的地址,正好没事就测试了一下,最近非常郁闷,学不下去,正好今天承诺勾起了我学习php的美好时光,看看自己还能不能搞这样的站吧 过程:承诺给的地址是http:

详情2018-01-26 11:28:53责编:llp 来源:驱动管家电脑系统非法入侵的防范措施是什么?这七步设置可以防范非法入侵

本文通过七步设置介绍了针对Windows 2000和Windows XP操作系统如何防范非法用户入侵的“七招”。第一招:屏幕保护在Windows中启用了屏幕保护之后,只要我们离开计算机(或者不操作计算机)的时间达到预设的时间,

详情2018-01-24 20:07:28责编:llp 来源:驱动管家利用IRIX的inpview漏洞获取权限的方法

1、http: www targe co jp cgi-bin infosrch cgi?cmd=getdoc&db=man&fname=|ls -la这就是它的利用方法了。其中ls -la是我们要运行的命令,我不太习惯在web shell里面干活,还是要弄出一个shell有个$来得方便

详情2018-03-07 09:39:29责编:llp 来源:驱动管家不是直接输出的隐蔽的xss漏洞:dom xss怎么查找?

Xss的危害各位小牛 大牛们都意识到了Xss开始的csrf和挂马 到盗cookies和ajax 到xssshell 还有各种利用 我们一般找到的都是大多数都停留在找直接输入输出上,这类型的一般很容易被过滤。隐蔽型的就是DOM xs

详情2018-02-10 12:28:54责编:llp 来源:驱动管家哪些袭击手段可以毁掉整个互联网?网络攻击的十种方法

互联网的安全在今天越来越被更多的人重视。人们采用各种办法来保护网络安全。可总也避免不了这样那样的攻击、漏洞。下面例举了十种可瞬间毁掉整个互联网的袭击手段,让大家看看。也希望大家在日常上网或工作时能

详情2018-02-17 14:04:09责编:llp 来源:驱动管家什么是syn flood攻击原理?syn flood防护算法有哪些?

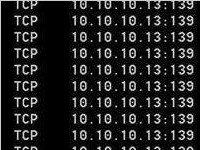

SYN Flood攻击早在1996年就被发现,但至今仍然显示出强大的生命力。很多操作系统,甚至防火墙、路由器都无法有效地防御这种攻击,而且由于它可以方便地伪造源地址,追查起来非常困难。它的数据包特征通常是,源

详情2018-03-01 15:31:27责编:llp 来源:驱动管家P-Code是什么?如何跟踪P-Code伪指令?

术语P-Code既不是一个新名词也不是Microsoft的发明,P-Code只是简单地被解释执行的伪指令。因此,我们并不需要通过什么复杂的专业词汇来描述它。P-Code可以被认为是一种普通的机器级代码(我们的微处理器不能解释

详情2018-03-06 17:05:06责编:llp 来源:驱动管家手机木马可以盗取网银是因为验证码短信?

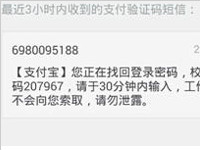

360手机安全中心接到大量用户举报,称其遭受短信诈骗,被骗金额多数以万计。最终都是因为用户中招后,验证码被木马偷偷转发到不法分子手机中。

详情2018-01-17 17:08:08责编:llp 来源:驱动管家哪些微软技术能实现远程访问?微软怎么保证远程访问的安全?

远程访问一直是个热门话题,人们需要能够随时随地通过任何设备登录网络获取信息。过去利用特定设备或者特定位置访问网络的时代已经过去了,特别是在企业内,人们希望在任何时候都能获取企业信息,可能使用笔记本

详情2018-01-27 18:34:11责编:llp 来源:驱动管家渗透测试者需要有哪些必须的基本的技能?

随着国内外重大信息安全事故数量的急剧增长,安全在整个IT行业中的不断升温,国内外渗透测试从业者也不断的增多,但是安全体系庞大复杂,并非朝夕就能掌握相关的专业知识和技能。最近在国外的一篇博客上看见一位

详情2018-01-18 16:38:46责编:llp 来源:驱动管家

- discuz!如何获取密码?临时修补discuz!漏洞的方法

- Bootcamp制作Win10安装U盘 Bootcamp Mac 安装Win10的方法

- 怎么在Ubuntu 14.04系统安装Nvidia显卡驱动

- 使用光影魔术手给图片添加雾霾效果怎么操作

- win8系统的通知功能再自己设置开启和关闭

- qq群的通知中心在哪里可以找到?qq群通知中心使用方法介绍

- 检测电脑cpu的软件有哪些?关于cpu检测软件的介绍

- 我国70%用户采用50兆以上宽带 4G用户数占13亿客户的比例提高达10亿

- 微软将推出全新的Xbox One X套装 将会包含两个移动手柄

- XP系统局域网访问不了怎么办?要如何解决

- 电脑安装新主题之后桌面的图标无法修改该怎么解决

- 360 n4s有哪些版本?买哪个版本最划算?

- 锤子手机配置知多少?揭秘锤子手机配置

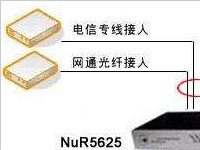

- 灵科路由器怎么安装?灵科路由器安装设置详细方法

- windows错误解决的通用命令 windows命令大全

- ipc$入侵是怎么回事?ipc$连接失败的原因

- 如何用php实现远程文件?php打开错误回显的作用

- 在Ubuntu里怎么使用Windows的无线网卡驱动

- Ubuntu双显卡安装NVIDIA驱动的方法步骤

- 怎么用qq影音将电脑的视频格式转换成手机支持的格式