arp是什么?arp双向欺骗和单向欺骗的原理和区别

ARP(地址解析协议)是在仅知道主机的IP地址时确定其物理地址的一种协议。因IPv4和以太网的广泛应用,其主要用作将IP地址翻译为以太网的MAC地址,但其也能在ATM和FDDI IP网络中使用。本文将为大家详细剖析ARP欺骗,它主要分为双向欺骗和单向欺骗。

一、ARP通讯协议过程

由于局域网的网络流通不是根据IP地址进行,而是按照MAC地址进行传输、计算机是根据mac来识别一台机器。

区域网内A要向主机B发送报文,会查询本地的ARP缓存表,找到B的IP地址对应的MAC地址后,就会进行数据传输。如果未找到,则A广播一个ARP请求报文(携带主机B的IP地址),网上所有主机包括B都收到ARP请求,但只有主机B识别自己的IP地址,于是向A主机发回一个ARP响应报文。其中就包含有B的MAC地址,A接收到B的应答后,就会更新本地的ARP缓存。接着使用这个MAC地址发送数据(由网卡附加MAC地址)。

二、一次完整的ARP欺骗

ARP 欺骗分为两种,一种是双向欺骗,一种是单向欺骗:

1.单向欺骗

A的地址为:IP:192.168.10.1 MAC: AA-AA-AA-AA-AA-AA

B的地址为:IP:192.168.10.2 MAC: BB-BB-BB-BB-BB-BB

C的地址为:IP:192.168.10.3 MAC: CC-CC-CC-CC-CC-CC

A和C之间进行通讯.但是此时B向A发送一个自己伪造的ARP应答,而这个应答中的数据为发送方IP地址是192.168.10.3(C的IP地址),MAC地址是BB-BB-BB-BB-BB-BB(C的MAC地址本来应该是CC-CC-CC-CC-CC-CC,这里被伪造了)。当A接收到B伪造的ARP应答,就会更新本地的ARP缓存(A被欺骗了),这时B就伪装成C了。同时,B同样向C发送一个ARP应答,应答包中发送方IP地址四192.168.10.1(A的IP地址),MAC地址是BB-BB-BB-BB-BB-BB(A的MAC地址本来应该是AA-AA-AA-AA-AA-AA),当C收到B伪造的ARP应答,也会更新本地ARP缓存(C也被欺骗了),这时B就伪装成了A。这样主机A和C都被主机B欺骗,A和C之间通讯的数据都经过了B。主机B完全可以知道他们之间说的什么:)。这就是典型的ARP欺骗过程。

掐断A 与 c的通讯,实现原理:b 向A 发送一条ARP 数据包,内容为:c的地址是00:00:00:00:00:00 (一个错误的地址),那么A 此后向c发的数据包都会发到00,而这个地址是错误的,所以通讯中断了,但是要注意了,这里只是A --> c 中断了,c --> A 没有中断,所以这个叫单向欺骗。

掐断c与A 的通讯,实现原理和第一条一样,如果和第一条一起发,那么A 和c 的通讯就完全中断了,即:A <-- --="">c.

嗅探A 与c 的通讯,实现原理:b 向A 发送一条ARP 数据包,内容为:c的地址是AA:BB:CC:DD:EE:FF (b自己的地址),也就是说,b 对 A 说:我才是c,于是A 把向c发送的数据都发给b 了,b得到数据后就可以为所欲为了,可以直接丢弃,那么通讯中断,也可以再次转发给c,那么又形成回路,B当了个中间人,监视A 和c 的通讯.此时你就可以用CAIN等任何抓包工具进行本地嗅探了.

2.ARP双向欺骗原理

A要跟C正常通讯,B向A说我是才C。B向C说我才是A,那么这样的情况下把A跟C的ARP缓存表全部修改了。以后通讯过程就是 A把数据发送给B,B在发送给C,C把数据发送B,B在把数据给A。

攻击主机发送ARP应答包给被攻击主机和网关,它们分别修改其ARP缓存表为, 修改的全是攻击主机的MAC地址,这样它们之间数据都被攻击主机截获。

三、双向欺骗与单向欺骗的区别

单向欺骗:是指欺骗网关,分别有三个机器 A(网关) B(server) C(server) 。A要跟C正常通讯。B给A说我才是C,那么A就把数据就给C了,此时A就把原本给C的数据给了B了,A修改了本地的缓存表,但是C跟A的通讯还是正常的。只是A跟C的通讯不正常。

双向欺骗:是欺骗网关跟被攻击的两个机器,A(网关) B(server) C(server),A要跟C正常通讯.B对A说我是C,B对C说我是A,那么这样的情况下A跟C的ARP缓存表全部修改了,发送的数据全部发送到B那里去了。

四、找到ARP欺骗主机

1.我们可以利用ARPkiller的"Sniffer杀手"扫描整个局域网IP段,然后查找处在"混杂"模式下的计算机,就可以发现对方了.检测完成后,如果相应的IP是绿帽子图标,说明这个IP处于正常模式,如果是红帽子则说明该网卡处于混杂模式。它就是我们的目标,就是这个家伙在用网络执法官在捣乱。

2.使用tracert命令在任意一台受影响的主机上,在DOS命令窗口下运行如下命令:tracert61.135.179.148。假定设置的缺省网关为10.8.6.1,在跟踪一个外网地址时,第一跳却是10.8.6.186,那么,10.8.6.186就是病毒源。原理:中毒主机在受影响主机和网关之间,扮演了“中间人”的角色。所有本应该到达网关的数据包,由于错误的MAC地址,均被发到了中毒主机。此时,中毒主机越俎代庖,起了缺省网关的作用。

五、防护办法

1.最常用的方法就是做双绑定, 本地跟路由都做了绑定(注:mac地址绑定)

2.彩影ARP防火墙

六、黑客常用的突破 ARP 防火墙的嗅探技术

黑客常用的突破 ARP 防火墙的嗅探技术,流程如下:

破ARP 防火墙的原理,就是不停地发包到网关(每秒几十次),对网关说我是真的机器,避免其他机器冒充本机。(比如目标机器是A 你是B 你向网关说我是才A),由于你发的频率高,所以在很短的时间周期内,网关认为你是受害机器,So,目标机器的正常数据包就发过来啦。

以上就是小编深入分析的ARP欺骗攻击,从原理到防护方法,内容很全面,希望对大家了解ARP欺骗攻击有所帮助。

大蜘蛛杀毒软件怎么卸载?大蜘蛛杀毒软件的卸载方法

Dr Web大蜘蛛反病毒2008专业版,在软件程序设计的又如何呢,我们今天来检查一下它的卸载过程。

详情2018-01-04 10:30:53责编:llp 来源:驱动管家linux系统怎么破解wifi密码?使用reaver工具是一种方法

需要工具:reaver原理:穷举PIN码以攻破无线路由器的安全防护安装:下载源码从这个网址下载reaver源代码http: code google com p reaver-wpswget http: reaver-wps googlecode com files reaver-1 4 tar gz解

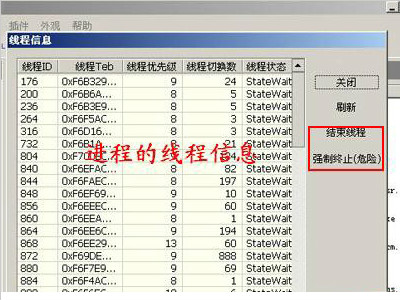

详情2018-01-17 11:04:37责编:llp 来源:驱动管家什么是rootkit病毒?rootkit病毒的类型及对应措施

Rootkits病毒主要分为两大类:第一种是进程注入式Rootkits,另一种是驱动级Rootkits。第一种Rootkits技术通常通过释放动态链接库(DLL)文件,并将它们注入到可执行文件及系统服务进程中运行,阻止操作系统及应用

详情2018-01-13 11:34:20责编:llp 来源:驱动管家0day漏洞出现在aspcms企业建站系统上?0day漏洞怎么修复?

aspcms企业建站系统0day 2 0以上通杀2011-08-14 19:21aspcms开发的全新内核的开源企业建站系统,能够胜任企业多种建站需求,并且支持模版自定义、支持扩展插件等等,能够在短时间内完成企业建站。漏洞出现在 pl

详情2018-01-22 15:11:54责编:llp 来源:驱动管家木马病毒清除的步骤 检测文件捆绑木马的方法

一、文件捆绑检测将木马捆绑在正常程序中,一直是木马伪装攻击的一种常用手段。下面我们就看看如何才能检测出文件中捆绑的木马。1 MT捆绑克星文件中只要捆绑了木马,那么其文件头特征码一定会表现出一定的规律,

详情2018-01-22 20:00:46责编:llp 来源:驱动管家关于网络安全的误解 人们对网络安全有哪些误解?

许多人对于自己的数据和网络目前有一种虚假的安全感;在边界安装了防火墙、在桌面上安装了防病毒和防间谍软件工具、使用加密技术发送和保存数据;此外,微软及各大安全公司不断增强安全工具和补丁程序……似乎可

详情2018-01-06 13:53:51责编:llp 来源:驱动管家unbelievable!dedecms模板被植入一句话木马

应该是前几天出的那个dedecms的0day 官方的网站被日,然后被在风格模板里面值入了一句话木马。XXOO。

详情2018-01-14 16:04:54责编:llp 来源:驱动管家- 详情2018-01-17 08:52:32责编:llp 来源:驱动管家

dns被劫持怎么看?路由器dns被劫持怎么判断?

怎么看dns是否被劫持?一般来说,DNS被劫持有2种情况,一种是路由器DNS被劫持,另外一种是电脑DNS被劫持。针对这2种DNS劫持,下面分别介绍下如何查看。一、怎么看电脑DNS是否被劫持1、在电脑桌面右下角的网络图标

详情2018-01-08 11:20:40责编:llp 来源:驱动管家网站服务器防御php木马的方法

1、防止跳出web目录首先修改httpd conf,如果你只允许你的php脚本程序在web目录里操作,还可以修改httpd conf文件限制php的操作路径。比如你的web目录是 usr local apache htdocs,那么在httpd conf里加上这么几

详情2018-01-06 12:49:31责编:llp 来源:驱动管家

- 百度随心听是什么?百度随心听怎么用?

- 驾考宝典怎么样?驾考宝典功能有哪些特色?

- 为什么手机充电很慢?一个办法帮你提高充电速度

- 1060显卡的公版和非公版哪个更值得入手

- win8电脑想要打开cdr文件用什么打开?

- xp系统进入电脑安全模式发现进不去怎么办

- iphone5s怎么设置铃声?iphone5s设置铃声的几种方法?

- vivo手机进水了怎么办?vivo手机进水无法开机这样解决

- 苹果电脑关机用的快捷键是哪个?苹果电脑快捷键怎么用?

- 百度DNS是什么?百度DNS是干什么用?

- 黑客技术学习 黑客必须了解的词汇

- 你知道怎么入侵139端口吗?这里有简单教程

- 微看点是什么软件?微看点邀请码是什么?

- 众划算提现遇到问题了怎么解决?众划算使用介绍

- 联想g480笔记本想要关闭小键盘怎么操作

- iphone连不上wifi的时候可以用这个办法解决

- md5文件在线加密解密的具体方法是什么

- 电脑指示器应用程序正在运行的原因你都了解了吗

- 手机截屏怎么弄?手机截取长屏的方法

- 苹果手机不能滑动解锁的原因及解决方法