网站如何进行攻击?网站攻击常见方式介绍

网络上的SQL Injection 漏洞利用攻击,JS脚本,HTML脚本攻击似乎逾演逾烈。陆续的很多站点都被此类攻击所困扰,并非像主机漏洞那样可以当即修复,来自于WEB的攻击方式使我们在防范或者是修复上都带来了很大的不便。一个站长最大的痛苦莫过于此。自己的密码如何如何强壮却始终被攻击者得到,但如何才能做到真正意义上的安全呢?第一,别把密码和你的生活联系起来;第二,Supermaster的PWD最好只有你自己知道;第三,绝对要完善好你的网站程序。然而怎样才能完善,这将是我们此文的最终目的。安全防护,如何做到安全防护?想要防护就要知道对方是如何进行攻击。有很多文章都在写如何攻下某站点,其实其攻击的途径也不过是以下几种:

1. 简单的脚本攻击

此类攻击应该属于无聊捣乱吧。比如****:alert(); [/table]等等,由于程序上过滤的不严密,使攻击者既得不到什么可用的,但又使的他可以进行捣乱的目的。以目前很多站点的免费服务,或者是自身站点的程序上也是有过滤不严密的问题。

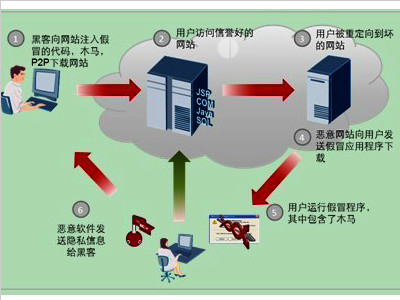

2. 危险的脚本攻击

这类脚本攻击已经过度到可以窃取管理员或者是其他用户信息的程度上了。比如大家都知道的cookies窃取,利用脚本对客户端进行本地的写操作等等。

3. Sql Injection 漏洞攻击

可以说,这个攻击方式是从动网论坛和BBSXP开始的。利用SQL特殊字符过滤的不严密,而对数据库进行跨表查询的攻击。比如:

复制代码

代码如下:

http://127.0.0.1/forum/showuser.asp?id=999 and 1=1

http://127.0.0.1/forum/showuser.asp?id=999 and 1=2

http://127.0.0.1/forum/showuser.asp?id=999 and 0(select count(*) from admin)

http://127.0.0.1/forum/showuser.asp?id=999'; declare @a sysname set @a='xp_'+

'cmdshell' exec @a 'dir c:'---&aid=9

得到了管理员的密码也就意味着已经控制的整站,虽然不一定能得到主机的权限,但也为这一步做了很大的铺垫。类似的SQL Injection攻击的方式方法很多,对不同的文件过滤不严密所采取的查询方式也不同。所以说想做好一个完整的字符过滤程序不下一凡功夫是不可能的。

4. 远程注入攻击

某站点的所谓的过滤只是在提交表格页上进行简单的JS过滤。对于一般的用户来说,你大可不必防范;对早有预谋的攻击者来说,这样的过滤似乎根本没作用。我们常说的POST攻击就是其中一例。通过远程提交非法的信息以达到攻击目的。

通过上面的攻击方法的介绍,我们大致的了解了攻击者的攻击途径,下面我们就开始重点的介绍,如何有效的防范脚本攻击!

让我们还是从最简单的开始:

防范脚本攻击

JS脚本 和HTML脚本攻击的防范其实很简单:server.HTMLEncode(Str)完事。当然你还不要大叫,怎么可能?你让我把全站类似都加过滤我还不累死?为了方便的过滤,我们只需要将HTML脚本和JS脚本中的几个关键字符过滤掉就可以了:程序体(1)如下:

复制代码

代码如下:

'以下是过滤函数

<%

function CHK(fqyString)

fqyString = replace(fqyString, ">", ">")

fqyString = replace(fqyString, "<", "<")

fqyString = replace(fqyString, "&#", "&")

fqyString = Replace(fqyString, CHR(32), " ")

fqyString = Replace(fqyString, CHR(9), " ")

fqyString = Replace(fqyString, CHR(34), """)

fqyString = Replace(fqyString, CHR(39), "'")

fqyString = Replace(fqyString, CHR(13), "")

fqyString = Replace(fqyString, CHR(10) & CHR(10), "

")

fqyString = Replace(fqyString, CHR(10), "

")

CHK = fqyString

end function

%>

'以下是应用实例

<%=chk(username)%>

Username=CHK(replace(request("username"),"'",""))

使用Include把函数写在公有页面上,这样效率是最好的。

程序体(1)

另外,值得我们注意的是,很多站点在用户注册,或者是用户资料修改的页面上也缺少脚本的过滤,或者是只在其中之一进行过滤,注册进入后修改资料仍然可以进行脚本攻击。对用户提交的数据进行检测和过滤,程序体(2) 如下:

复制代码

代码如下:

'以下是过滤函数

If Instr(request("username"),"=")>0 or

Instr(request("username"),"%")>0 or

Instr(request("username"),chr(32))>0 or

Instr(request("username"),"?")>0 or

Instr(request("username"),"&")>0 or

Instr(request("username"),";")>0 or

Instr(request("username"),",")>0 or

Instr(request("username"),"'")>0 or

Instr(request("username"),"?")>0 or

Instr(request("username"),chr(34))>0 or

Instr(request("username"),chr(9))>0 or

Instr(request("username")," ")>0 or

Instr(request("username"),"$")>0 or

Instr(request("username"),">")>0 or

Instr(request("username"),""

Bword(3)="16 then

Response.write " 你要做什么?"

Response.end

End if

程序体(7)

为什么我们这里以及过滤了单引号,怎么还要再次取一个长度限制呢?不多说了,看看4ngel的文章先8 then ' 为什么取长度上面程序中已经说明

复制代码

代码如下:

response.write ""

response.end

else

If request("id")"" then '取不为空则是为了防止一些程序页中会出现空值情况,如果不在这里做判断,程序会校验出错.

If IsNumeric(request("id"))=False then ' 风清扬修改 ID数据监控程式

response.write ""

response.end

end if

end if

end if

程序体(8)

由于我个人的编程习惯,我喜欢将所有的数据检验程序全部保留到整站的公用程序中,比如:conn.asp啦,只需要写一次就可以修复全站的问题.

说到这里,我提一点关于攻击的问题,就是跑用户密码或者是用户名,一般常用的就是

....../show.asp?id=1 and 0(select count(*) from admin where id=3 and left(username,1)='a')

这样去一个一个尝试,当然我们不能在这里提什么Perl程序去跑密码,程序是别人写,要自己知道原理.这里我只是想给个比较方便的办法就是取ASC码范围.这个要比单独跑要快很多.不论是是字母,数字,汉字,特殊字符,他们总会有对应的ASC码,用以下办法:

....../show.asp?id=1 and 0(select count(*) from admin where id=3 and asc(right(left(username

e,3),1)) between 1 and 10000) 剩下的就随你了,一般的从97到122就可以啦,字母嘛,很快D.呵呵,有人想用mid 函数当然也是不错 asc(mid(username,2,1)) between 1 and 10000 也成.

如何更加有效的防止SQL注入攻击?我们将在下面的文章中具体提到!

防范远程注入攻击

这类攻击在以前应该是比较常见的攻击方式,比如POST攻击,攻击者可以随便的改变要提交的数据值已达到攻击目的.又如:COOKIES 的伪造,这一点更值得引起程序编写者或站长的注意,不要使用COOKIES来做为用户验证的方式,否则你和把钥匙留给贼是同一个道理.

比如:

If trim(Request. cookies ("uname"))="fqy" and Request.cookies("upwd")

="fqy#e3i5.com" then

........more.........

End if

我想各位站长或者是喜好写程序的朋友千万别出这类错误,真的是不可饶恕.伪造COOKIES 都多少年了,你还用这样的就不能怪别人跑你的密码.涉及到用户密码或者是用户登陆时,你最好使用session 它才是最安全的.如果要使用COOKIES就在你的COOKIES上多加一个信息,SessionID,它的随机值是64位的,要猜解它,不可能.例:

if not (rs.BOF or rs.eof) then

login="true"

Session("username"&sessionID) = Username

Session("password"& sessionID) = Password

'Response.cookies("username")= Username

'Response.cookies("Password")= Password

下面我们来谈谈如何防范远程注入攻击,一般的攻击都是将单表提交文件拖到本地,将Form ACTION="chk.asp" 指向你服务器中处理数据的文件即可.如果你全部的数据过滤都在单表页上,那么恭喜你,你将已经被脚本攻击了.

怎么才能制止这样的远程攻击?好办,请看代码如下: 程序体(9)

'个人感觉上面的代码过滤不是很好,有一些外部提交竟然还能堂堂正正的进来,于是再写一个.

'这个是过滤效果很好,建议使用.

复制代码

代码如下:

if instr(request.servervariables("http_referer"),"http://"&request.servervariables("host") )<1 then

response.write "处理 URL 时服务器上出错。

如果您是在用任何手段攻击服务器,那你应该庆幸,你的所有操作已经被服务器记录,我们会第一时间通知公安局与国家安全部门来调查你的IP. "

response.end

end if

程序体(9)

本以为这样就万事大吉了,在表格页上加一些限制,比如maxlength啦,等等..但天公就是那么不作美,你越怕什么他越来什么.你别忘了,攻击者可以突破sql注入攻击时输入框长度的限制.写一个SOCKET程序改变HTTP_REFERER?我不会。网上发表了这样一篇文章:

复制代码

代码如下:

------------len.reg-----------------

Windows Registry Editor Version 5.00

[HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\MenuExt\扩展(&E)]

@="C:\Documents and Settings\Administrator\桌面\len.htm"

"contexts"=dword:00000004

-----------end----------------------

-----------len.htm------------------

----------end-----------------------

用法:先把len.reg导入注册表(注意文件路径)

然后把len.htm拷到注册表中指定的地方.

打开网页,光标放在要改变长度的输入框上点右键,看多了一个叫扩展的选项了吧

单击搞定! 后记:同样的也就可以对付那些限制输入内容的脚本了.

怎么办?我们的限制被饶过了,所有的努力都白费了?不,举起你de键盘,说不。让我们继续回到脚本字符的过滤吧,他们所进行的注入无非就是进行脚本攻击。我们把所有的精力全都用到ACTION以后的页面吧,在chk.asp页中,我们将非法的字符全部过滤掉,结果如何?我们只在前面虚晃一枪,叫他们去改注册表吧,当他们改完才会发现,他们所做的都是那么的徒劳。

ASP木马

已经讲到这里了,再提醒各位论坛站长一句,小心你们的文件上传:为什么论坛程序被攻破后主机也随之被攻击者占据。原因就在......对!ASP木马!一个绝对可恶的东西。病毒么?非也.把个文件随便放到你论坛的程序中,您老找去吧。不吐血才怪哦。如何才能防止ASP木马被上传到服务器呢?方法很简单,如果你的论坛支持文件上传,请设定好你要上传的文件格式,我不赞成使用可更改的文件格式,直接从程序上锁定,只有图象文件格式,和压缩文件就完全可以,多给自己留点方便也就多给攻击者留点方便。怎么判断格式,我这里收集了一个,也改出了一个,大家可以看一下: 程序体(10)

复制代码

代码如下:

'判断文件类型是否合格

Private Function CheckFileExt (fileEXT)

dim Forumupload

Forumupload="gif,jpg,bmp,jpeg"

Forumupload=split(Forumupload,",")

for i=0 to ubound(Forumupload)

if lcase(fileEXT)=lcase(trim(Forumupload(i))) then

CheckFileExt=true

exit Function

else

CheckFileExt=false

end if

next

End Function

'验证文件内容的合法性

set MyFile = server.CreateObject ("Scripting.FileSystemObject")

set MyText = MyFile.OpenTextFile (sFile, 1) ' 读取文本文件

sTextAll = lcase(MyText.ReadAll): MyText.close

'判断用户文件中的危险操作

sStr ="8|.getfolder|.createfolder|.deletefolder|.createdirectory|

.deletedirectory"

sStr = sStr & "|.saveas|wscript.shell|script.encode"

sNoString = split(sStr,"|")

for i = 1 to sNoString(0)

if instr(sTextAll, sNoString(i)) <> 0 then

sFile = Upl.Path & sFileSave: fs.DeleteFile sFile

Response.write "

"& sFileSave &"文件中含有与操作目录等有关的命令"&_

"

"& mid(sNoString(i),2) &",为了安全原因,不能上传。"&_

""

Response.end

end if

next

程序体(10)

把他们加到你的上传程序里做一次验证,那么你的上传程序安全性将会大大提高.

什么?你还不放心?拿出杀手锏,请你的虚拟主机服务商来帮忙吧。登陆到服务器,将PROG ID 中的"shell.application"项和"shell.application.1"项改名或删除。再将"WSCRIPT.SHELL"项和"WSCRIPT.SHELL.1"这两项都要改名或删除。呵呵,我可大胆的说,国内可能近半以上的虚拟主机都没改过。只能庆幸你们的用户很合作,否则......我删,我删,我删删删......

小结

如何更好的达到防范SQL Injection的攻击?这里我个人给推荐几个办法,第一,免费程序不要真的就免费用,既然你可以共享原码,那么攻击者一样可以分析代码。如果有能力的站长最好还是更改一下数据库表名,字段名,只修改关键的admin, username, password就可以了,比如forum_upasswd 这样的字段名谁能猜到?如果你猜到了,最好赶快去买彩票吧,特等奖不是你还会有谁呢?另外,一般站点的关键就在于管理员的密码,很好的保护好你的管理员密码那是至关重要的,至少10位的数字字母组合。另外加上现在大多数站点程序都会使用MD5来加密用户密码,加上你密码的强壮性,那样你站点的安全性就大大的提高了。即使出现了SQL Injection漏洞,攻击者也不可能马上拿下你的站点。

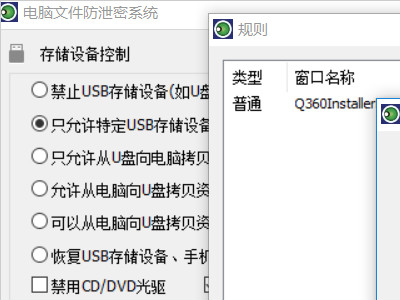

防泄密软件:大势至usb端口控制软件安装有哪些注意事项?

在公司局域网网络管理中,我们常常需要禁止电脑随意安装软件、禁止电脑随意安装程序,防止拖慢电脑速度或让电脑遭遇病毒侵袭,怎么实现呢?大势至USB端口控制软件(点击下载)可以实现禁止电脑安装软件、禁止电脑

详情2018-01-28 09:56:56责编:llp 来源:驱动管家怎么获取webshell?得到webshell获取网站控制权的十大方法

黑客在入侵企业网站时,通常要通过各种方式获取webshell从而获得企业网站的控制权,然后方便进行之后的入侵行为。本篇文章将如何获取webshell总结成为了十种方法,希望广大的企业网络管理员能够通过了解获取websh

详情2018-01-17 15:24:21责编:llp 来源:驱动管家google搜索网址出现g.cn渐隐广告怎么办?

有时候,当你打开某个Google搜索网址的时候(例如:卡卡网速测试),会出现一个G cn的渐隐广告如下:咋一看,还以为中了病毒。每刷新一次搜索网址,就会出现一次这个广告。分析一下为什么会出现这个广告,当然是

详情2018-02-03 13:02:57责编:llp 来源:驱动管家手机停机也可以上网?手机免费上网攻略

手机停机一样可以无限量免费上网现在向大家透露一个如何激活已停机卡的方法!?激活了以后就可以免费上网了。注:《本人动感地带的卡已测,通过》!首先,准备一张已经欠费停机的卡。注意重点:《1、需要知道卡的

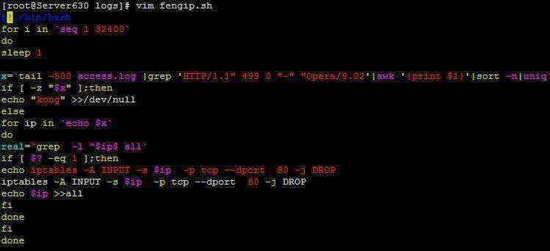

详情2018-01-09 15:11:13责编:llp 来源:驱动管家为什么扫不出肉鸡?扫不出肉鸡的解决方法

扫不出肉鸡有很多的可能!一般有如下的情况!1 你系统的防火墙,或某些补丁作怪!2 有些地方是扫不到肉鸡的(是不是和各地的电信有关,暂时还不知道)3 机子设置有关!4 扫描的网段没有肉鸡(空IPC的2000机子,其实现在已比

详情2018-01-23 10:24:11责编:llp 来源:驱动管家保证数据安全需要做哪些事?哪些文件需要加密?怎么加密?

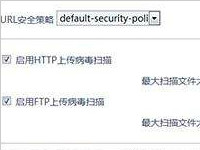

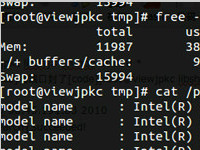

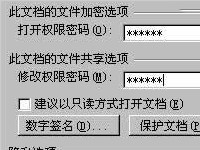

【编者按:生活中我们总会面对各种各样的数据,对于那些需要保密的数据我们会选择各类的加密方法。那么对于使用办公软件制作的文稿、表格、演示文稿和数据库我们如何加密呢?】在日常工作中,我们经常用一些办公

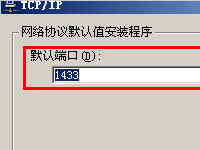

详情2018-01-25 10:19:10责编:llp 来源:驱动管家怎么关闭1433端口?sql关闭外网对1433端口的访问

如果不是做虚拟主机的服务器。我们强列建意关闭1433端口。因此百分之九十的黑客是通过数据库提权建利管理员帐号和密码。一 创建IP筛选器和筛选器操作1 ”开始”->”程序”->”管理工具”->”本地安全策略”。微软

详情2018-02-01 15:55:02责编:llp 来源:驱动管家社会工程学攻击有哪些方法?社会工程学攻击的方法介绍

转自CB,不同意原文使用的”伎俩”一词 社会工程学也是一门科学,是科学就有科学的方法,帮改之为”方法” 以下是原文:著名黑客Kevin Mitnick在上世纪90年代让“黑客社会工程学”这个术语流行了起来,不过这个简单的

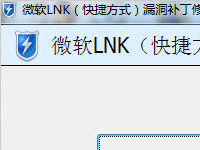

详情2018-02-02 14:29:58责编:llp 来源:驱动管家微软lnk漏洞是什么?如何防范微软lnk漏洞的危害?

微软漏洞是在硬件、软件、协议的具体实现或系统安全策略上存在的缺陷,使攻击者能够在未授权的情况下访问或破坏系统,按严重程度分为“紧急”、“重要”、“警告”、“注意”四种。近日,微软 lnk漏洞(快捷方式

详情2018-02-06 13:25:21责编:llp 来源:驱动管家密码设置的隐患 这20个密码容易被盗,快改!

即使在经历了无数的黑客盗密事件之后,还是有很多人不知从中吸取教训,抑或是很多人根本不在意自己的账号密码是否安全!他们一直用着最简单最易记的密码,而这些往往也是账号密码被盗的主要原因。那么,你知道容

详情2018-01-26 13:30:37责编:llp 来源:驱动管家

- 139邮箱日历共享是什么意思?139邮箱日历共享设置

- 网页关不掉是怎么回事?为什么网页关不了?

- 尼康d90怎么样?尼康d90单反的优缺点介绍

- 索尼rx1r相机的硬件参数介绍?索尼rx1r怎么样

- 在电脑上设置使用代理服务器上网的方法是什么

- 升级ie浏览器之后再打开出现卡死的情况怎么解决

- 手机怎么连接电脑上网?利用usb就可以了

- 手机丢了?魅族手机可以通过下面的方法找回手机?

- 输入法不见了为什么重启也没用?输入法不见了怎么解决?

- 搜狗壁纸怎样自动更换?搜狗壁纸自动更换在哪儿设置?

- directaccess可以提高企业安全性 具体如何操作?

- 音频转化大师好用吗?音频转化大师破解版怎么用?

- IS语音添加群分组要怎么操作?IS语音添加群分组的方法

- 尼康d900单反的主要参数与评测介绍

- 哪款索尼高清专业摄像机最好?索尼摄像机推荐

- 【游戏攻略】绝地求生VSS伤害值及使用方法

- 【游戏资讯】绝地求生2月6日更新公告:新反外挂措施不停机更新

- 如何提高上网速度?直接设置网络接口跃点数就可以了

- pdf转换成word文档你肯定没用过这个方法

- xperia t3的相关信息介绍 xperia t3支持hdr视频录制功能