sql注入获得webshell的原理 如何利用delphi得到webshell?

一.通过SQL注入得到WEBSHELL的原理:

N.E.V.E.R的方法:利用数据库备份得到WEBSHELL。创建一个表,在表中建一个字段用来保存木马数据。然后利用MSSQL导出库文件的办法把整个数据导出来,最后再删除新建的表。

分析: N.E.V.E.R利用了MSSQL的备份数据库功能。把数据导出来,设想数据库中有<%%>之类的ASP标实符,导出文件,文件名以.ASP的形式保存。然后文件又保存在WEB的路径下。那么这个导出的ASP文件是不是要去解释<%%>之内的语句呢?如果数据库中有的表中有<%%>标实符,并且这之中有错误,那么我们导出来生成的ASP文件也会有误。不过,这种机会也不太大。

再来看看CZY的方法吧。

CZY的方法:前面的和N.E.V.E.R的方法基本上差不多。只是后面用到了扩展存储过程——sp_makewebtask。这个扩展存储过程的作用就是:可以把MSSQL数据库中的某个表中的记录导出来,以文件的方法保存起来。这种方法就不会出现什么问题原因在于:我们只去读表中的某个字段中的值。把字段的信息导出来生成文件。这个字段中的值都是我们刚加上的。自己在加入数据的时候,先调试一下,没有问题在加入进去,导出来就当然没有问题了。

以上两位的方法,我都手工测试过。利用SQL注入漏洞,建表,向表中加数据,然后再导出数据,再删除表。都是利用的SQL语句。这里我就不多说了,大家可以看本期的文章。

二.利用DELPHI去实现功能的前言

原理都分析过了。我们怎么利用DELPHI来实现他们的手工操作呢?其实方法是非常简单的。DELPHI提供了一个NMHTTP控件。我们利用这个控件就可以向某个特定的URL提交参数。然后实现我们的自动注射功能。我马上要为大家讲解的这个程序,有一个特点。也可以说成是一个缺陷吧。程序不去自动猜解WEB的绝对路径。程序不去判断当前连接SQL数据库的当前账号的权限。我为什么要这么做?因为得到这两者用SQL注入是非常难得到的。所以,我们程序发送命令就不会考虑太多。成不成功你执行完自己去看看生成没有就OK了。

三.如何利用DELPHI得到WEBSHELL。

程序中用到的值。我们这里来看看有哪些:URL路径,远程WEB绝对路径(通过其他方法得到,你一定有办法的) 采用什么方法去得到WEBSHELL(也就是两位的方法,你选哪一种)。我们同时要求点击一个按纽开始执行命令,和点击一个按纽来终止命今。最后就是新建的表的名称,以及表的字段名称,再次就是字段的类型。前面的我们在程序中放上输入,选择之类的控件就行了。后面的我们设一个选项按纽点按纽弹出相应设置。再把这些相应的设置用一个RECORD来保存。

首先,我们在DIT控件。名称分别是:UrlET //URL路径的输入框、ShellPathET //远程木马的位置、CustomBdoorET//自定义木马的位置。再放两个RadioButton用来选择采用什么方式获取WEBSHELL。CAPTION分别取名为: BackUP DataBase 和 WEB作业。然后再放三个SpeedButtion按纽。名称分别是:设置,开始,停止, 最后再放一个MEMO控件。来显示当前添加的信息。到此界面上的工作就做完了。界面如图:

现在来写程序了。

我们首先定义一个RECORD。

如下:

Type

SetOption = Record

TableName : String; //用来保存要创建的表名.

FieldName : String; //用来保存要创建的字段名.

FiledType : String; //用来保存创建的字段名类型.

End;

FiledType字段类型的值是以下类型的一种:

Bigint binary bit char datetime decimal float image int money nchar ntext numeric nvarchar real smalldatetime smallint

Smallmoney sql_variant text timestamp tinyint uniqueidentifier varbinary varchar 这些都是MSSQL字段类型值.

再定义一个全局变量:

Var

ISStop : Boolean; //用来判断用户是否按下了停止按纽.

好了。在表单创建的过程中,我们为RECORD记录输入默认值.

代码如下:

procedure TMainForm.FormCreate(Sender: TObject);

begin

sOption.TableName :=’cyfd’

sOption.FieldName :=’gmemo’

sOption.FiledType :=’text’

end;

现在我们添加开始执行命令的代码。

先定义BDoorList 为TstringList。主要目的就是把木马的内容加进来.

创建两个变量来保存urlET.和ShellPathET的值.方便程序简化调用.

在程序开始执行前,我们得先检查一下用户的输入

定义一个Checkinput函数.

如下:

Function CheckInput : Boolean;

Begin

Result := False;

if Trim(urlet.Text) = ’’ then

Begin

Application.MessageBox(’请输入URL地址!’,’提示’,mb_ok mb_iconinformation);

Exit;

End;

if Trim(ShellPathET.Text) = ’’ then

Begin

Application.MessageBox(’请输入文件保存地址!’,’提示’,mb_ok mb_iconinformation);

Exit;

End;

IF DefBDoor.Checked then

Begin

if Not FileExists(extractfilepath(Application.ExeName) ’默认木马.txt’) then

Begin

Application.MessageBox(’没有找到 [默认木马.txt] 文件!’,’提示’,mb_ok mb_iconinformation);

Exit;

End;

End

Else

if Not FileExists(CustomBdoorET.Text) then

Begin

Application.MessageBox(’没有找到所选的木马文件!’,’提示’,mb_ok mb_iconinformation);

Exit;

End;

Result := True;

End;

如何通过一句话让oblog送上用户密码?入侵oblog的步骤

随着网络技术的逐步发展,越来越多的企业拥有了自己的网站平台,通过此平台对外宣传自己,对内让员工可以更好的交流技术问题与工作事宜。OBLOG作为一款多用户博客发布系统在一定程序上满足了企业的上述种种需求,

详情2018-01-26 12:12:53责编:llp 来源:驱动管家怎么制作shift后门?shift后门怎么开?

shift后门是黑客希望以后方便进入服务器而在没有密码的情况下为进入服务器系统而设置的一个后门。其操作就是在不知道管理员密码的情况下,连续按5次shift键来启动粘滞键,已进入服务器的系统程序管理器。前几天搞

详情2018-01-13 11:06:22责编:llp 来源:驱动管家tom网的跨站测试 163网的跨站测试

最近朋友们老是弄些跨站,一会看这个站被跨站 那个站又被跨站,我看也无聊 顺便弄一些玩玩,到百度上随便搜索了几个站的地址结果一 测试全都可以弄,这不得不让人很担心啊。以下是几个站的截图和地址TOM网http: s

详情2018-02-24 08:59:54责编:llp 来源:驱动管家工业控制系统有哪些潜在的风险?工业控制系统的安全防护设计

2010年10月发生在伊朗核电站的 "震网 "(Stuxnet)病毒,为工业生产控制系统安全敲响了警钟。现在,国内外生产企业都把工业控制系统安全防护建设提上了日程。本文在对工业控制系统特点和面临的安全风险进行分析的基

详情2018-01-24 17:20:14责编:llp 来源:驱动管家远程安全扫描器nessus有哪些优点?nessus扫描的步骤是什么?

漏洞扫描就是对计算机系统或者其它网络设备进行安全相关的检测,以找出安全隐患和可被黑客利用的漏洞。显然,漏洞扫描软件是把双刃剑,黑客利用它入侵系统,而系统管理员掌握它以后又可以有效的防范黑客入侵。因

详情2018-01-28 11:02:29责编:llp 来源:驱动管家如何查找克隆账号?删除克隆账号需要注意什么?

克隆账户就是克隆管理员的账户,克隆出来的账户将有何管理员一样的权限,所以克隆账户的危害性在服务器安全中也尤其的大,一般在系统账户中的克隆账户和其他账户有所区别!在系统账户中查找 删除克隆账户1 备份注

详情2018-02-04 12:20:09责编:llp 来源:驱动管家社会工程学攻击有哪些方法?社会工程学攻击的方法介绍

转自CB,不同意原文使用的”伎俩”一词 社会工程学也是一门科学,是科学就有科学的方法,帮改之为”方法” 以下是原文:著名黑客Kevin Mitnick在上世纪90年代让“黑客社会工程学”这个术语流行了起来,不过这个简单的

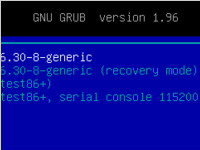

详情2018-02-02 14:29:58责编:llp 来源:驱动管家保护你的隐私,grub密码怎么被md5加密?

GRUB——全称”Grand unified bootloader“的缩写,是GNU项目的一个启动加载包。在linux系统启动过程中,GRUB在MBR(主引导加载程序或主引导记录master boot record)之后启动,故又将GRUB称为次引导加载程序

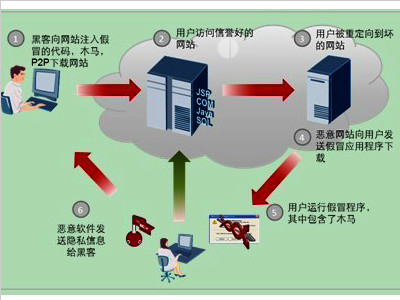

详情2018-01-30 16:39:48责编:llp 来源:驱动管家手机信息安全吗?手机信息是怎样泄露的?

如果你给自己的手机设置了PIN码,甚至忘记了连自己也解不开;又或者设置了比划甚至指纹解锁,然后以为这样的手机就是安全的了。是的,对于一般的人来说算安全了,可是对于真正想要你手机里内容的黑客,一次简单的

详情2018-01-16 18:10:00责编:llp 来源:驱动管家加密锁的优缺点介绍 加密锁怎么加密?

盗版,对大多数软件开发者来说都是一个令人担心的问题。在采用了加密锁加密后的软件会不会被黑客破解呢?理论上说没有不能破解的软件,即使是纯数学的密码加密也有被破解的可能,只不过破解的时间可能是个天文数

详情2018-01-31 10:52:02责编:llp 来源:驱动管家

- cad制图需要做哪些提前准备的工作?cad制图参数设置方法

- 安卓手机模拟器怎么用?安卓手机模拟器BlueStacks教程

- 【游戏资讯】绝地求生新地图将于下月公布 海战地图要来了?

- 【游戏资讯】道高一尺魔高一丈 死亡回放亦被外挂攻陷

- 程序提示没有找到iertutil.dll是什么原因?iertutil.dll丢失怎么解决

- 酷派k1怎么样?酷派k1配置如何?

- 手机怎么省电?记住这些技巧就可以了

- excel函数是怎么设置的?excel函数排除指定数字的方法

- 简单的加密算法 破解注册机的一些函数集

- 网卡驱动异常连不上网怎么办?驱动人生帮助你解决这个问题

- 安卓手机模拟器怎么在电脑上安装?安卓手机模拟器安装教程

- 常用的cad快捷键命令有哪些?cad快捷键汇总

- 三星S9值不值得买?细数GALAXY S9五大亮点

- 二代AirPods或将加入Siri 耳内AI能否成为潮流?

- 【游戏攻略】栓动狙击枪的使用指南:M24与AWM的区别

- 怎么查看ios8耗电?ios8耗电量哪里可以看到?

- 多少钱才能买到大神f2?大神f2的报价

- 苹果电脑可以共享打印机吗?苹果电脑打印机共享怎么设置?

- 跨站脚本攻击和跨站请求伪造的解决思路

- 更新驱动程序失败是什么原因?如何解决驱动更新失败问题