什么是跨站入侵攻击?怎么寻找跳板入侵网站?

很多时候在企业网络安全,特别是服务器上数据库安全防范方面需要特别注意,弥补所有漏洞,减少因设置不当带来的入侵事件的发生。然而在实际使用与维护过程中我们经常会听到一个新的名词——“跨站入侵”,那么什么是“跨站入侵”,他是如何产生如何被利用的呢?今天就请各位IT168读者跟随笔者一起从“跨站入侵”实际攻防战了解他的来龙去脉。

一,什么是“跨站入侵”:

所谓“跨站入侵”就是先在服务器某个站点上完成入侵攻击任务,然后以此站点为跳板为契机扩大攻击入侵对象范围,从而完成针对该服务器以及服务器上每个站点的入侵任务。一般我们遇到最多的“跨站入侵”种类有以下两种,一种是针对虚拟主机的攻击,即入侵虚拟主机上某一个空间对应的站点,然后通过提升权限注入等漏洞完成对该虚拟主机上各个虚拟目录对应站点的入侵;另一种方法则是通过某站点数据库的入侵,然后利用权限提升工具提升数据库操作权限,从而掌握服务器上所有数据库的使用和操作权限。

总之“跨站入侵”就是以某存在漏洞与问题的站点为跳板扩展攻击范围的一种方法,很多时候当我们的目标安全防范和漏洞很少无法直接攻击时可以利用此方法,“曲线救国”的方法也发生在网络安全攻防策略中。

二,寻找跳板入侵网站:

下面笔者就从实际入侵案例出发为各位IT168读者讲解如何寻找跳板网站,这里我们假设要攻击入侵A网站,但是经过扫描和注入漏洞等多个测试没有发现入侵的办法,这时就可以寻找其同一个网段内的其他网站,因为一般来说在同一个网段(即使是公网网段)下的主机往往都是属于同一个企业或公司的。

经过扫描我们定位了与A网站在同一个网段内的B网站,经过分析发现该该网站使用了ASP动态语言建站,并且安全防范级别相对比较低,因此我们决定以此站点为跳板完成入侵A网站的目的。下面我们先来一步步的入侵B网站,只有获得他的主动操作权才能够完成整体攻击任务。

(1)收集目标站点基本信息:

收集入侵站点基本信息是非常重要的,我们需要根据其基本信息选择不同入侵办法。

第一步:检验B网站页面构成情况,确定该站点使用ASP建站,并且判断动态参数值ID=80是数字型的。(如图1)

图1

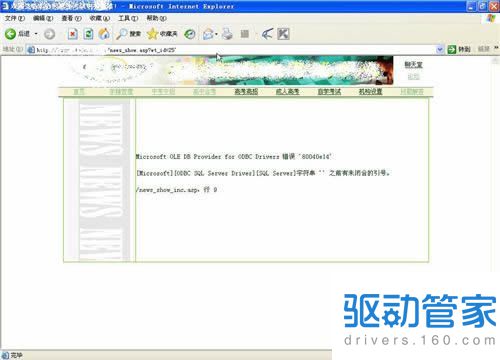

第二步:了解了建站基本情况以及数字型参数后我们尝试在地址处进行SQL注入测试,在wt_id=25后添加“'”(不含引号)。回车确定后出现数据库报错信息——microsoft old db provider for odbc drivers错误 80040e14。从显示内容我们可以了解到以下有用信息——该站点使用了数据库,数据库类型为Microsoft SQL SERVER。(如图2)

图2

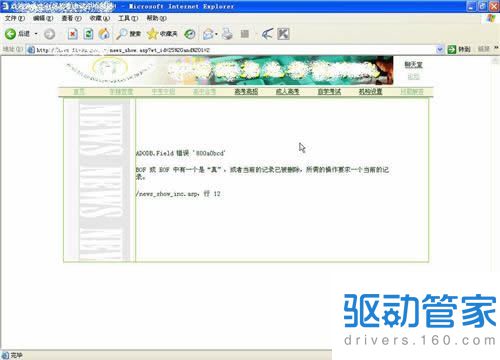

第三步:接下来按照经典注入模式输入XXX/news_show.asp?wt_id=25 and 1=1,回车后页面显示一切正常,这更加确定了该站点存在SQL注入漏洞,我们能够通过此漏洞夺取站点管理权限以及数据库读写权限。(如图3)

图3

第四步:当继续输入XXX/news_show.asp?wt_id=25 and 1=2回车后出现“BOF或EOF中有一个是真,或者当前的记录已经被删除,所需要的操作要求一个当前的记录”的错误提示,这进一步证明了SQL注入的可操作性。(如图4)

图4

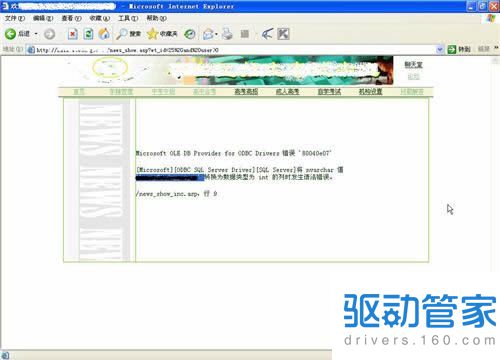

第五步:接下来我们来通过SQL注入语言让页面告诉我们当前连接该SQL SERVER数据库的帐户信息,通过输入XXX/news_show.asp?wt_id=25 and user>0回车来检测,页面提示出错,信息为“Microsoft odbc sql server driver将nvarchar值AAA转换为数据类型为int的列时发生语法错误。这说明了AAA帐户就是当前连接该SQL SERVER数据库的用户。(如图5)

图5

小提示:

如果通过该指令进行SQL注入时出错信息为将nvarchar值dbo转换为数据类型为int的列时发生语法错误,那么说明当前连接该数据库的帐户为SA帐户,这个帐户的权限是巨大的,我们入侵将变得更加容易,SA帐户就等于服务器上操作系统的administrator管理员权限。

数据加密原理是什么?加密算法有哪些改进之处?

本文分为三大方面进行介绍,希望大家能够有所收获。1、数据加密原理我们将构建一个高效无证书签密方案。因为转换不能识别的范式加密和签名方案成组合证书协议,我们采用扩展传统的签密法的做法用无证书密钥验证机

详情2018-02-04 15:59:48责编:llp 来源:驱动管家反垃圾邮件怎么做?收到邮件要先分析信头

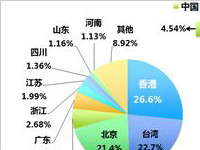

中国的网民数量已突破1 亿,每年电子邮件发送量达500 亿封,但是这样的数据却并不能令我们惊喜,因为在这500 亿封电子邮件中,有将近60%也就是有300 亿封是垃圾邮件。垃圾邮件已经成为一个综合性的社会问题,

详情2018-01-25 08:56:15责编:llp 来源:驱动管家如何最小化你的日志?工具与数据的隐藏方法

前言:被警察叔叔请去喝茶时间很痛苦的事情,各位道长如果功力不够又喜欢出风头的想必都有过这样的“待遇”。如何使自己在系统中隐藏的更深,是我们必须掌握的基本功。当然,如果管理员真的想搞你而他的功力又足

详情2018-02-16 09:56:03责编:llp 来源:驱动管家加密文件系统efs怎么加密文件?efs怎么解密?

经常看到对文件和文件夹加密的文章,大多是安装各种软件来实现的,如果你的系统是WinXP Win2003 2000,就没有必要如此兴师动众地加密了,既不需要你安装软件,也不需要繁琐的操作,因为Windows本身就集成了EFS(En

详情2018-01-11 13:35:09责编:llp 来源:驱动管家黑客如何远程控制电脑?怎么抵挡黑客的入侵?

前几天看《南国早报》说一位女孩个人电脑被黑客入侵控制,把裸照发到网上威胁女孩的事。联想到最近网上这样的事挺多的,就想给大家说说怎么防范。其实现在的网络真的不安全~只要你的电脑连接上网络就存在一定的风

详情2018-01-28 16:00:44责编:llp 来源:驱动管家手机root好不好?手机root为漏洞利用打开方便之门

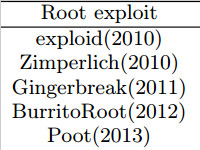

也许你的手机ROOT只是为了安装一款游戏,安装一个工具。对我们普通人来说,ROOT代表着方便和自由,其实你不知道的是,它同时也为黑客带来了侵犯你隐私的方便和自由。看看ROOT后的手机是怎样为漏洞大开方便之门的

详情2018-01-12 10:55:50责编:llp 来源:驱动管家eset nod32最新激活码大集合

ESET NOD32 2013 07 27 新升级ID:2013年09月25日 NOD32升级ID(NOD32 用户名和密码) 最新ESET NOD32升级ID、NOD32免费升级ID、NOD32用户名密码,资源收集于网络,我不提供任何盗版和破解服务,更反对盗

详情2018-01-27 18:06:26责编:llp 来源:驱动管家web安全检测工具:skipfish的优点和安装方法

Skipfish是由google出品的一款自动化的网络安全扫描工具,该工具可以安装在linux、freebsd、MacOS X系统和windows(cygwin)。谷歌工程师Michal Zalewski称,尽管Skipfish与Nikto和Nessus等其他开源扫描工具有相

详情2018-01-23 17:34:18责编:llp 来源:驱动管家xss漏洞的分类 xss攻击防御知识

1 背景知识1 1 什么是XSS攻击XSS攻击:跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆。故将跨站脚本攻击缩写为XSS。XSS是一种经常出现在web应用中的计

详情2018-02-14 13:10:22责编:llp 来源:驱动管家勒索软件补丁:安装android7.0 nougat

有一天打开电脑,发现电脑已经被锁住,窗口弹出说明:如果你不给钱,就把你的电脑清空,这就是遇到了勒索软件。近年来,这种勒索已经频频出现在安卓手机上,手机里的重要资料可能比电脑里还多,这时候怎么办,真

详情2018-01-04 09:11:33责编:llp 来源:驱动管家

- ie7浏览器有哪些限制关系?怎么新建起不受限制的窗口来获取本地cookie?

- web攻击的十六种常见方法及其对应措施

- 【游戏攻略】绝地求生闪光弹怎么用?投掷物效果说明

- 无法定位程序输入点是什么原因?要如何解决

- 电脑开机的声音也能判断出电脑出了什么故障?来试试看

- bind缓存所有查询过的结果会引起哪些问题?

- XP系统电脑检测声卡和驱动都正常但音响没有声音是怎么回事?有什么解决方法

- 更新win10系统的声卡驱动报错 错误代码0x800705b4

- 索尼或将推出Xperia XZ2 主流配置但价格不好说

- 学习扫描入侵一条龙操作,帮助读者了解攻击和防御的知识

- 什么是硬盘坏道?硬盘坏道怎么修复

- 哪些网络口令容易被破解?黑客喜欢破解的网络口令

- U盘插到电脑显示为CD驱动器是怎么回事?如何解决

- 迅雷浏览器如何提权?可以利用安装迅雷的htm文件

- 端口转发工具lcx被杀了怎么办?这些方法可以解决问题

- 暴力修改程序代码有哪些流程?软件的保护方式有哪些?

- 存在于ask文件的phpcms2008注射漏洞代码是什么?

- 探索用php来实现数据的劫持和转发

- asp木马核心技术是什么?常用的asp木马软件有哪些?

- .php文件被apache服务器解析成php文件的问题如何解决?