为什么利用IPB2注入漏洞无法获得管理员的资料?

在上一篇《PHP+MySQL注入导出文件的新发现——附带IPB2的漏洞利用》,利用IPB2的注入漏洞获得管理员的资料,修改COOKIE可以得到前台的管理权限。不少人埋怨没有什么用,其实这个是大多数人不了解IPB2的原因。

因为过滤了很多特殊字符,包括单引号,全部转为十进制了。

其实充分发挥一下想象力。也是有可能拿到后台管理员或者webshell的,注意,是可能,因为这个并不是通杀的,为什么不是通杀的,往下看就知道了。

我也不多说了。对于这个,我看最直接的目的就是看MYSQL的连接信息。怎么看?读文件呗!

我想不管是读文件和上传,这个注入漏洞都给我们提供了最直接的条件,如果了解IPB2的人就应该知道。上传的目录是保存数据库里的,因此。我们根本不需要怎么提交、不需要构造什么变量去报错暴路径,IPB2也没有这个条件去暴这些信息。就算出错也只返回特定的信息。

IPB2的上传目录的路径是保存在ibf_conf_settings表里,所以我们可以构造SQL语句,把这个路径给直接反馈到眼前。

这样是读取id为1的用户的密码散列,同样的,我们如果提交:

就会返回上传目录的绝对路径:

不过,默认应该是这样可以了的,但是如果管理员把conf_id改变的话,可能就不是59了。这时我们直接提交:

因为conf_key为upload_dir的相对应的conf_value就是上传目录的绝对路径,但是因为是字符串,我们不能用单引号,只能转换为10进制或者16进制,char(117, 112, 108, 111, 97, 100, 95, 100, 105, 114)就等于“upload_dir”,所以也会返回绝对路径。

有了绝对路径能做什么呢?知道可以允许写的目录在哪了。知道MYSQL连接文件在哪了,还等什么?读文件吧。假设上面的,我们的目录是“h:/www/ipb2/”,那么连接文件就是“h:/www/ipb2/conf_global.php”,转换为10进制或者16进制,提交:

文件就出来了:

注意注意!刚才说了,不是通杀的,有两个条件:

要读出文件,连接MYSQL的这个用户,一定要拥有FILE的权限。这个是最根本的。

条件1具备以后,要更进一步操作,MYSQL必须允许远程连接,这样insert一个后台管理员,还是into outfile都随便你了。

本文完全是技巧和思路的文章,没有多大技术含量,都是老技术了,如果你不了解IPB2,也不知道在数据库里放有绝对路径吧?

手工注入的步骤 手工注入有哪些命令?

判断是否有注入;and 1=1 ;and 1=22 初步判断是否是mssql ;and user>03 注入参数是字符& 39;and [查询条件] and & 39;& 39;=& 39;4 搜索时没过滤参数的& 39;and [查询条件] and & 39;%25& 39;=& 39;5

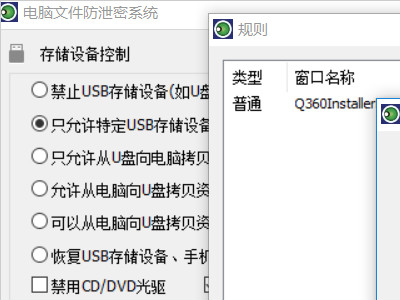

详情2018-02-25 16:06:04责编:llp 来源:驱动管家防泄密软件:大势至usb端口控制软件安装有哪些注意事项?

在公司局域网网络管理中,我们常常需要禁止电脑随意安装软件、禁止电脑随意安装程序,防止拖慢电脑速度或让电脑遭遇病毒侵袭,怎么实现呢?大势至USB端口控制软件(点击下载)可以实现禁止电脑安装软件、禁止电脑

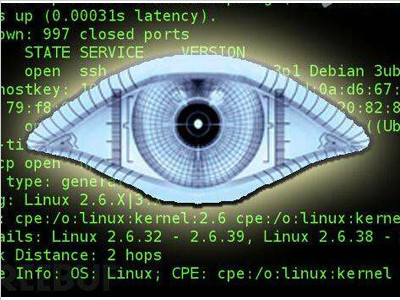

详情2018-01-28 09:56:56责编:llp 来源:驱动管家什么是nmap?nmap有哪些常用的命令?

nmap是一个网络探测和安全扫描程序,系统管理者和个人可以使用这个软件扫描大型的网络,获取被扫描主机正在运行以及提供什么服务等信息。 nmap支持很多扫描技术,例如:UDP、TCP connect()、TCP SYN(半开扫描)

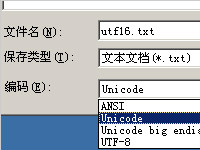

详情2018-01-19 15:10:32责编:llp 来源:驱动管家什么是unicode?字节和字符的区别是什么?

介绍Unicode之前,首先要讲解一些基础知识。虽然跟Unicode没有直接的关系,但想弄明白Unicode,没这些还真不行。字节和字符的区别咦,字节和字符能有什么区别啊?不都是一样的吗?完全正确,但只是在古老的DOS时

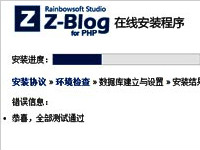

详情2018-01-20 12:09:39责编:llp 来源:驱动管家z blog后台权限怎么拿?这里有三种常用简单拿shell的方法

Z-blog后台拿SHELL方法很多关键看你有没有本事进后台,逍遥复仇整理三种常用简单后台拿SHELL的方法供大家参考一、在上传类型添加asp或者asa然后上传大马就好了二、进后台在附件那上传* asp;1 jpg,不要选择“自动

详情2018-03-05 18:30:19责编:llp 来源:驱动管家你知道极虎病毒的危害吗?中了极虎病毒怎么办?

极虎病毒是金山毒霸云安全实验室国内首家发现的一款集合了磁碟机、AV终结者、中华吸血鬼、猫癣下载器为一体的混合病毒,由于该病毒可利用IE极光ODAY漏洞进行传播,又是虎年的第一个重大恶性病毒,因此得名“极虎

详情2018-01-03 11:37:22责编:llp 来源:驱动管家网页木马有哪些攻击方式?网页木马怎么防御?

常见的网页木马攻击手段有哪些?用户应该如何识别及防御来自网页木马的攻击?笔者将在本文为用户细细道来:

详情2018-01-09 16:05:14责编:llp 来源:驱动管家数据加密原理是什么?加密算法有哪些改进之处?

本文分为三大方面进行介绍,希望大家能够有所收获。1、数据加密原理我们将构建一个高效无证书签密方案。因为转换不能识别的范式加密和签名方案成组合证书协议,我们采用扩展传统的签密法的做法用无证书密钥验证机

详情2018-02-04 15:59:48责编:llp 来源:驱动管家入侵如何在对方的服务器打上微软自家的补丁解决互传文件的问题?

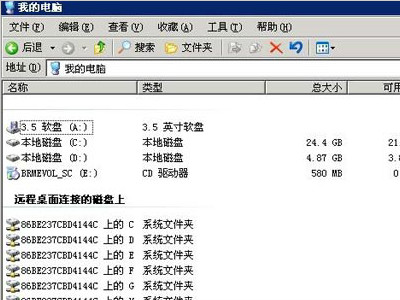

很多朋友利用输入法漏洞通过3389端口入侵别人的服务器时,会发现在连接对方机器后,无法像内网计算机那样可以互传文件,这在很大程度上使入侵后的攻击大打折扣,其实打上微软自家的“补丁”就可以解决这个问题。

详情2018-03-03 08:43:44责编:llp 来源:驱动管家如何有效地预防ddos攻击?懂得这些方法很重要

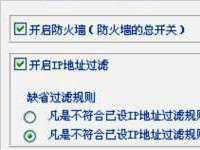

如果说以前网络管理员对抗Dos可以采取过滤IP地址方法的话,那么面对当前DDoS众多伪造出来的地址则显得没有办法。所以说防范DDoS攻击变得更加困难,如何采取措施有效的应对呢?下面我们从两个方面进行介绍。一、寻

详情2018-02-28 09:46:55责编:llp 来源:驱动管家

- P-Code是什么?如何跟踪P-Code伪指令?

- Windows 7如何禁止自动安装驱动程序

- Win10直通车驱动检测未通过解决办法

- 豌豆荚手机精灵怎么用?豌豆荚使用方法介绍

- 怎么使用美图秀秀在动态图上添加文字

- 电脑桌面上的图标为什么无法拖动?怎桌面图标无法拖动的原因分析

- u盘文件怎么加密?高度加密u盘文件的工具介绍

- 华为神秘手机NEO-AL00浮出水面

- 惊蛰:天气回暖 春雷始鸣 惊醒蛰伏于地下冬眠的昆虫

- Win7系统sgtool.exe应用程序错误怎么办?

- XP纯净版系统ze安装?使用U盘安装WinXP纯净版系统的技巧

- IE浏览器为什么打不开了?双击后就会自动创建一个快捷方式?

- u盘一打开就叫格式化如何修复?

- 360q5发布会在哪里直播?盘点360q5发布会直播网站

- 北斗小辣椒3有哪些卖点?北斗小辣椒3设计亮点

- 选购笔记本电脑时应该注意的10条事项

- 页面无响应网页加载缓慢怎么解决?换个设置试试

- phpdisk网盘系统存在漏洞?如何利用这漏洞拿shell?

- 什么是邮件注入?邮件注入的步骤是什么?

- GTX1080装不上驱动?教你几个解决方法