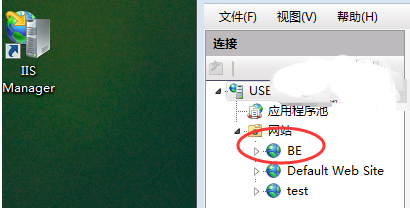

第三个世界上最流行的服务器:iis服务器文件和文件夹被泄漏

IIS是有微软使用微软windows功能扩展模块创建的一套web服务器应用程序,是世界上第三个最流行的服务器。

漏洞描述:漏洞研究小组发现了一个微软IIS的漏洞,攻击者可以利用一个包含"~"的get请求,来让服务器上的文件和文件夹被泄漏、

影响版本:

IIS 1.0, Windows NT 3.51

IIS 2.0, Windows NT 4.0

IIS 3.0, Windows NT 4.0 Service Pack 2

IIS 4.0, Windows NT 4.0 Option Pack

IIS 5.0, Windows 2000

IIS 5.1, Windows XP Professional and Windows XP Media Center Edition

IIS 6.0, Windows Server 2003 and Windows XP Professional x64 Edition

IIS 7.0, Windows Server 2008 and Windows Vista

IIS 7.5, Windows 7 (远程开启了错误或者没有web.config配置文件的情况下)

IIS 7.5, Windows 2008 (经典托管管道模式)

漏洞分析与利用:

如果网站是运行在IIS服务器上,可以通过"~"来发现一些文件和文件夹,攻击者可以发现重要的文件或者文件夹,如果这些文件或者文件夹是正规的可见文件.

漏洞详细说明:

一直在寻找一种方法,如果我可以使用通配符"*" 和"?"发送一个请求到iis,我意识到当IIS接收到一个文件路径中包含"~"的请求时,它的反应是不同的.基于这个特点,我们可以根据http的响应区分一个可用或者不可用的文件.在以下的表中,文件validxxx.xxx是存在于网站服务器根目录的.(备注:xxx.xxx是指不确定,还需要继续猜解判断).下图主要是不同版本的IIS返回根据请求的返回错误来判断是否存在某个文件.

举例说明如果一个IIS6网站http://www.xxx.com的短文件猜解方法

请求http:// /a*~1*/.aspx 返回404,就说明存在a开头的一个axxx.xxx的文件.(其中xxx.xxx还需要进一步确定判断是什么字母,什么后缀).

请求http://www.xxx.com/a*~1*/.aspx 返回400,说明不存在a开头的一个axxx.xxx的文件.(其中xxx.xxx还需要进一步确定判断是什么字母,什么后缀).

IIS5.X的判断方法如下:

请求/a*~1* 返回404 说明存在a开头的一个文件。

请求/a*~1* 返回400 说明不存在a开头的一个文件.

IIS7.x.net 2 no error handing判断方法如上图,各位仔细看.

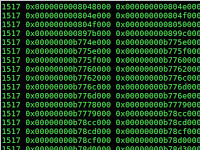

下面附上一个IIS6猜解文件的全过程。

测试地址:http://sdl.me/AcSecret.html acsecret.html是存在于服务器上的.猜解过程如下图:

附上详细的poc和漏洞利用说明文件:

PoC: http://www.exploit-db.com/sploits/19525.zip

Paper: http://www.exploit-db.com/download_pdf/19527

漏洞修复方案:

使用微软或者安全厂商提供的解决方案

使用配置好的Web应用防护系统(拒绝丢弃掉包含"~"线的Web请求)可能会起到对此漏洞进行防范的作用.

漏洞发现者:

Soroush Dalili (@irsdl)

Ali Abbasnejad

漏洞参考:

http://support.microsoft.com/kb/142982/en-us

http://soroush.secproject.com/blog/2010/07/iis5-1-directory-authentication-bypass-by-using-i30index_allocation/

站长评论:

其实这是个很鸡肋的“漏洞”……

首先,如果文件名符合8.3规范的文件(文件名主体部分小于等于8个字节、扩展名部分小于等于3个字节),则根本没有短文件名。

其次,汉字和特殊符号等字符的猜解,也是很蛋疼的问题……

最后,即使猜出来了,也只有前六位,只能靠运气碰碰看了……

不过,它还是有不小的用处,也算是很另类的一个“漏洞”吧……

(提示:如果目标站自定义了400、404 错误页面,那么该扫描器是无法判断的……)

可以参考下表:

2012/07/04 20:46

2012/07/04 20:46

2012/07/04 20:44

2012/07/04 20:44

2012/07/04 20:44

2012/07/04 20:44

2012/07/04 20:44

2012/07/04 20:44

2012/07/04 20:44

2012/07/04 20:46

2012/07/04 20:46

2012/07/04 20:43 29 012345~1.TXT 0123456789.txt

2012/07/04 20:43 29 1.txt

2012/07/04 20:43 29 123.txt

2012/07/04 20:43 29 123456.txt

2012/07/04 20:43 29 1234567.txt

2012/07/04 20:43 29 12345678.txt

2012/07/04 20:43 29 123456~1.TXT 123456789.txt

摘自 Nuclear'Atk 网络安全研究中心

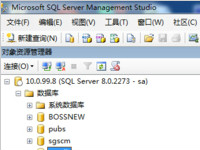

两种Microsoft SQL Server执行命令的方法都需要以sa权限为前提

现在很多计算机可以执行命令的方法都被人封得抓狂,就算有幸可以执行,也有可能CMD被改了权限,所以我推荐的办法是有能力的同学自己开发DLL,然后把DLL写入到对方计算机中,再注册为存储过程。两种Microsoft SQL

详情2018-01-23 14:50:54责编:llp 来源:驱动管家预防电脑中毒的方法介绍,让你的电脑不再中毒

电脑一定要安装杀毒软件使用才安全么?下面小编就教你如何让你的电脑不安装任何杀毒软件也可以非常的安全使用。1 少用搜索去搜索软件,因为放木马的人都是去下载网站买一些广告位,然后做些下载按钮,你点击下载

详情2018-01-05 10:32:05责编:llp 来源:驱动管家黑客入侵网站的基本步骤 网络服务器的入侵方法

尽管为服务器设计软件的软件工程师们想方设法提高系统的安全性,然而由于系统管理员的水平参差不齐或安全意识底下,往往给黑客提供了入侵的机会。其实每一个黑客都有自己独到的方法。笔者对于入侵网站服务器的资

详情2018-01-07 16:30:26责编:llp 来源:驱动管家渗透测试工具:maligno有哪些功能?

今天我想介绍一个能够在渗透测设中帮到你的工具。Maligno是一个基于FreeBSD许可证的开源的渗透测试工具。使用Python编写,最大限度与Metasploit兼容。它利用Metasploit framework框架,尤其是msfvenom,来生成AES

详情2018-01-20 14:05:41责编:llp 来源:驱动管家隐藏文件的四种方法 怎么隐藏文件?

下面小编给大家整理了四条有关隐藏文件的方法,以供大家参考。第一种方法,也是最简单的:修改文件目录的属性此法最简单,只要选中欲隐藏的目录,单击鼠标右键,选择“属性”,在“隐藏”属性复选框中打个“&radi

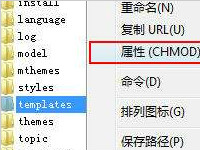

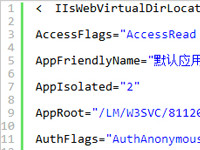

详情2018-01-19 09:35:07责编:llp 来源:驱动管家网站挂马非iis映射修改且源代码没有iframe代码

(挂马现象:非IIS映射修改,非ARP病毒,且源代码里没有iframe代码的)今天访问公司的一个网站,突然发现网页显示不对,右键查看HTML代码,发现iframe了一个网站的js文件,不用说,肯定被挂马了。进入服务器,看了下

详情2018-01-29 19:35:14责编:llp 来源:驱动管家rootkit是什么?rootkit是如何隐形的?

一、综述本文将引领读者打造一个初级的内核级Rootkit,然后为其引入两种简单的隐形技术:进程隐形技术和文件隐形技术。同时,为了让读者获得rootkit编程的相关经验,我们顺便介绍了rootkit的装载、卸载方法,以及

详情2018-01-12 14:51:50责编:llp 来源:驱动管家怎么利用microsoft sql server 2000入侵服务器获得主机的命令?

怎么利用microsoft sql server 2000入侵服务器获得主机的命令?有以下的步骤。一、首先确保得到数据库超级管理员权限二、然后执行如下SQL命令:1、exec master dbo xp_cmdshell & 39;net user hacker hack

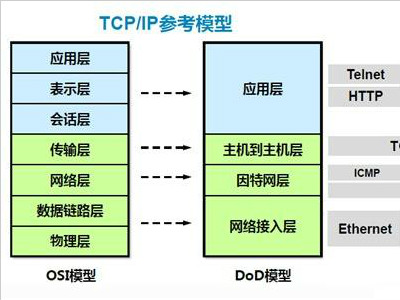

详情2018-01-23 09:28:19责编:llp 来源:驱动管家通信协议有哪些?各通信协议的主要用途和特点

做过网络人都知道,要实现网络间的正常通信就必需选择合适的通信协议,否则轻则就会造成网络的接入速度太慢,工作不稳定,重则根本无法接通。今天我把我实际工作积累的此方面经验与大家分享,希望对还在迷茫中的

详情2018-01-20 14:28:53责编:llp 来源:驱动管家卡巴斯基2010防止程序被误杀或阻止的方法

有的时候为了测试某个黑客软件或者有些正常的游戏被卡巴误杀,我们可以使用以下方法来防止我们的程序被误杀或阻止。1 请您点击桌面右下角卡巴斯基的图标打开主界面,点击右上角的“设置”,如下图:2 在设置界

详情2018-01-28 17:18:07责编:llp 来源:驱动管家

- 酷狗音乐下载歌曲的方法是什么?苹果酷狗怎么下载音乐?

- 墨迹天气怎么在桌面显示?墨迹天气桌面不显示怎么解决?

- 关于电脑电源技术的这些参数知识你知道多少

- 哪款东芝商务笔记本最值得购买?东芝商务笔记本推荐

- htc g7手机怎么获取root权限?手机获取root权限教程分享

- 使用电脑的时候为什么要在桌面上刷新

- 谷歌浏览器淘宝浏览出错了 要如何解决

- 你知道蓝牙耳机怎么连接手机?下面有蓝牙耳机连接手机的教程

- iphone4s屏幕怎么解锁?iphone4s解锁攻略在这里

- qq黄钻充值方法是什么?qq黄钻充值有什么用?

- mac地址怎么过滤?路由器可以过滤mac地址吗?

- 防电脑辐射的方法有哪些?这九招可以防电脑辐射

- 驱动自动更新能不能关闭?win10怎么关闭驱动的自动更新

- 小米手机助手怎么用?小米手机助手使用方法是什么?

- 酷狗音乐盒怎么制作手机铃声?酷狗音乐盒截取铃声的方法

- 不知道在笔记本如何设置wifi热点的看这里

- 苹果怎么越狱?苹果手机越狱步骤详解

- 拨号上网电脑待机时怎么设置不掉线

- 下载到木马病毒exe文件打不开有什么办法解决

- 华为p10什么时候出?华为p10各版本价格一览