冰河服务器的漏洞 冰河服务器如何免密发送命令信息?

不需要任何密码就能达到进入中有冰河的机器!!!小飞刀 [[冰河第一站]]冰河出现到现在,使用得如此之广,影响如此之大。 却万万没有人想到冰河服务端竟然存在着如此严重的漏洞:“不需要任何密码就可以将本地文件在远程机器上打开!!!”

漏洞一:不需要密码远程运行本地文件漏洞。

具体操作:工具用相应的冰河客户端,2.2版以上服务端用2.2版客户端,1.2版服务端需要使用1.2版客户端控制。打开客户端程序G_Client,进入文件管理器,展开“我的电脑”选中任一个本地文件按右键弹出选择菜单,选择“远程打开”这时会报告口令错误,但是文件一样能上传并运行!!! 我们只要利用这个漏洞上传一个冰河服务端就可以轻松获得机器的生死权限了。(当然也可以上传任何一个木马程序的服务端实现)

漏洞二:不需要密码就能用发送信息命令发送信息,(不是用冰河信使,而是用控制类命令的发发送信息命令)。

这些漏洞都是本人在实际使用冰河时发现的,在此之前也是万万没想过冰河竟是 如此的不堪一击! 安全警告:大家不要用冰河作远程传送,管理程序用,就算是设密码,改端口,只要端口一露,就完完了。 有不少人到现在还在用冰河作远程管理程序用,千万不要迷信设有密码就能高枕无忧了,只要扫到了冰河打开的端口,就连通用的密码也省了,就能进入,进入后再把先前的那个服务端手工删除掉,这台机就是你一个人的了(当然是排除了中了几个木马的情况,就是中了几个木马你也可以手工删除,得以实现的)。

后话:冰河自从黄鑫出了DARKSUN2.2专版后,陆续有人以此版为蓝本修改冰河服务端,于是有了3.0,3.1,3.3,3.4,3.5,v9.9,4.0,4.1各种版本其中大部分都只是改了服务端的通用密码,并且每个修改者都说自己改的是无通用密码版,一当自己改版被破解又出个所谓的“无通用密码版”,现在的冰河服务端都会有通用密码,试问有那个修改者,在修改时不把通用密码换成自己的。更让人气的是有不少冰河版本只将通用密码改成自己的,然后在公布时大声宣称此版为“无通用密码版”,知道这些内幕后我们不必去追求这些自私自利人改的无密码版。何况,冰河存在着现在这样的一个严重漏洞! 附:冰河各版本的通用密码 2.2版:Can you speak Chinese? 2.2版:05181977 3.0版:yzkzero! 4.0版:05181977 3.0版:yzkzero.51.net 3.0版:yzkzero! 3.1-netbug版密码: 123456!@ 2.2杀手专版:05181977 2.2杀手专版:dzq20000! 转载请保留 冰河第一站 http://knifes.126.com 一个木马,网络安全专题网站。

罗信网络建站系统数据备份 shopwind网店系统上传漏洞

罗信网络建站系统oDAY百度 or google "技术支持:罗信网络 "后台地址: site+lx数据库地址: site+lx+databases+主域名 asp(需要猜测)帐号&密码: admin admin下来就是拿shell重要部分: 上传jpg格式的a

详情2018-03-09 10:33:53责编:llp 来源:驱动管家如何测试win2003 IIS6解析漏洞?测试方法是什么?

新win2003 IIS6解析漏洞,大家可以参考下,注意防范。严重程度:高威胁程度:突破格式限制错误类型:不提示利用方式:客户机模式受影响系统Microsoft Windows Server 2003 IIS6 0详细描述把上传文件名改成X

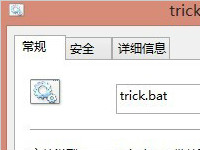

详情2018-03-08 15:48:51责编:llp 来源:驱动管家一个导致电脑重启的病毒制作步骤

在一本很无趣的书上看到一个很有趣的事 当然这个重启病毒相对简单 实际上只是改变了图标而已,你可以在你宿舍同学电脑上试验一下 step1:在桌面新建一个bat文件,输入shutdown r ,然后保存即可 step2:选中新

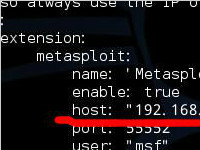

详情2018-01-20 12:09:46责编:llp 来源:驱动管家怎么用beff+msf工具在kall内网利用xss拿内网主机?

metasploit内网渗透方面好多方式,这只是科普下xss在内网中的利用。系统:KALI用到的工具:beEF+msf利用的IE漏洞是:http: www rapid7 com db modules exploit windows browser ie_execcommand_uafMS12-063Automa

详情2018-02-26 20:23:04责编:llp 来源:驱动管家session cookie保持永久有效怎么做?session cookie永久有效的好处

所谓的 session cookie, 就是站台在你登录成功后,送上一个 cookie,表示你已经通过验证,但与一般cookie不同的是,他并不会存在你的硬盘上,也就是说:在你离开浏览器之后,就会消失,也就是意味:下次你重

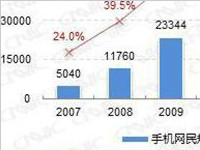

详情2018-03-05 13:27:05责编:llp 来源:驱动管家wifi如何泄密?自动连接wifi网络会成为出卖个人隐私的出口

引言:Wi-Fi网络是我们生活当中所必不可少的重要通信工具。如今,询问Wi-Fi密码已经成为大部分用户到新地方要做的第一件事,但大部分人并不具备Wi-Fi安全的相关意识。据统计,目前我国手机网民已迫近6亿,随着移

详情2018-02-06 14:03:21责编:llp 来源:驱动管家ewebeditor 漏洞 如何利用ewebeditor 漏检测网站?

现在越来越多的入侵是针对第三方的插件或者文件。那么笔者就带领大家走进ewebeditor在线文本编辑器的世界。了解该如何利用ewebeditor在线文本编辑器的疏漏来获取网站的权限。说起安全检测的方法大家可能最熟悉的

详情2018-01-18 17:06:04责编:llp 来源:驱动管家如何进入数据库抓包备份数据?入侵网站备份数据的方法

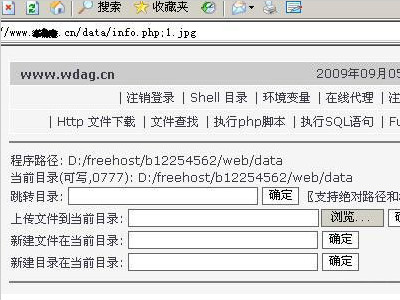

这是我之前在绿色兵团时写的一篇文章,是我自己原创的,思路借鉴了一篇t00ls里的,进行了改进。我在绿色兵团的账号名字也是leisureforest真实性毋庸置疑,希望给过。thanks地址(仅用于替代目标网站,非本站)又是

详情2018-02-13 15:04:06责编:llp 来源:驱动管家adobe flash player swf文件被修改出现漏洞怎么办?

受影响系统: Adobe Flash Player < 9 0 115 0 不受影响系统: Adobe Flash Player 9 0 124 0 描述: Flash Player是一款非常流行的FLASH播放器。 Flash player在试图访问没有正确实例化的嵌入Actionscript对象时存在堆溢出漏洞,如果攻击者恶意

详情2018-01-13 19:26:46责编:llp 来源:驱动管家excms oday是留下的后门?利用excms后门可拿shell

以下版本没测试 测试的是最新版本在公布前几小时没有通知官方 ^_^ 哈哈为什么说过程精彩呢? 看完就明白!因为这个漏洞原因非一般! 同时映射出中国软件行业的悲哀!!!经典对白 看代码后台登录文件adminModules

详情2018-03-08 14:58:13责编:llp 来源:驱动管家

- Windroye 安卓爷模拟器v2.8.0下载 及使用图文教程

- 如何重封装微软 MSI 安装包

- 浅析为什么固态硬盘不需要磁盘碎片整理

- 阿里钱盾究竟是什么?阿里钱盾的功能介绍

- Android P用户可通过蓝牙将手机连接到计算机 充当无线键盘或者鼠标使用

- AMD的Ryzen 2000系处理器将于4月正式发布

- 电动车型追逐厮杀的大戏 2018日内瓦车展自然成为最理想的舞台

- Win7查看网速和网线故障的方法

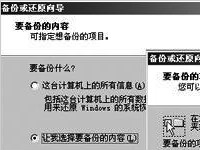

- 怎么防止忘记登陆电脑系统的密码?创建密码重设盘试试

- 诺基亚 6电池容量大、续航能力强!可以快速充电

- blackberry z10全面介绍 blackberry z10配置参数

- 输入法和语言栏都不见了怎么办?如何找回

- WIFI是什么意思 WIFI上网的介绍与方法

- sql渗透攻击的基础步骤 BBSXP官网就是这样被sql渗透成功

- 如何利用FCKeditor文件上传phpshell?

- Cydia蓝牙插件airblue sharing怎么让iPhone使用蓝牙

- 蓝屏dump分析教程 使用WinDbg分析工具

- 4k屏幕是什么意思 4K显示屏知识扫盲

- 笔记本电脑的cpu主频和最高睿频的具体介绍

- 福布斯官方发布了2018年全球亿万富豪榜 贝索斯第一次首富