怎么用电炉抓肉鸡?电炉抓肉鸡有哪些步骤?

我用“电驴”抓肉鸡!!难道是放一个“电驴”在路上,等“火鸡”过来,一不小心踩在“电驴”上结果给烫熟了,结果就成“肉鸡”了。很多朋友说抓肉鸡很难,找好肉鸡就更难,其实也不然,关键就在于敢动脑子。没有做不到的事情,只有想不到的事情;“人有多大胆,地有多大产”。闲话少说,且写正传!

(一)抓肉鸡工具

工欲善其事,必先利其器。今天我们抓肉鸡主要使用以下几样工具:

1.emule,emule俗称“电驴”,跟flashget,迅雷,变态等为同类软件,其最大特点是搜索方便。本文用到它的地方就是其搜索功能和下载功能。

2.radmin客户端,radmin客户端是用来连接服务器端实施控制的工具。在radmin中只需要导入radmin地址薄,并输入正确的口令即可对肉鸡进行控制。

(二)搜索radmin.rpb文件

1.什么是radmin.rpb文件

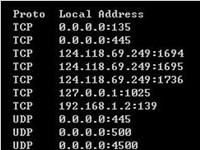

在安装radmin3.0及其后续版本中,只用使用过radmin客户端,radmin控制端就会自动在系统中生成一个唯一的radmin.rpb文件(图1),其文件路径为:“c:\documents and settings\administrator\application data\radmin”。

注意:系统“application data”目录默认情况为隐藏,因此如果想要查看,必须通过“文件夹选项”,设置显示“系统受保护文件”以及“显示所有文件以及文件夹”。如果各位黑友在“工作”过程中,“偶然”发现有这个文件,哈哈,恭喜你发财了。radmin.rpb文件主要包含ip地址以及端口号,通常如果我们使用radmin远程控制软件,一般都有保留肉鸡ip以及口令在客户端上的习惯,试想如果您有很多很多肉鸡,每一次都查找或者通过记忆来,是非常麻烦,而且不可能一下子全记住。

2.搜索radmin.rpb文件

emule(电驴)用户共享文件夹来实行下载积分,共享的越多,也就贡献值越多,下载速度也越快,很多用户在使用时,一不小心将不该共享的文件夹给共享了,或者用户在共享文件时对一些配置文件不了解,认为不会造成什么危险,因此理所当然的共享。使用“电驴”搜索radmin.rpb文件时,必须要求能够连接上emule服务器,默认情况下,一运行emule程序,大概几十秒钟,程序会自动连接上emule服务器。在emule中使用“搜索”功能,在“名字”中输入“radmin.rpb”、“.rpb”、“rpb”,在搜索结果中去查找包含“radmin.rpb”字样的条目,双击进行下载。

3.等待radmin.rpb文件

呵呵,等待“radmin.rpb”文件是一个既痛苦又快乐的过程,有时候运气好,一会儿就会下载到本地,毕竟radmin.rpb这个文件不会太大,一般几k到几十k大小,当然越大越好。emule下载文件时,如果没有指定下载文件的目录,则默认下载到emule安装程序下面的“incoming”文件夹中。可以通过“共享文件”-“下载的文件”查看文件是否已经成功下载。

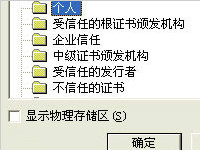

(三)导入radmin.rpb文件到radmin客户端

运行radmin客户端程序,选择“工具”-“导入地址薄”从emule的下载目录中将本例中下载的“radmin3phonebook.rpb”文件导入radmin(图4,图5),导入成功后可以看到很多乱码,这些乱码主要是因为语言的不一样,可以不用管它,通过radmin的查找主机是否在线,依次查看其中的肉鸡,如果肉鸡是连通的就用该肉鸡ip后面括号中的字符串(口令)进行测试,呵呵,找到了不少肉鸡。

(四)实施控制

实施控制部分,很多朋友都懂,但是笔者还是想说几句,上去以后不要急于安装其它马儿,如果搞的太匆忙,容易水土不服而夭折,可以参考的做法是先看看情况,装一个键盘嗅探器,看看计算机的主人都干些什么,安全感强不强,当然先装一个后门也是不是不可以,万一跑了不是很可惜嘛,在确认没有什么“危险”时,可以装后门,挂马啦,渗透控制等等。

(五)结束语

为了阐述其过程,笔者罗里罗嗦了半天,本质上非常简单,没有什么技术,就是找到radmin.rpb,然后导入radmin客户端,通过用户自己保留的口令进行测试。通过这种方法获取的肉鸡质量比较高,口令一般都不会是弱口令,因此一旦成功控制以后,一定要小心,然后才能有较大的收获。笔者通过这个方法进行扩展,曾经一下子控制了几个服务器集群。本文主要想告诉大家在黑客技术中,网络安全是相对的,网络攻防也是相对的,成功的攻破一个网络有时候也有偶然的机会,关键就是思维的创新。

dreamweaver教程 dreamweaver是怎么挖掘脚本漏洞的?

今天在站长站上闲逛时看到了冠龙的这套程序,想想自己刚注意到这套程序的时候还是看手册上刚刚提出Cookie注入的概念,可以说这套程序对我当初学习Cookie注入帮助也是很大的,而且前一段时间还爆出了跨站漏洞,不

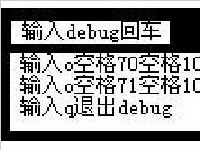

详情2018-01-19 12:30:31责编:llp 来源:驱动管家debug是什么意思?如何使用debug去清除cmos密码?

debug是什么意思?在DOS系统中的调试程序,程序名称就叫DEBUG;在windows系统中有DEBUG调试工具;在程序开发软件类中,有专门DEBUG调试菜单。它的来源故事是美国计算机科学家葛丽丝·霍波(Grace Hopper)在调试

详情2018-01-18 08:52:44责编:llp 来源:驱动管家黑客怎么入侵个人电脑?怎么发现黑客入侵个人电脑?

大家好,我是StevenAngell,现在攻击个人电脑的木马软件很多,功能比以前多了,使用也比以前方便多了,所以危害也比以前大了,奇奇发现很多人中了木马自己还不知道,我就写了一点心得,给大家作个参考。 要想使

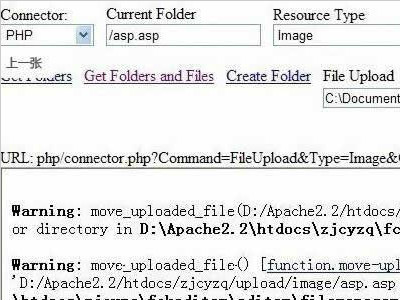

详情2018-01-19 18:57:28责编:llp 来源:驱动管家如何利用fck编辑器漏洞爆路径?

哈哈 夜猫纸 有木有!!!这编辑器漏洞该有的论坛也有了 也没啥好写的了 这个爆路径也不知道大家遇没遇到过。。刚发现这东东 不敢私用 搬上来分享。如题 爆路径的问题。 原理应该跟其他的爆路径差不多

详情2018-01-17 18:58:33责编:llp 来源:驱动管家upx脱壳的方法 破解upx程序的过程

入门级的破解,用ollydbg我用UPX将NOTEPAD EXE加壳,选择OllyDbg 1 09d来脱壳。首先加载被加壳的程序,程序直接定位到01014110 $60 PUSHAD处,选择CTRL F 输入查找内容 "POPAD ",OD定位到0101425E> 61 POPA

详情2018-01-18 16:05:36责编:llp 来源:驱动管家css教程 css跨站挂马是怎么做的?

问题,也没有仔细阅读,目前此类问题经常在一些安全站点发布,偶刚好看到这样一篇文章 , 抱着知道总比不知道好的想法,翻译整理了一下,原文在偶主页的collection目录里,错误

详情2018-01-18 15:32:44责编:llp 来源:驱动管家加密文件系统efs怎么加密文件?efs怎么解密?

经常看到对文件和文件夹加密的文章,大多是安装各种软件来实现的,如果你的系统是WinXP Win2003 2000,就没有必要如此兴师动众地加密了,既不需要你安装软件,也不需要繁琐的操作,因为Windows本身就集成了EFS(En

详情2018-01-11 13:35:09责编:llp 来源:驱动管家钓鱼网站链接出现是因为网页浏览器未过滤@字符

常用浏览器未过滤“@”字符或导致钓鱼网站链接,为了防止出现类似事情,还需要及时过滤掉

详情2018-01-17 10:25:06责编:llp 来源:驱动管家互联网有哪些恶意软件?互联网十大恶意软件

想要从所有的安全厂商那里得到所有的数据并分析恶意软件感染的难度无异于“上青天”。不过总会有安全企业会通过自己的数据来分析当前网络威胁的数量和类型,以及恶意软件传播的高峰期或谷底期。安全厂商Check Po

详情2018-01-14 10:34:55责编:llp 来源:驱动管家织梦教程:修复dedecms v5.5跨站漏洞的方法

影响版本:dedecmsCMS V5 5截止2010-03-18 17:50之前下载的所有版本,包含GBK和UTF-8版本漏洞描述:北洋贱队(http: bbs seceye org)首发demo1:http: www dedecms com plus search php?keyword=%22%3E%3Cifr

详情2018-01-17 12:20:47责编:llp 来源:驱动管家

- 淘宝店铺的名称起过之后可以修改吗?淘宝店铺名称怎么修改?

- 微信朋友圈转发怎么操作?微信朋友圈怎么转发?

- 诺基亚920无线充电的充电原理是什么?

- 智能充电器哪家强?关于智能充电器的介绍

- global.asa木马怎么清理?为什么会出现global.asa木马?

- 一招教你设置无线wifi防止别人来蹭网

- 教你在xp系统下如何使用u盘修复工具portfree production program

- usb存储设备怎么被移除?移除u盘的方法是什么?

- iphone6上市时间确定 你猜是什么时候?

- 任务管理器打不开要怎么解禁?任务管理器打不开怎么解决?

- 路由器怎么设置不被别人蹭网?路由器密码要怎么设置?

- telnet登录命令怎么捕获?怎么修正trigger?

- 如何卸载mcafee?cma的基本信息介绍

- 支付宝登陆失败是怎么回事?支付宝登陆失败怎么解决?

- 钉钉电脑版表情包在哪儿添加?钉钉怎么添加表情包?

- 华硕笔记本电脑加内存条的方法是什么

- 电容触摸屏和电阻触摸屏相比它有哪些优缺点呢

- 不知道怎么查看电脑的子网掩码?查看子网掩码方法解决

- win10磁盘修复工具chkdsk的新增命令大全

- 苹果手机系统升级ios8不能上网有什么好的解决方法?