mssql数据库,权限是sa,加上后台有上传文件就能得到webshell

想必大家都知道MSSQL中SA权限是什么,可以说是至高无上。今天我就它的危害再谈点儿,我所讲的是配合NBSI上传功能得到WebShell。在讲之前先说几个条件,否则得到Shell是有难度的。

1.存在SQL注入,并且数据库类型是MSSQL。

2.连接数据库的权限必须是SA。

3.后台必须有文件上传的程序。

好了,我们找到一个网址hxxp://www.6x36x.com/fangchan/listpro.asp?id=53,用NBSI一会就一目了然了。

很好,数据库类型是MSSQL,权限是SA,再看看第三个条件满足不满足。

找到页面中的文章(新闻),看看里面的图片的地址是什么。好!一看就明白了hxxp://www.6x36x.com/admin/uploadpic/2xx5042823082994329.gif,你明白了吗?特别是2xx5042823082994329.gif 这下我们敢肯定后台有上传文件的功能了。下面做什么呢?晕,找出该网站所在的路径呀。这个嘛就得全靠NBSI的NB Commander(NB Tree_List)功能了(在这里我推荐大家用NB Commander,为什么呢?看完文章就知道了),不过找出网站所在的真实路径需要花一定的时间,那就看你有没有耐心了。我敢说只要有耐心,肯定能找出网站所在的真实路径。这里我找到了这个站点所在的路径D:\9x3x9,接着就是后台了,很快就得到Admin/login.asp,接下来就是账号和密码的猜解了。不过我这次猜解出现了问题。说什么也弄不出他的账号和密码,难道都是空的?我不相信,就试着登录了一下,结果失败了。于是从这开始,NB Commander功能就显得非常重要了(因为大家都知道,列目录NB Command和NB Tree_List都能实现),我找到文件conn.asp,用type D:\9x3x9\admin\logining.asp命令看了看源代码。

够狠吧!读了读代码没有问题呀!就是用的admin表字段也一样,不多说了,谁能知道其中的原因?请告诉俺一下,也让俺这只菜鸟走出困惑。进不了后台怎么上传图片呢?这里我用NBSI的上传功能,我试过了,没有成功。因为我传上去后,看到代码每行都重复三次,也不知是为什么,就是用臭要饭的Getwebshell也是同样的结果。

我想有了,看看它的Session是怎么验证的,又是一个type D:\9x3x9\admin\quanxian.asp。通过分析很快就明白了,它给Session(“wsl”)赋了一个值为1,哈哈!我写了一个非常简单的程序。用NBSI的上传功能传了上去,我想不管重复几次都是正确的(这里你又会想到什么呢?如果密码是MD5的,我们没有必要去爆破了,弄个session就ok了),传上去保存为1.asp,然后我访问hxxp://www.6x36x.com/admin/1.asp,接着访问hxxp://www.6x36x.com/admin/admin_index.asp,就这样进入了后台,本地测试。

小提示:Session变量和cookies是同一类型的。如果某用户将浏览器设置为不兼容任何cookie,那么该用户就无法使用这个Session变量! 当一个用户访问某页面时,每个Session变量的运行环境便自动生成,这些Session变量可在用户离开该页面后仍保留20分钟!(事实上,这些变量一直可保留至“timeout”。“timeout”的时间长短由Web服务器管理员设定。一些站点上的变量仅维持了3分钟,一些则为10分钟,还有一些则保留至默认值20分钟。)所以,如果在Session中置入了较大的对象(如ADO recordsets,connections, 等等),那就有麻烦了!随着站点访问量的增大,服务器将会因此而无法正常运行!

因为创建Session变量有很大的随意性,可随时调用,不需要开发者做精确地处理。所以,过度使用session变量将会导致代码不可读而且不好维护。

这样我找到上传图片的地方,把asp木马改成.gif传了上去,记住了上传后的名字,这里是uploadpic\2xx56171430123.gif,那么你会想到什么呢?哈哈我想起来了,把图片copy成.asp的,或者重命名成.asp的。

好了,到这里我们的马就算是上去了,至于以后的事情就不提了。

总结:SA的确给我们带来了很大危害,所以程序员在连接MSSQL数据库的时候千万不能用它,否则服务器成为肉鸡的可能性非常非常的大。还有,MSSQL 的扩展存储功能,用不到它就删除,留着就成了黑客的利器。

恶意程序:开发工具blackhole是怎么勒索的?

随着时代的发展,当代木马恶意软件的趋势并不仅仅是通过洪水般的广告让你电脑当机或者是偷取你的银行密码,而是会将你的电脑锁住,让你不能干任何事情,除非你交了“赎金”。最近流行的“勒索软件”首次发现是在a

详情2018-01-02 16:03:19责编:llp 来源:驱动管家cmd命令的提示符有哪些?cmd命令简单代码

代码如下: ————————————————————

详情2018-01-14 13:07:28责编:llp 来源:驱动管家什么是非对称加密?什么是对称加密?

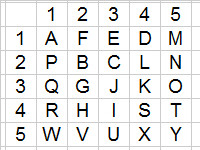

今天刚好为站点的后台弄了下https,就来分享我了解的吧。密码学最早可以追溯到古希腊罗马时代,那时的加密方法很简单:替换字母。早期的密码学:古希腊人用一种叫 Scytale 的工具加密。更快的工具是 transposi

详情2018-01-15 17:27:37责编:llp 来源:驱动管家html5开发工具 html5有哪些新标签?

HTML5去掉了很多过时的标签,例如和<frameset>,同时又引入了许多有趣的新标签,例如和标签可以允许动态的加载音频和视频。HTML5引入的新标签包括、、、、

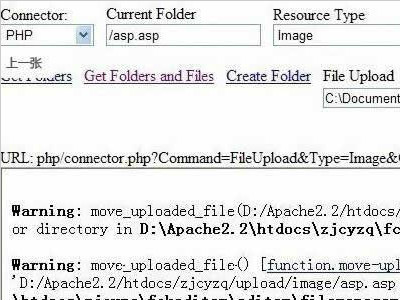

详情2018-01-09 12:13:40责编:llp 来源:驱动管家如何利用fck编辑器漏洞爆路径?

哈哈 夜猫纸 有木有!!!这编辑器漏洞该有的论坛也有了 也没啥好写的了 这个爆路径也不知道大家遇没遇到过。。刚发现这东东 不敢私用 搬上来分享。如题 爆路径的问题。 原理应该跟其他的爆路径差不多

详情2018-01-17 18:58:33责编:llp 来源:驱动管家什么是sql注入?sql注入攻击的步骤

SQL注入攻击是黑客对数据库进行攻击的常用手段之一。随着B S模式应用开发的发展,使用这种模式编写应用程序的程序员也越来越多。但是由于程序员的水平及经验也参差不齐,相当大一部分程序员在编写代码的时候,没

详情2018-01-15 09:51:58责编:llp 来源:驱动管家高强度文件夹加密大师怎么加密解密?

今天我们社团学弟拿了一个高强度文件夹加密大师给社长试试,说是一个这加密文件夹很好的东西,可以把私藏的物品放在文件夹然后加密文件夹。我处于好奇也跟了上去看看。他又说,这是他花了好长时间才找到的一个不

详情2018-01-02 16:45:26责编:llp 来源:驱动管家flash安全不可忽略!新浪微博也存在cookies漏洞?

最近突然觉得,很多FLASH开发人员在编写的时候,忽视了安全问题。被恶意利用的话,可以实现URL跳转,COOKIES盗取,甚至是蠕虫攻击。漏洞测试:IE , firefox , chrome(= = 这个输入测试代码,浏览器直接崩溃

详情2018-01-18 09:38:30责编:llp 来源:驱动管家网页加密怎么做?如何给我们的网页加上一把密码锁?

现在专业性的网站越来越多,许多网友们都在网上建立起了自己的小家。不过辛辛苦苦制作的网页被人拿去改头换面却是件非常痛心的事,所以大家都想保护自己独创的作品,为自己的网页上把锁,今天就让我带大家了解一

详情2018-01-17 15:55:01责编:llp 来源:驱动管家网站服务器防御php木马的方法

1、防止跳出web目录首先修改httpd conf,如果你只允许你的php脚本程序在web目录里操作,还可以修改httpd conf文件限制php的操作路径。比如你的web目录是 usr local apache htdocs,那么在httpd conf里加上这么几

详情2018-01-06 12:49:31责编:llp 来源:驱动管家

- ie7浏览器有什么优点?ie7浏览器访问恶意网页会出现什么问题?

- 斗鱼直播的房管是用来干什么的?斗鱼直播怎么添加删除房管?

- 电脑为什么总是反应慢?电脑开机慢怎么解决?

- 电脑插上外接显卡后会自动屏蔽主板载显卡如何处理

- 安装网卡驱动的时候总是装不上是什么原因

- 如何使用ghost安装器来安装win10专业版系统

- 你知道u盘修复win7系统还有这些方法吗

- 手机root是什么意思?一键root是什么意思及其获取ROOT权限的好处

- 魅族mx3移动版有吗?魅族mx3移动版的基本配置

- 屏幕保护仅在闲时工作怎么设置?电脑屏幕保护设置方法

- 忘记电脑开机密码后怎么用U盘启动盘补救?

- netxray怎么用?netxray的十大使用说明

- 网站在线客服插件安装要注意哪些事项?

- 录屏软件怎么选?专业高清录屏软件Bandicam评价

- archlinux是什么?archlinux软件起源于什么?

- 3d扫描仪的使用方法的一些详细介绍

- 一招教你学会怎么查看手机处理器

- cdr快捷键其实可以这样设置更方便

- 在鼠标右键的菜单中找不到显示卡属性和配置可交换显示卡的选项

- iphone5卡贴怎么用?iphone5卡贴放置步骤