要防止ddos网络攻击,就要了解ddos网络攻击的七种武器

DDOS网络攻击是我们最常见的问题了,要防止DDOS网络攻击,首先就要了解其攻击的方式。

1.Synflood:该攻击以多个随机的源主机地址向目的主机发送SYN包,而在收到目的主机的SYN ACK后并不回应,这样,目的主机就为这些源主机建立了大量的连接队列,而且由于没有收到ACK一直维护着这些队列,造成了资源的大量消耗而不能向正常请求提供服务。

2.Smurf:该攻击向一个子网的广播地址发一个带有特定请求(如ICMP回应请求)的包,并且将源地址伪装成想要攻击的主机地址。子网上所有主机都回应广播包请求而向被攻击主机发包,使该主机受到攻击。

3.Land-based:攻击者将一个包的源地址和目的地址都设置为目标主机的地址,然后将该包通过IP欺骗的方式发送给被攻击主机,这种包可以造成被攻击主机因试图与自己建立连接而陷入死循环,从而很大程度地降低了系统性能。

4.Ping of Death:根据TCP/IP的规范,一个包的长度最大为65536字节。尽管一个包的长度不能超过65536字节,但是一个包分成的多个片段的叠加却能做到。当一个主机收到了长度大于65536字节的包时,就是受到了Ping of Death攻击,该攻击会造成主机的宕机。

5.Teardrop:IP数据包在网络传递时,数据包可以分成更小的片段。攻击者可以通过发送两段(或者更多)数据包来实现TearDrop攻击。第一个包的偏移量为0,长度为N,第二个包的偏移量小于N。为了合并这些数据段,TCP/IP堆栈会分配超乎寻常的巨大资源,从而造成系统资源的缺乏甚至机器的重新启动。

6.PingSweep:使用ICMP Echo轮询多个主机。

7.Pingflood: 该攻击在短时间内向目的主机发送大量ping包,造成网络堵塞或主机资源耗尽。

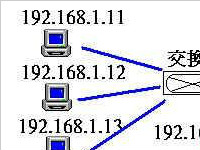

DDOS的中文名叫分布式拒绝服务攻击,俗称洪水攻击。DoS的攻击方式有很多种,最基本的DoS攻击就是利用合理的服务请求来占用过多的服务资源,从而使合法用户无法得到服务的响应。被攻击主机上有大量等待的TCP连接,网络中充斥着大量的无用的数据包,源地址为假,制造高流量无用数据,造成网络拥塞,使受害主机无法正常和外界通讯,利用受害主机提供的服务或传输协议上的缺陷,反复高速的发出特定的服务请求,使受害主机无法及时处理所有正常请求,严重时会造成系统死机。

Worm:网络蠕虫病毒,为了尽量减少蠕虫病毒在网络上的传播,现在常常配置ACL,把已知的蠕虫病毒常用的一些端口给封掉。蠕虫也在计算机与计算机之间自我复制,但蠕虫病毒可自动完成复制过程,因为它接管了计算机中传输文件或信息的功能。一旦计算机感染蠕虫病毒,蠕虫即可独自传播。但最危险的是,蠕虫可大量复制。例如,蠕虫可向电子邮件地址簿中的所有联系人发送自己的副本,联系人的计算机也将执行同样的操作,结果造成多米诺效应(网络通信负担沉重),业务网络和整个 Internet 的速度都将减慢。

IP Spoof:即IP 电子欺骗,我们可以说是一台主机设备冒充另外一台主机的IP地址,与其它设备通信,从而达到某种目的技术。在TCP三次握手过程中实现,黑客主机可以假装TRUST的ip向TARget发送请求连接报文,target响应(在这个过程中,黑客主机必须使用DDOS等拒绝服务攻击使trust主机无法接受target的包,而同时黑客主机又必须猜测target发送的响应包的内容以便向target发送确认报文,与target建立连接)。

SYN Flood:是当前最流行的DoS(拒绝服务攻击)与DdoS(分布式拒绝服务攻击)的方式之一,这是一种利用TCP协议缺陷,发送大量伪造的TCP连接请求,从而使得被攻击方资源耗尽(CPU满负荷或内存不足)的攻击方式。发生在Tcp连接握手过程。

Social Engineering:社会工程攻击是一种利用"社会工程学"来实施的网络攻击行为。最近流行的免费下载软件中捆绑流氓软件、免费音乐中包含病毒、网络钓鱼、垃圾电子邮件中包括间谍软件等,都是近来社会工程学的代表应用。

Honeybot:僵尸网络跟踪工具。HoneyBOT是一款能够在网络上模仿超过1000个易受攻击的服务的Windows蜜罐程序,可以捕获和记录入侵和袭击企图。它运行于Windows 2000及以上版本,是AtomicSfotwareSolutions公司的产品。

ShellCode:Shellcode实际是一段代码(也可以是填充数据),是用来发送到服务器利用特定漏洞的代码,一般可以获取权限。另外,Shellcode一般是作为数据发送给受攻击服务的。

Brute Attack:蛮力攻击就是我们常说的穷举法。

sql server怎么加密?如何防范sql注入攻击?

SQL Server上内置了加密术用来保护各种类型的敏感数据。在很多时候,这个加密术对于你来说是完全透明的;当数据被存储时候被加密,它们被使用的时候就会自动加密。在其他的情况下,你可以选择数据是否要被加密。S

详情2018-01-16 08:54:03责编:llp 来源:驱动管家wapi是什么意思?wapi和wifi有什么区别?

无线网络,就是利用无线电波作为信息传输的媒介构成的无线局域网(WLAN),与有线网络的用途十分类似,最大的不同在于传输媒介的不同,利用无线电技术取代网线,可以和有线网络互为备份。WAPI标准WAPI是WLAN Aut

详情2018-01-22 10:55:38责编:llp 来源:驱动管家隐藏文件的四种方法 怎么隐藏文件?

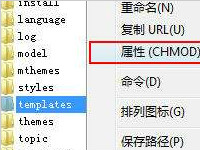

下面小编给大家整理了四条有关隐藏文件的方法,以供大家参考。第一种方法,也是最简单的:修改文件目录的属性此法最简单,只要选中欲隐藏的目录,单击鼠标右键,选择“属性”,在“隐藏”属性复选框中打个“&radi

详情2018-01-19 09:35:07责编:llp 来源:驱动管家linux防火墙怎么设置? 防火墙在linux系统上的应用

iptables 这个指令, 如同以下用 man 查询所见, 它用来过滤封包和做NAT Network Address Translation(网路位址转译), 这个指令的应用很多, 可以做到很多网路上的应用 iptables - administration tool

详情2018-01-04 08:58:02责编:llp 来源:驱动管家远程软件怎么访问硬盘?远程软件访问硬盘的方法?

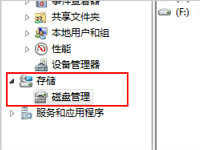

很多时候当一台计算机中毒以后,我们的远控软件就会查看到你硬盘的重要数据,从而将之盗取。我们怎么防止这种情况出现呢?其实您可以把硬盘加密码。但是如果入侵者用远控软件访问就不需要输入密码,直接就能访问

详情2018-01-09 08:52:31责编:llp 来源:驱动管家服务器有哪三大攻击杀手?什么是cc攻击?

服务器方法有很多 如网站在同一时间受到大量的访问流量 超过网站服务器所能承受的限制 那么网站所解析的服务器就会崩溃。主流的服务器攻击方式有多种手段,但是唯独DDoS攻击、CC攻击以及ARP欺骗,这些攻击方式

详情2018-01-13 14:51:31责编:llp 来源:驱动管家脱壳软件有哪些?常用脱壳工具有哪些?

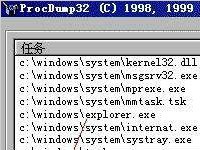

在自然界中,我想大家对壳这东西应该都不会陌生了,由上述故事,我们也可见一斑。自然界中植物用它来保护种子,动物用它来保护身体等等。同样,在一些计算机软件里也有一段专门负责保护软件不被非法修改或反编译

详情2018-01-19 14:07:23责编:llp 来源:驱动管家内网安全的技术发展历程 内网安全的数据加密技术

1 内网安全技术发展历程内网安全的发展在国内已经发展了4年,从最初简单的终端监控审计技术逐步发展的目前以终端安全管理和信息数据保密为主体的两大应用目标。在内网安全发展的过程中,一方面用户和市场对用户安

详情2018-01-20 13:30:21责编:llp 来源:驱动管家永恒之蓝补丁是防范wannacry蠕虫勒索病毒的一种方法

背景5月12日晚,一款名为Wannacry的蠕虫勒索软件袭击全球网络,这被认为是迄今为止最巨大的勒索交费活动,影响到近百个国家上千家企业及公共组织。该软件被认为是一种蠕虫变种(也被称为“wannacryptor”或“wcry

详情2018-01-21 21:36:06责编:llp 来源:驱动管家一个导致电脑重启的病毒制作步骤

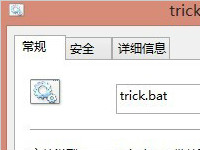

在一本很无趣的书上看到一个很有趣的事 当然这个重启病毒相对简单 实际上只是改变了图标而已,你可以在你宿舍同学电脑上试验一下 step1:在桌面新建一个bat文件,输入shutdown r ,然后保存即可 step2:选中新

详情2018-01-20 12:09:46责编:llp 来源:驱动管家

- 狸窝全能视频转换器保存文件路径可以修改为默认吗?

- 游戏优化大师通常可以优化哪些游戏?游戏优化大师好用吗?

- 笔记本开启360免费wifi的时候提示你的无线网卡没有开启怎么处理?

- 笔记本电脑的硬件检测你知道还能这样操作吗

- dxf文件怎么打开?以下方法教你直接打开dxf文件

- 用这个方法给你的右键菜单设置设置背景吧

- iphone6电信版不锁网,实现三网通用?!

- 小米1s手机关闭应用有这些步骤 小米1s手机关闭应用的方法

- 文件删除不了怎么办?怎样彻底删除电脑顽固文件?

- 桌面图标太大了怎么变小?怎么把桌面图标变小?

- 文件加密器可以快速加密文件 文件加密器怎么使用?

- 路由器怎么设置才可以防止arp攻击?这里有防止arp攻击教程

- 烧饼修改器为什么打不开?烧饼修改器打不开怎么解决?

- 随手记电脑版怎么使用?随手记电脑版怎么记账的?

- 新买的wifi路由器怎么设置?手机连接wifi的方法

- 怎么在笔记本设置wifi热点?笔记本设置wifi热点的方法

- 电脑c盘空间小高手教你扩大c盘空间

- 批处理文件是怎么自动获取管理员权限的?

- 小米1s青春版怎么获取root权限?

- 安卓手机如何获取root权限?这两款root软件可以帮你