session在服务端有存活期 session欺骗成功的条件

虽然sessionID的唯一性大大地提高了session认证的总体安全 但是这世界上还有一样东西叫盗窃.

我们来说说session的运行机制 . 例如你访问www.link0day.cn 这个站 那么服务端就会分给你一个sessionID值(前提是他们开启session) 什么时候你不爽 你关了浏览器 那么sessionID就失效了吗?

个人通过收集资料觉得 session在服务端是有存活期的。 你关了浏览器的话 那么就只是注销了该站的sessionID值 但服务端还残留着 iis默认是保存20分钟 这样就给了我们可乘之机。

继续说到session运行机制 有一个很重要的知识点就是 服务端与客户端交接 是通过cookies存放在某一文件夹里面的 也就是说 xss也可以盗取session。

先别慌,看这一捉包来的数据:ASPSESSIONIDGQGGQAFC=FPGBGNOCAGPLAPOFOPJGODCJ

看到没 asp sessionid*********** 等号后面就是他的sessionID值。 为了方便大家理解和验证方法的可行。我与老大 樱木花盗 做了一实验(部分修改)。

老大登陆一后台(当然是session有验证)。然后捉包 发他的sessionID给我 然后他关了浏览器。也就是结束了客户端与服务端的连接 但那sessionID没过期。 我这边用啊D修改session 然后直接点击登陆 。 结果可想而知 成功登陆。

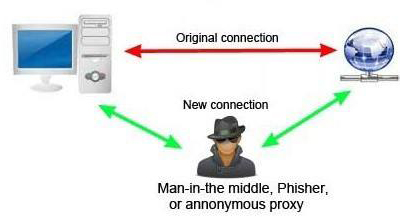

这是说明 客户端与客户端之间对服务端的欺骗 文绉绉地说 也就是中间人攻击,

这里 可能你会问 入侵的时候 别人会那么傻给你sessionID么。嘿嘿 问得好 。这里就出现了xss。

要知道 我们可爱的xss可以盗取cookies。。 我们直接把他的cookies相关直接盗过来。

Xss恰恰可以做到这一点。 至于怎么触发跨站就不用说了把。。 盗取cookies的文件 网上一堆 自己找一下 改一下就可以。跨站的时候拿cookie可以,但是拿session就麻烦。Session很快就要失效,除非没事一直等着目标中招后立即行动,不然就算拿到了session早就过期N久了

上面说的是中间人攻击 , 下面就说一下另一种情况。直接”欺骗”服务端。

这里就要纠正不少人的观点了。回到文章一开始说的那个ew编辑器session欺骗的文章 作者当然是想错了 看了我前部分所说的运行机制 应该就能弄个半懂把。也就说 客户端不能提交修改后的sessionID值到服务端 让服务端信任你。那样是不成立的。并且实验证明 不是行的。

另外一个实验如下:

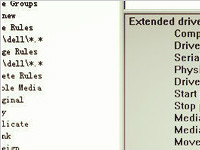

WIN2003 SP1 +IIS6.0 不是虚拟主机,iis建的两个网站A、B。

A -->s.asp : <%session("test")="ok"%>

A -->e.asp :<%if session("test")<>"" then response.write("good!")%>

B -->e.asp :<%if session("test")<>"" then response.write("good!")%>

1.访问http://A/e.asp 显示为空

2.访问http://B/e.asp 显示为空

3.访问http://A/s.asp

4.访问http://A/e.asp 显示"good!"

5.访问http://B/e.asp 显示为空

6.访问http://B/s.asp

7.访问http://B/e.asp 显示"good!"

实验三:

在http://www.xxx.net/1.asp写下了如下代码:

<%

session("username")="abddwww"

%>

又在同一主机另一个站点下写下了如下代码:(test.asp)

<%

if session("username")<>"" then

response.write "ok"

else

response.write "no session"

end if

%>

先访问test.asp返回no session,然后访问1.asp,再次访问test.asp还是返回no session(同一ie进程下)

说明想跨站欺骗是不成功的

假如要成功运用那个漏洞,除非www.x1.cn和www.x2.cn是绑定在同一主机头下,同目录。

为什么? 这又与iis用户有关.. 假如权限设置得适当 是没办法read目录 +write目录的话 那样session欺骗是不成立的

所以 要使成功 就必须以下几个条件

1:成功获取了该域名下的一个webshell

2:有读权限

3:需要入侵的系统采用了session认证

4:管理员使用的密码无法破解

5:可以获得session验证的语句

6. 同iis用户

7. 同域名(一级or二级).:

例如 www.sb.cn ,那么二级域名就可以是这样: fuck.sb.cn

8. 同目录

这样的洞洞是不是很难利用? 其实一般小站都用不上 大站才用得上

我曾经检测国内某某大学的时候 就是靠这洞弄下不少shell 然后提权之。

所以 事实证明 session欺骗是存在 但是 利用范围比较狭窄 一般小站用不上 大站用这方法的话 倒是百试百灵~

木马冰河入侵个人电脑的步骤只需十三步

木马冰河是一款功能强大的远程控制软件,因为它的功能很强大所以成为了黑客们发动入侵的工具,2HK联盟Mask曾利用它入侵过数千台电脑,国外电脑也不例外,一起来看看哪十三步简单入侵个人电脑吧。第一步下载必备的

详情2018-01-19 15:49:15责编:llp 来源:驱动管家微软发布严重漏洞补丁升级公告,针对微软对用户造成经济损失的漏洞

6月10日凌晨微软发布了有史以来严重漏洞补丁升级公告!我们先看看严重会对用户直接造成经济损失的漏洞情况:严重-MS09-022:Windows 打印后台处理程序中的漏洞可能允许远程执行代码 (961501)。该漏洞最为恐怖,

详情2018-02-01 14:04:33责编:llp 来源:驱动管家什么是ata硬盘密码锁?ata密码保护怎么被击破?

有些人利用ATA密码来保护储存在计算机硬盘中的数据,但是在大多数情况下攻击者都能轻松破译ATA密码,全面访问硬盘中的数据。在美国,盗取个人及企业计算系统中的敏感信息已成为增长速度最快的罪行之一。据Gartner

详情2018-02-03 14:07:23责编:llp 来源:驱动管家diskXtender mediastor组件存在漏洞:服务器没有正确验证格式串的内容

受影响系统:EMC DiskXtender 6 20 60描述:CVE(CAN) ID: CVE-2008-0963EMC DiskXtender是一款数据备份、迁移套件。DiskXtender产品的MediaStor组件在处理UUID为b157b800-aef5-11d3-ae49-00600834c15f的RPC接

详情2018-01-25 16:13:34责编:llp 来源:驱动管家什么是ipc?什么是空会话?

ipc$一 摘要网上关于 ipc$入侵的文章可谓多如牛毛,攻击步骤甚至已经成为了固化的模式,因此也没人愿意再把这已经成为定式的东西拿出来摆弄。不过话虽这样说,我认为这些文章讲解的并不详细,一些内容甚至是错

详情2018-01-05 09:04:38责编:llp 来源:驱动管家phpmyadmin没有正确地过滤table参数怎么修复?

影响版本:phpMyAdmin phpmyadmin 3 xphpMyAdmin phpMyAdmin 2 11 x漏洞描述:BUGTRAQ ID: 32720phpMyAdmin是用PHP编写的工具,用于通过WEB管理MySQL。phpMyAdmin的 phpmyadmin libraries db_table_exists l

详情2018-02-01 11:01:44责编:llp 来源:驱动管家网站有哪些敌人?网站如何进行安全建设?

过去,网站的内容大多是静态的。随着HTML5的流行,Web应用进入一个崭新阶段,内容的动态化和实时共享让阻拦不良内容或恶意软件变得更加复杂,公司和个人的重要信息也被暴于极为危险的网络环境之下,对于网站安全

详情2018-02-08 20:24:18责编:llp 来源:驱动管家windowsxp系统怎么设置隐藏密码?

随着电脑硬件价格的不断下跌,笔者的“老爷机”通过升级终于又重振雄风,也跑上了双系统(Windows XP和Windows 2000)。由于电脑放在宿舍里,自然也就成了“公共产品”,但在Windows 2000系统中有许多设置确实

详情2018-01-16 13:30:22责编:llp 来源:驱动管家dos攻击和ddos攻击的区别是什么?ddos攻击的方式有哪几种?

什么是拒绝服务攻击(DOS)DoS是Denial of Service的简称,即拒绝服务,造成DoS的攻击行为被称为DoS攻击,其目的是使计算机或网络无法提供正常的服务。最常见的DoS攻击有计算机网络带宽攻击和连通性攻击。带宽攻

详情2018-02-01 10:35:23责编:llp 来源:驱动管家哪些安全工具能有效保护数据库?保护数据库的十大安全工具

如今,威胁数据库安全的因素每天都在发生变化,如此一来也需要我们提出更多先进的安全技术、策略和工具来保障数据库免受网络威胁。以下就为大家介绍10款深受安全专家和“白帽黑客”欢迎的数据库安全工具,希望对

详情2018-01-23 17:34:24责编:llp 来源:驱动管家

- Windows8系统的电脑更新驱动后怎么还原?

- Windows10系统更新nvidia显卡驱动 提示“无法连接到NVIDIA”

- pptv看视频时下载速度一直为0是什么意思?pptv下载速度被锁怎么办?

- qq视频设置功能在哪儿?在电脑上进行qq视频时要如何设置?

- 几款热门的红外线摄像机的详细介绍

- 佳能大三元镜头好不好用?佳能大三元镜头介绍

- 苹果:iPhone 8及X已硬件升级 不会无故关机

- 怎样给文件夹设置密码?设置文件夹密码要注意哪些东西

- 怎么在win10系统上设置宽带自动连接

- oppo find 5评测 oppo find 5拆机教程

- 女性专用手机galaxy s4 mini的外观及基础配置介绍

- 鼠标左键单击变双击是什么意思?鼠标左键单击变双击怎么解决?

- 保护电脑有哪些方法?这七招可以防止黑客入侵电脑系统

- 怎么在matlab上画离散图?matlab画图教程是什么?

- 百度输入法手机版怎么跟好友分享自己的位置信息?

- 市面上几款比较热门的三洋摄像机介绍

- 小方智能摄像机好不好用?小方智能摄像机的详解

- 虚拟内存设置多少合适?win8系统设置虚拟内存的方法

- win7屏保怎么设置?电脑设置屏保的方法

- 三星galaxy siii的使用教程 33条技巧教你如何使用三星galaxy siii?