企业如何保护应用程序,让web应用程序更安全?

现在几乎所有企业都会在互联网上建立网站,他们不仅通过网站提供信息,而且还通过Web应用程序、博客和论坛与他们的客户进行互动。从网上零售商的互动婴儿注册表,到电子交易网站的投资计算器,或者软件供应商的互动支持论坛,企业每天都会产生新的Web应用程序来使获取信息。

以业务为中心的Web互动迅速发展也带来了新的信息安全威胁,而企业以前的静态网页并没有这些威胁。这些威胁主要是针对Web应用程序,包括补充的Web服务器、数据库和其他支持基础设施。

在本文中,我们将讨论Web应用程序面临的最严重的威胁以及安全团队应该如何保护应用程序。

Web应用程序面临的紧迫威胁

Cenzic、惠普、Imperva、Veracode、Whitehat Security以及Verizon等供应商都评估了当今企业面临的Web应用程序威胁,其中最常见的两种Web应用程序威胁是跨站脚本(XSS)和SQL注入攻击。这两种攻击已经存在多年了,但Web应用程序仍然容易受到它们的困扰。

鉴于这两种攻击的广泛影响范围以及丰富的攻击工具,企业必须加强Web应用程序安全性来降低攻击风险。虽然新的Web应用程序威胁也已经出现,但是大多数攻击仍然是利用这些最基本的薄弱点。

如何让Web应用程序更加安全

安全团队可以采用一些基本的方法来加强Web应用程序的安全性,包括改善web应用程序开发和部署新工具来帮助管理Web应用程序面临的新信息安全风险。这些方法应该配合使用,而不是单独使用,同时部署其他安全控制。

改善Web应用程序开发来提高Web应用程序的安全性应该作为任何软件或安全开发生命周期的一部分。在软件开发生命周期(SDLC)方面有很多资源,例如微软以及美国国土安全部网络安全处提供的资源。开放Web应用程序安全项目(OWASP)也提供了开发指南,包括Development Guide 2010,其中讨论了安全Web应用程序开发的方法。作为软件开发生命周期的一部分,用户可能需要定期检查Web应用程序面对的最普遍的威胁,并且定期更新威胁列表。所有这些技巧都可以用于培训开发人员以改善应用程序,确保最小化安全漏洞,更快发现漏洞和更快修复漏洞。

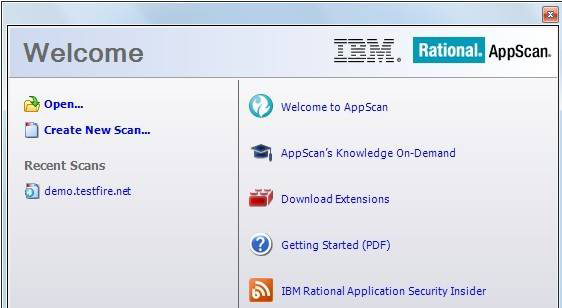

另外,缓解Web应用程序威胁的其他重要方法包括部署新工具来帮助管理web应用程序安全。这些工具可能并不是真正意义上的新工具,但是对于很多企业而言,Web应用程序防火墙和Web应用程序安全扫描仪等产品从来没有列入考虑范围,因为他们能够规避规定使用这些产品的合规要求,或者说因为web威胁从来不是他们的重点关注问题。

然而,这些和其他相关的新兴Web防御技术可以成功地阻止web应用程序层攻击以及扫描web应用程序漏洞。Web应用程序安全扫描仪可以涵盖在你的软件开发生命周期测试阶段,或者作为一个独立的项目,以积极地评估你的web应用程序的安全状态。Web应用程序防火墙能够对攻击Web应用程序的网络流量进行检查,阻止最常见的攻击。但是Web应用程序防火墙和Web应用程序安全扫描仪并不能阻止或者检测所有攻击或者漏洞,这些工具需要不断更新以发现新威胁。

这些工具扩展你现有安全控制,但同时你应该了解紧迫的威胁如何绕过很多传统的安全控制。例如,如果你允许HTTP通过端口80到你的防火墙再到web服务器,你的防火墙通常无法判断该网络流量是否是合法HTTP流量,或者是否有用于SQL注入攻击的潜在恶意SQL代码。但Web应用程序防火墙可以检测HTTP流量,发现和(多数情况下)阻止大多数SQL注入攻击。请记住,没有哪个单一的安全工具或者控制方法可以保护所有企业的web应用程序,而结合使用Web应用程序防火墙和web安全扫描能够提供坚实的保护,来抵御最常见的XSS和SQL攻击。

结论

尽管新web应用程序能让企业与客户进行互动,改善与客户的关系,但这些web应用程序也带来了新的信息安全风险。传统安全控制本身通常无法抵御这些web应用程序威胁,不过,我们对传统控制进行扩展,将web应用程序安全融入软件开发生命周期,并部署新的web应用程序安全工具,可以帮助减小这些威胁的风险。那些没有使用这些技术或者没有计划这样做的企业应该仔细想想:这些应用可能会扩大他们潜在的Web安全威胁。对于当今企业信息安全计划而言,保护web系统免受新型威胁已经成为重要且优先的事项

TechTarget中国

织梦教程:修复dedecms v5.5跨站漏洞的方法

影响版本:dedecmsCMS V5 5截止2010-03-18 17:50之前下载的所有版本,包含GBK和UTF-8版本漏洞描述:北洋贱队(http: bbs seceye org)首发demo1:http: www dedecms com plus search php?keyword=%22%3E%3Cifr

详情2018-01-17 12:20:47责编:llp 来源:驱动管家验证码破解有怎么样的机制?验证码破解实例

输入表单提交网站验证,验证成功后才能使用某项功能。不少网站为了防止用户利用机器人自动注册、登录、灌水,都采用了 验证码

详情2018-01-14 16:04:52责编:llp 来源:驱动管家python爬虫问题 python爬虫怎么处理动态网页?

在爬虫开发中,大家可以很轻易地bypass所谓的UA限制,甚至用scrapy框架轻易实现按照深度进行爬行。但是实际上,这些并不够。关于爬虫的基础知识比如数据处理与数据存储多线程之类的。请大家移步FB:该系列文章都

详情2018-01-15 20:08:13责编:llp 来源:驱动管家瑞星杀毒软件怎么用?使用瑞星杀毒软件网络版的注意事项

瑞星杀毒软件网络版可以对网络内的计算机进行统一的安装、设置、管理、维护和升级,从而为企业网络提供完善的病毒防范体系。对于初次接触瑞星杀毒软件网络版的用户来讲,使用经验的缺乏和对产品功能的不熟悉都可

详情2018-01-15 14:04:48责编:llp 来源:驱动管家局域网共享的安全防范技巧 保证局域网共享安全有哪些方法?

随着网络的飞速发展,现在最热的话题自然就是网络安全了。在信息时代里,几乎每个人都面临着安全威胁,都有必要对网络安全方面的知识有所了解,并能够处理一些安全方面的问题,那些平时不注意安全的人,往往在付

详情2018-01-20 18:00:31责编:llp 来源:驱动管家ajax教程 怎么安全检测ajax模块化的web程序?

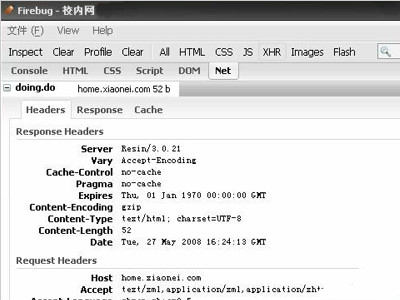

AJAX可以让数据在后台无声无息地进行,假如有办法让你的JS脚本与这个AJAX模块在同域内的话,那可以使用这个XSS来完成二次攻击,并且可以通过XHR对象的status属性来判断返回结果的正确与否。GET型的AJAX,直接构造

详情2018-01-14 11:16:24责编:llp 来源:驱动管家网络服务器性能监控工具具备哪些技能?

网络性能监控工具对于it行业的来说是必不可少的一个工具,但是在使用的同时也要注意考虑到网络性能监控工具应该具备哪些技能,下面小编就为大家具体的讲解现代网络性能监控工具应具备何种技能。以前,企业网络工

详情2018-02-02 12:18:36责编:llp 来源:驱动管家adobe flash cs3软件的作用 adobe flash cs3有什么漏洞?

Adobe Flash CS3 Professional软件是用于为数码、Web和移动平台创建丰富的交互式内容的最高级创作环境。 Adobe Flash CS3 Professional处理畸形格式的 FLA文件时存在漏洞,攻击者可能利用此漏洞提升权限。

详情2018-01-27 18:06:20责编:llp 来源:驱动管家内网渗透测试 使用的工具是phpsocks和翻墙goagent

在渗透测试中,经常会遇到的情况是拿到了webshell,但是webserver在内网,做的web端口映射对外提供web服务。如果有防护软件 使得服务器权限变态到你无法创建socket代理和端口转发。这时候如果你想对内网web服务

详情2018-01-25 08:56:08责编:llp 来源:驱动管家反arp攻击:局域网怎么隔离感染arp病毒的电脑?

局域网如何隔离感染ARP病毒的电脑呢?以下就是具体的实现方法。方法 步骤局域网电脑是否存在ARP攻击的查看方法:点击“开始”-“程序”-“附件”-“运行”项来打开“运行“窗口,或者按”Windows+R“来打开,输入

详情2018-01-23 10:24:04责编:llp 来源:驱动管家

- 有道云笔记的离线阅读怎么打开?有道云笔记怎么用?

- 铜掌柜邀请好友的红包怎么领取?铜掌柜邀请好友的方法是什么?

- 东芝l538系列笔记本电脑的全方面介绍

- 戴尔d820系列笔记本的参数和口碑怎么样呢

- 连接网络的时候提示本地连接没有有效的ip配置怎么解决

- windows操作系统为什么无法上网?windows操作系统无法上网怎么办

- 荣耀X1关闭后台程序的方法 荣耀X1这样关闭后台程序

- iphone6 plus召回条件有哪些?iphone6 plus召回条件怎么查询?

- 电脑硬盘接口都有什么哪些类型?电脑硬盘接口类型都有什么用?

- 小米路由器青春版评价如何?小米路由器青春版好不好?

- asp基础教程 验证asp注入的万能登录密码

- 吉吉影音怎么样?吉吉影音为什么不能播放?

- 射手网关闭了还能下载字幕吗?字幕下载工具怎么用?

- 东芝r100笔记本电脑没有光驱怎么装系统

- 小米盒子怎么用?小米盒子几个常用功能介绍

- 在linux系统下怎么去实现网络存储?搭建gfs系统就可以了

- win10电脑语音助手小娜的箭头图标怎么操作

- 华为g7 plus评测报告 华为g7 plus值得买吗?

- qq可以上网页打不开?如何排除iPhone手机网络故障?

- 任务栏变宽是什么原因?任务栏变宽怎么还原?