杀毒软件是怎么被破坏的?破坏杀毒软件的方法

最近有调查报告显示,知名品牌的杀毒软件对新型计算机病毒的查杀率只有20%,而漏杀率却高达80%。那么是什么原因造成这种状况的?到底是如今的病毒过于厉害,还是杀毒软件的能力有限?今天我们就通过实例来看看是什么“刺瞎”了杀毒软件的双眼。

黑客姓名:于谦

黑客特长:免杀程序的制作

使用工具:MaskPE

使用工具:超级加花器

使用工具:Private exe Protector

黑客自白:由于木马软件都存在着“黑”特性,所以每当它们被公布出来不久,就会被杀毒软件所查杀。为了避免这种情况的发生,我开始研究如何对黑客程序进行免杀,让各种各样的杀毒软件在它们面前成为“睁眼瞎”。如何才能起到免杀效果

现在的杀毒软件对任何病毒的查杀,都是建立在拥有该病毒的特征码的基础上的。黑客为了让木马程序不被杀毒软件查杀,会通过各种方法对它进行修改或伪装,也就是进行免杀处理。

目前常见的免杀方法有加壳、加花(指令)、修改特征码、变换入口点、入口点加密等。同时当前主流的杀毒软件都采用了复合特征码,因此很多时候通过一种方法很难达到免杀效果,这时需要几种方法配合才能起到免杀效果。实战程序免杀

一、免杀从程序内部开始

准备好我们要免杀的黑客程序。首先进行加密处理,运行加密程序MaskPE,它是一款自动修改PE文件的软件,可以将程序原有的源代码打乱,这样就能生成免杀的木马或病毒。

点击“Load File”按钮选择免杀程序,在“Select Information”列表中任意选择一项,最后点击“Make File”按钮,在弹出的窗口中对加密的文件进行另存即可。

二、花指令迷惑杀毒软件

运行“超级加花器”,这是一款全新的加花程序。首先将服务端程序直接拖动到程序的主界面进行释放,接着在“花指令”下拉列表中选择一种花指令,单击“加花”按钮后就可以了。这样,一段花指令就被成功地添加到黑客程序代码的最前面,那些从文件头提取特征码的杀毒软件也就无能为力了。

三、加壳阻止杀毒软件分析

然后进行加壳处理,这样可以阻止杀毒软件将获取的源代码和特征码进行比对。运行Private exe Protector这款加壳程序,在出现的“应用程序”列表中设置需要免杀的黑客程序。再将下面“设置”选项中将“动态保护”勾选上,最后点击工具栏中的“开始保护”按钮即可马上进行加壳处理。

四、改入口点防特征码对比

最后进行更改入口点的处理,它的目的和加壳处理相似,就是让杀毒软件无法从黑客程序的入口点来获取源代码。运行PEditor这款软件修改程序,点击“浏览”按钮选择黑客程序,找到“入口点”这个信息选项,接着在原来的数值的基础上加上1,接着点击“应用更改”按钮就可以完成刚才的设置确认。

当黑客程序进行完免杀处理以后,首先要使用多款杀毒软件对它进行杀毒检测,没有安装杀毒软件的用户也可以通过一个多引擎样本查毒网站进行检测。

如果已经不被杀毒软件所查杀了,还要在本地测试经过免杀处理后的程序是否能正常的运行。只有进行了这一系列测试以后,才能确定该黑客程序是否免杀成功。

面向目标ip发起ddos攻击的木马工具

DDoS攻击通过大量合法的请求占用大量网络资源,以达到瘫痪网络的目的,词文章主要是针对那些对一种被大量肉鸡使用,面向目标IP发起DDoS攻击的木马工具。本篇文章是对一种被大量肉鸡使用,面向目标IP发起DDoS攻击

详情2018-01-04 11:13:04责编:llp 来源:驱动管家关于网络安全的误解 人们对网络安全有哪些误解?

许多人对于自己的数据和网络目前有一种虚假的安全感;在边界安装了防火墙、在桌面上安装了防病毒和防间谍软件工具、使用加密技术发送和保存数据;此外,微软及各大安全公司不断增强安全工具和补丁程序……似乎可

详情2018-01-06 13:53:51责编:llp 来源:驱动管家使用加密狗进行硬件保护的方法 加密狗怎么保护软件?

现在的解密技术排除法律和道德因素,就从学术角度来说是门科学。它与加密技术一样是相辅相成不断提高。 以下就针对使用加密狗(加密锁)进行硬件保护谈谈几点心得: 针对于使用加密狗的解密有什么方法? 1、硬件复制 复制硬件,即解密者复制Sentinel

详情2018-01-03 17:53:52责编:llp 来源:驱动管家dns被劫持怎么看?路由器dns被劫持怎么判断?

怎么看dns是否被劫持?一般来说,DNS被劫持有2种情况,一种是路由器DNS被劫持,另外一种是电脑DNS被劫持。针对这2种DNS劫持,下面分别介绍下如何查看。一、怎么看电脑DNS是否被劫持1、在电脑桌面右下角的网络图标

详情2018-01-08 11:20:40责编:llp 来源:驱动管家游戏交易网怎么被入侵?游戏交易网的入侵方法

在这次入侵之前我已经拿到过一次这个网站的shell了,但是被删除了,由于不甘心又拿了一次,才有了下面的过程一: 踩点 收集信息因为这个已经是第二次入侵,所以具体的信息我已经基本上掌握服务器上13个站点,大多数站

详情2018-01-04 14:30:43责编:llp 来源:驱动管家怎么查证你的浏览器存在ie漏洞?

JavaScript IE 6 漏洞 其利用代码如下: <script type= "text jscript "> function init() { document write( "The time is: " Date() ); } window onload = init; < script> 利用此代码可

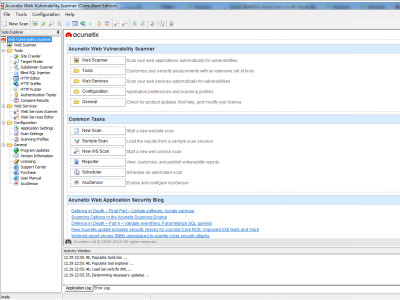

详情2018-01-10 09:59:11责编:llp 来源:驱动管家网站漏洞扫描工具:awvs怎么进行网站漏洞扫描

使用AWVS对域名进行全局分析,深入探索:首先,介绍一下AWVS这个工具。 Acunetix Web Vulnerability Scanner(简称AWVS)是一款知名的网络漏洞扫描工具,它通过网络爬虫测试你的网站安全,检测流行安全漏洞。

详情2018-01-09 10:33:24责编:llp 来源:驱动管家帮你识别特洛伊木马程序 特洛伊木马程序有哪些特性?

什么是特洛伊木马木马,其实质只是一个网络客户 服务程序。网络客户 服务模式的原理是一台主机提供服务 (服务器),另一台主机接受服务 (客户机)。作为服务器的主机一般会打开一个默认的端口开进行监听(Listen)

详情2018-01-04 11:19:52责编:llp 来源:驱动管家什么是ipc?什么是空会话?

ipc$一 摘要网上关于 ipc$入侵的文章可谓多如牛毛,攻击步骤甚至已经成为了固化的模式,因此也没人愿意再把这已经成为定式的东西拿出来摆弄。不过话虽这样说,我认为这些文章讲解的并不详细,一些内容甚至是错

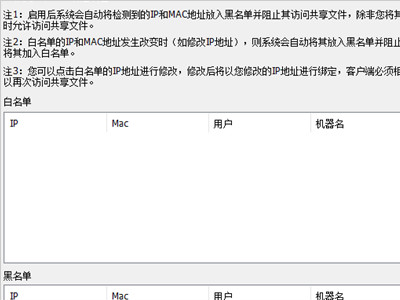

详情2018-01-05 09:04:38责编:llp 来源:驱动管家不让外来人员共享文件要怎么做?禁止外人共享文件的方法

为了日常工作方便,设置共享文件服务器通常是大多数企业的管理方式,共享文件服务器上的共享文件仅用于局域网内的用户使用。但工作中免不了有客户来访,也需要连接网络,这样公司内部共享的文件也会向这些外来人

详情2018-01-06 18:07:13责编:llp 来源:驱动管家

- Win8.1能不能安装win7的驱动?这个方法让你在兼容模式下成功安装

- 组装一台电脑其实很简单!准备好这些配件就行了

- origin绘图软件怎么用?专业函数绘图软件是怎么用的?

- 惠普笔记本电池出现问题怎么修复

- 用这个方法实现双显卡交火就是如此简单

- u盘修复的这些技巧你可能还不知道

- 魅族mx4 pro和魅蓝note没有自带一键锁屏工具怎么办?

- 京东白条靠谱吗?京东白条闪付开通步骤是什么?

- 怎么查证你的浏览器存在ie漏洞?

- 未经过签名的驱动如何安装?两个方法教你在win8系统安装未签名驱动

- Foxmail邮箱定时收发邮件功能在哪儿?Foxmail邮箱可以发起会议吗?

- 新浪微博客户端修改备注的功能在哪儿?手机新浪微博怎么改备注?

- 手机备份的数据可以用这些方法来恢复

- 怎么看电脑显卡型号?查看显卡型号有哪些方法

- 用火狐浏览器怎么保存网页?最简单的方法如下

- 华为荣耀8无法识别usb设备怎么办?可以下面的方法

- 上网速度怎么查看?上网速度受影响的因素有哪些?

- u盘文件加密怎么做?U盘文件加密需要注意什么?

- NVIDIA显卡驱动程序怎么卸载?一招教你彻底卸载掉

- 支付宝钱包怎么用?支付宝钱包怎样识别银行卡?